burpsuite权限设置

大家知道 boss white 什么? boss white 是一款测试外部应用程序的提升平台,常用的功能有抓包、存放、爆破。它不仅能对 httphttps 协议的起球包以及响应包进行拦截,还能在某网站找回密码。如果验证码有效期十分钟,完全没有对错次数进行限制,那就可以对验证码进行报, 包括对 boss vic 来说,一万字请求不贵就分分钟的事。同时 boss vic 也自带一系列常见的编辑码功能,这也是比较实用的功能之一,学习的进粉丝群呢。

粉丝5799获赞3.6万

相关视频

08:03查看AI文稿AI文稿

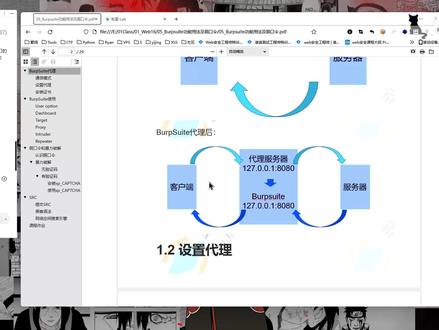

08:03查看AI文稿AI文稿那么这边设置代理,设置代理呢,我们有两种方式啊,一种是直接设置系统代理,直接设置系统代理,一种呢是设置我们的一个浏览器代理,那么我们一般情况下是不会去设置系统代理的,因为如果你设置系统代理,就很多东西不方便。 你如果是设置了系统代理,那么你电脑上所有的一些网络请求都会被 b p 拦截到,那么这个东西呢,就对于我们自己来说啊,不方便, 这样的话他这边就会有很多杂的一些信息,那么在里面呢,你想要找到你自己想要的,那么是比较复杂的,所以我们一般是在浏览器里面啊,是在我们的一个 word 客户端浏览器里面进行一个代理的设置。 那么这边这边啊,这边我们给大家讲一下,以我们的一个火狐浏览器为例,火狐浏览器这边我这里有这样的一个插件,这样的一个插件,这个插件大家也可以用,怎么来用啊?怎么来用?点击这里的右上角的三个横杠, 这里有一个扩展和主题,扩展和主题啊,然后我们来搜一下,搜一下这个扩展的名字啊, 搜一下,搜一下这个扩展的名字,然后在这边啊,在这边他就有这个,有这个,这个之后呢,你点进去, 点进去这边这边啊,这里大家如果没有安装这样的一个插件的话,那么他这里呢应该是一个 添加两个字啊,而不是移除,因为我这里已经有了,所以他这边是移除啊,大家去添加的时候,他这里是一个添加两个字,你点击添加完了之后,这上面应该会有有一行啊,有一行东西 你需要点击允许,应该是允许啊,没有记错的话应该是允许,这是这个插件啊,那么还有就是我们课件上的这个插件, 课件上的这个插件啊,就是你在你的一个火锅浏览器, age 浏览器和我们的一个谷歌浏览器里面都可以使用这个,这个应该是都能够搜得到的,这边我们也可以搜一下, 接着这边说一下吧,叫 s w i 思维 b h o m b g a。 嗯,搜一下啊,就是这个啊,就是这个,这个你点一下也是一样的啊,点进来,哎,大家可以看到这边呢有一个添加到,添加到 fireforce 啊,添加到我们的一个火狐,点击添加, 点击完了之后,这里大家可以看到他这边呢会弹出这样的一个东西啊,你点击添加好,然后这边选好的啊,然后这里呢他会直接跳转到这样的一个类似于一个教程,就是教你怎么来使用这个东西啊, 我们这边点击下一步,好,下一步,下一步,下一步完成,这就完成了啊,然后在这里这里啊, 他这个图图案是一个这种圆的一个圆环,黑的一个圆环啊,黑的一个圆环。那么怎么来添加我们的一个代理, 这边大家可以看到这里呢,他有一个有这样的一个代理啊, prox 这样的一个代理,那么这边呢你可以对他进行一个重命名, 这里有一个更改名称,或者你这边新建啊,点击新建,然后这里情景模式,我们因为是 b y p, 就写上 b y p, 写上 byp 啊,然后这里呢代理服务器就选这个,然后点击创建,创建完了之后,这里就多了一个这个东西,多了一个这个东西啊,你看这边呢,就多了,多了一个 byp, 然后选中这个 byp, 这边代理协议选择 http 代理服务器, 就是本机的一个,还回地址啊,幺二七点零点零点幺,然后这边的一个代理端口就是我们的八零八零啊,为什么是八零八零?看一下我们的一个 b p, 看一下我们那个 b p 啊, 我们的一个 b p 呢,这边有我们的一个代理模块,代理模块这边有一个 options, options 啊,那么这里呢,就是它这边就是默认监听我们的一个幺二七点零点零点幺八零八零端口,所以我们这边的一个代理, 我们这里的这个代理需要跟他这里设置的是一样的,要是同样的,这就相当于是我这里是一个门啊,前面给大家讲端口的时候也给大家讲了,对吧?端 口就相当于是一个门,那么这里这个门要跟这个门是一样的,我们才能够拦截到这些东西,对吧?比如说你要等,你要等我,你去我家门口等我, 本来是要去我家门口等我,但是呢,你跑到马里奥老师家门口或者空白老师家门口,那肯定是等不到我的,对吧?就是这样的一个东西啊,所以呢这两个东西要一样八零八零,要是一样的, 那么这个东西可不可以改啊?可以改,可以改,但是一般我们不去改,一般我们不去改啊,不去改 好,这是设置这样的一个代理,这边就设置完了啊,设置完了之后呢,这边就可以了, 这个东西啊,就是教你怎么来用这个,那么这边就已经可以了,可以了之后我们可以看一下这里,点击这个黑的圆环,那么这边好,他这边没有显示我们的一个 b p 啊, 我这边,哎,点错了啊,点错了,这边少了一步啊少了一步。 这边还有一个啊,就是应用选项,这边我们要应用一下啊,应用一下,他这边呢保存选选项成功,然后我们在这里就可以看到我们这个 b p 啊,看到我们这个 b o i p 这一个东西了,那么我这个插件呢,也是一样的,为什么我喜欢用这个,因为我感 感觉他这个东西比比这个要好看啊,比这个要好看,所以呢我是用这个,用这个的话呢,他也是一样的,这里呢点击这个选项选项,这边呢点击添加,添加完了之后这个标题,对吧?写上我们的一个 bp, 我这里呢因为我已经有一个 bob 了啊,所以我这边就写个 bp, 然后这个颜色你可以改啊,颜色可以改,这个颜色是什么啊?这个颜色就是就是你这里这里这里这里就是这里显示的颜色啊,这个字显示的颜色就是在这里你可以改,可以选。 然后这边也是一样的,代理类型, hdp, 代理地址幺二七点零点零点幺啊,代理端口八零八零,然后这个什么用户名和密码这些都不写,都不写,不写,只 只写这前面三个啊,这个 h d p 啊,写幺二七点零点零点幺,写上八零八零就可以了。然后这边点击保存,保存好,这边呢就有三个了啊,就有三个了,对吧?这里呢就多了一个 b p 啊,这就是这个东西,这是这个浏览器代理的一个设置啊。 好,那么 b p 里面也是一样的,监听这个相应的 ip 和端口。那么在这里呢,有个问题,就是啊,需要安装它的一个证书。

31黑客克莱😈 16:13

16:13 10:45查看AI文稿AI文稿

10:45查看AI文稿AI文稿呃,这节课呢,我们先来说一下这个 b u i p 叫 buff, 这个东西怎么个进行安装?呃,这个呢,是我们在进行抓包的时候,一个非常重要的一个软件哈,好,然后呢,我们先来把这个压缩包呢给它挤压一下, 那其实在这个解压目录里面是有一个文档的,如果说你们之前看过的话,应该看到有一个文档叫做,呃, build suit 二 v 二点零是不安装过程, 但他文档里面写的并不清楚,你照着文档做啊,有可能你做不出来啊。然后的话呢,我们来说一下怎么安装,安装的时候首先看清楚了这个包里面啊,他的后缀是什么格式的, 追到了吗?是不是炸包啊?这个 g a r 的包是什么包啊?是扎瓦的包,请注意扎瓦的包叫做 g a r 的包,这个包的话呢,你直接运行不起来。想运行炸包需要首先去安装一个扎瓦环境, 那么这里的扎发环境是什么东西呢?就是这这个,看这个吧,嗯, gdk, 那么这个是这个扎发环境的一个安装程序,这个软件呢,你正常安装就可以了,双击打开,然后呢,然后呢就一直点下一步就可以了,其实 没有什么好说的,你可以一直点下一步,他的安装位置,你可以改,也可以不改,这都无所谓,他默认安装位置在哪呢?看一眼是不是在我们的这个,呃, c 盘在这个位, 好,就在这一直点下一步, 然后呢这个安装好之后呢,这个炸包就可以直接双击来运行了,安装这个之前是不可以的哈, 然后呢我们安装好了这个叫做呃,扎瓦环境之后的话呢,我们可能需要来做个判断,就是我怎么知道我的系统当中是不是已经有扎瓦了,或者安装好扎瓦了呢?我们可以打开我的倒刺窗口,在这里的话呢,我们来进行一个测试, 打开 c m d, 但这里没装完,稍等一下哈。然后呢?等这里安装好之后,我们可以敲个命令叫扎法,叫杠杠 worship, 然后他可以直接呢来检查我们的 java 的版本号,但这里没安装好呢,我们需要稍微等一下。现在呢,我们没安装完成之前,我们来看在执行的时候这里会提升什么信息,这个 java 不是内部或者外部命令是不是还不行呢? 好,然后这点关闭。然后呢?目前这应该是已经好了,我们可以来测试一下点扎吧。呃,好像还是有问题,那如果说现在还是有问题的话呢,那么我们可以把那个关了,重新开一个窗口, 再试一下。先说可以了,为什么关了再开就行了?因为这涉及到环境变量的问题,所以我们在安装过程当中的话呢,他是会生成一个环境变量,就是说我在这个位置去执行一个命令 的时候,其实呢他是会去找系统当中的这个程序,那他去哪找呢?他不能说整个文件系统去找吧,他的查找路径是由这个位置所决定的。我先给你们说一下点属性, 然后的话呢再打开之后。哎,不是这里吧?不是吧?错,然后右击选择。呃,是属性,还有在属性里面的话呢,我们选择叫什么?呃。 啊,高级系统设置,然后呢在这里往下面看,这是不是有东西叫环境变量啊?你点开,然后这里有两个,一个是叫用户变量,一个叫做系统变量,那么重点是系统变量,那么在系统变量当中呢?有一项叫做 pass, 看这个了吗?点开, 这就是系统在执行一个命令的时候,就比如我们在执行个扎法命令的时候,让他去哪找这个扎法?他是不是先找第一个位置啊?如果第一个位置没有去找第二个,第二个没有去找第三个,第三个没有去找第四个。如果所有的都没找到,最后会告诉我们什么事呢? 就告诉一个我们刚才所看到的信息,他不是内部或者外部命令,对吧?我故意写错,看,我故意写错,叫扎瓦 一,有吗?没有,没有的话他会告诉你这不是内部或者外部命令,看懂这意思了吧?嗯,好,那么这是我们在安装 java 的时候,它自动给我们生成环,环境变亮了, 但是有的时候呢,你会发现你安装好章法之后,环境变量他是无效的,你需要手动去配置,手动配置呢?也非常简单,怎么配置呢? 你可以新建一个路径,是不是?新建一个里面是不是就可以写东西了?是不是这意思啊?那里面写什么呢?里面所所需要写的就是当初你在安装扎瓦的时候,他的安装路径。那,那啥意思不?我们的扎瓦在哪装着呢? 是不是在这个?然后这里面应该有一个扎瓦,然后的话呢?是是不是?呃? gdk, 然后并这个位置下是不是有,有没有扎瓦程序啊?找吧,这肯定是有吧,你把这个路径你给他复制进来,然后放到哪呢?在这你去给他新建一个粘贴进去就好了。 看懂意思了不?好,是这样的哈,这是如果有的时候你会发现安装无效,那么这个时候你需要手动去给他来添加环境变量,是这样的。好,那么 当这个 j d k 安装好之后呢,接下来我们就可以去启动这个炸包了,那么这里有两个炸包,一个叫什么呢?看清楚,叫做 loader king, 一个呢叫做 build suit pro 二点零,看是不是这两个,下面这个记清楚,下面这个呢是我们真正的主程序, 但是这这是一个商业软件,商业软件就是说你用的时候他是不是让你得输序列号啊?能力啥意思吧?输序列号, 那么这个序列号你有吗?显然你是没有的,没有的话呢,你就要先执行上面这个,他会给你生成一个激活码。好,你可以认为上面这叫什么呢?叫做注册机,就我进行软 软件注册的时候的话呢,我先执行上面这个,他给我来进行注册,然后的话呢,通过他去启动他完成整个软件的激活过程,看到意思了吧?好,那具体来说怎么做呢?我直接双击这个, 注意啊,看清楚,双击这个 kitty 这个炸包哈,然后呢,你勾选这个吧,以后每次都用,呃炸了去打开炸包点确定, 然后呢就会打开这样的窗口,看到了哈,打开之后的话呢,这里面看清楚,这里是不是就是一个 license 啊? 好,就所谓的一个 meal, 我们直接点这个 run, 点这个 run 一点击,你会发现无没有,没有反应,为啥没反应呢?是由于路径的问题,路径里面啊,有 中文了,他很简单,你把里面就是我不给你们的,是不是总有一款适合你啊?点进去,再点进去,里面是不是有这样个包啊?文件夹,文件夹里面是不是这几个炸包啊?往上退一下,把这个目录你给他挪走,比如说我放到我的根目录下面, 放到这来,放过来之后的话呢,你再进去,同样还是运行这个 kitty, 这个炸包,运行一下 是不是就打开这窗口了?好,不用管它,直接点这个 run。 那么一点这个 run 的话呢,此时就会,其实点这个 run 的话呢,它是去调用就是通过 呀,点这个 run 的时候呢,其实是通过那个,呃,叫什么呢?是通过这个 k g 那个 炸包调用的,看这个了吗?是主程序这个炸包啊,是这个意思。好,只要你点一点这个 run 就弹出来,弹出来这么一个窗口,我重新来一下啊,退出重新来, 因为刚才我不想碰到快捷键。 b r p 运行这个 kitten, 运行 kitten, 通过 kitten 去,通过 kitten 去调用执行。另外一个,因为我老是碰到快捷键。 好,打开,然后点这个 run, 一点这个 run, 这个就出来了,出来之后的话呢,看清楚怎么激活,其实很简单,就是来回点几下就 ok 了。 好,打开之后是不是这样一个界面啊?你肯定得得选,我接受吧, accept 接受。然后这里是不是得输入一个 lessons 啊?在哪儿呢?在这儿 看这个吧。 control c 到这 control v, 把 lesson 键拿过来,然后点 next。 说到这了,到这之后的话呢,这下面是不是有几个选项?选择中选择倒数第二个叫做用户激活,看到吗?选择用户激活,选这个一点 e 电话呢?是不是就到这样个框了?那么在这个框当中的话呢,第二行把这个我们要 ctrl a, ctrl c 复制一下,再回到我们的注册机里面,再回到这个位置 ctrl v 粘贴, 只要这里一粘贴,他通过上面两个的计算就得到了一个激活码,然后 ctrl a ctrl c 复制,复制一下,再拿回来再粘贴到这个位置,这样就得到了最终的激活码了。然后就直接点一下 nex, 然后他告诉你 sixes 是不是激活成功了?看得懂激活了吧,这个软件是这样, 赶紧激活的哈,然后点 finish, 然后呢再激活,之后呢,这个就不用需要了,就要关了就行了。然后呢是不是这有一个呃弹框,他告诉你是不是 delete o 的什么什么东西,对不对? 这些是因历史抓到的数据包没有用,给他 delete 掉就行,能理解不?如果你不想 delete 也无所谓,咱们 delete 吧。 好,然后就直接点 next 进行启动,然后的话呢再点 start, build 启动,然后呢这样呢,这个软件我们就给它激活安装上了, 就这么简单,看到了吧,这是这个软件的安装。

51黑客技术研究所 18:49查看AI文稿AI文稿

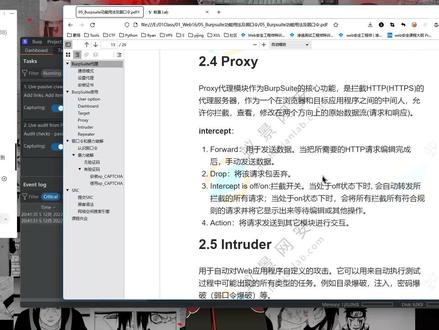

18:49查看AI文稿AI文稿然后这边的这个 intruder 模块,就是我们所说的一个爆破模块啊,用于自动对 word 应用程序自定义的攻击啊,例如目录爆破,注入密码爆破,绕口令爆破等等这一些东西啊, 这个 target 也是一样的,用于配置目标服务器进行攻击的详细信息啊, 这个东西啊,不是这个,这里啊,这里有一个 target, 然后后面我们的一个 protections, 这边呢,设置 paylose 的插入点以及攻击类型,也就是它,也就是这个所谓的攻击模式。那么攻击模式呢,有四种, 有四种啊,比如说我们这边也可以看一下,这里呢有四种,一种呢, spinner 啊,狙击手,然后这个什么工程锤,什么草叉, 什么流线带,有这么四种。第一种狙击手模式,将一组攻击载和分别放在一个位置上,逐个放入单个的配漏的进行一个测试。 比如字典里面有五个 plut, 那么在请求模板上定义了两个 plut 的位置,修改时呢,在修改时会把这五个 plut 分别放入第一个位置上,再放入第二个位置上,最后产生十个版本的请求 啊,就是呢,他是一个一个进行一个处理的,等一下我们可以给大家演示一下, 我这边就先把我的 page study 开一下,开一下我的 page study, 开启一下我的 p php study 好,开了啊,开了,这是第一种模式啊,第一种模式, 然后第二种模式。第二种模式呢,叫做工程锤,他就是便利一组有效载赫, 在所定义的位置上放入同一个载号。那么这里呢,还是给大家直接给大家演示吧,这样的话更直观一下,这样讲他全是一些理论,那么这里还是使用我自己的一个项目啊, 这边进行一个登录好,这边有一个登录框啊,登录框,然后呢我们这边抓个包先关掉啊,先关掉,然后这边呢先给他开开一下,开一下, 然后输入我们的一个账号,一个密码,一个验证码,验证码随便输,然后这边开启点击登录好,这边就拦截到了这样的一个数据包啊, 拦截到了这样的一个数据包,他这里呢就是 atm 账号,密码是一一,这个验证码扣的就是这个啊,然后他这边呢是会跟这里进行一个判断, 这里这这两个扣的,这两个扣的如果相同啊,那么就是验证码就正确了。那么这边我们发送到 repeater 啊,发送到我们这个重放模块, 好,这边我们点击这里的散的啊,散的一下,好,这边的验证码错误,对吧?他提示验证码错误呢,然后我们这边就把它改一下,改成 p p 九 d, 好 send 账号或密码错误啊,它就变了。然后这边呢我们就需要来爆破, 那么这边爆破,我们就右键发送到 intruder, 发送到我们的一个入侵模块啊,入侵模块。那么这里呢,这个 target 它就是我的一个域名, 对吧?我的一个虚拟域名啊,三 w 点 guessbook, 点 test, 端口就是八零啊,端口就是八零。然后这边 positions 选过来啊,这里有一个第一个叫做 spiner, 就是狙击手模式,然后这边呢我们先 clear, 清除掉它的一个选中的效果啊, 呃,这个这个黑的,大家看起来会好一点吗?如果说看起来比较累的话,看起 比较累的话呢,我就给他调成亮的,就是这个效果,这个效果可以的同学扣个一。觉得这个效果看起来不好的同学扣个二。 好,太暗了是吧?太暗了,你们可以早点说的啊,其实就是以后啊,以后你们看起来有什么不舒服的,你们可以及时讲啊,及时讲, 其实讲啊,其实讲我才知道,因为我我我,我个人,我是习惯看这个暗一点的, 所以大家就是你们有什么不习惯的,因为这个还是要照顾一下大家的感受,所以大家如果有什么不习惯的,可以就是及时的讲。可以阻止被扫吗?什么叫阻止被扫 啊?那么这里呢,就是我们这个第一种叫做狙击手模式,先 clear 清除掉,清除掉了之后选中我们需要爆破的,那么这边呢,我们就先爆破这个密码, 选中这个密码,然后点击 add, 添加上这样的一个标记啊,那么这边我们就输入一个我已知的一个用户名啊,已知的一个用户名, 好,那么爆破这个密码,这边有一个 plusplus, 这里呢就是一个一啊,然后这边呢有这个什么简单的列表,运行时的文件等等等等这一些东西啊,我们就讲到哪个就给大家讲哪个啊,不去单独的一个个去讲这个呢叫做简单的列表 啊,这是第一个一,他就代表的是我们这个位置啊,代表的是这一个位置,所以呢,我们这里需要这里啊,这里就是需要加载我们 自己的一个字典,那么这个字典怎么来啊?字典你可以直接在这里写 a、 d、 d 啊,你直接一个一个写,那么这样的话呢,就太太没有什么作用了啊。然后这边 clear 清除掉,然后这边有一个漏的,漏的, 点击这个漏的啊,然后我的桌面,桌面应该是,我我,我的桌面什么时候这么多东西嘞? 好,我的桌面,哎,我的桌面的字典呢?在这里啊,这里有一个 p w d, 就是我们的一个 password 啊, p w d, 点 t x t 打开,哎,它这里呢就会自动加载进来啊,这边它就会自动加载进来这一些东西,这些它就会自己 加载进来啊,加载进来之后,我们点击 start 开始攻击啊,开始攻击。 好,点击开始攻击呢,这边他就会一下子给我们搞完了啊,五十八,五十八个请求,他一下子就搞完了。然后这个东西怎么来判断我们哪一个是正确的?这边大家也可以先看一下, 先看一下,看一下有没有,有没有,谁看到有什么不一样的地方?一二三四五六七八,这个,这个是密码, 三四五,是的,这个三四五啊,三四五是不一样的啊,其他的全是三零六啊,只有是个什么三四五是不一样的, 哎,这怎么有两个一二三四五六呀?这个字典没有写好啊,那么这里呢,你就点这个 lance, 点 lance, 点一下,它代表的是声序排列,再点一下,代表的就是降序排列啊,降序排列。 那么这边呢,就是这样的,这里呢这个不一样的就是正确的。那么这个怎么来看?首先我们点一下,比如说这里啊,点一下这个,然后这边呢有一个 response, 就是我们的一个请求,那么请求里面呢? use the name, 就是 real password, 就是 real at 一二三, 然后这边有一个 respons 响应,响应里面,哎,登录成功,这就是啊,这就是登录成功啊,这就是正确的一个密码,这就是我们的第一种模式啊,第一种模式就是狙击手模式,直接把 cookie 改了,是不是验证码就形同虚设?是呀是呀,这里这里就是啊,这里这个验证码就是形同虚设呀,他就是就是,你看起来是吧?就是不懂的人啊,就是比如说你是一个没有学我们网络安全的人,那么你可能连这个 bp 这个东西你都不知道, 对吧?所以你只能看到这个,看到这个,那么这个验证码你就不知道怎么去搞了啊。如果说你学过,你学过,对吧?你拿 bp 一抓包,哎,就发现他这里有一个这个东西, 那么你就可以直接改,这就是这样的。好,这是第一种第一种模式啊,那么第二种模式,第二种模式呢?我们可以选两个, 选两个。然后呢?这边来 payloads, 这里呢?它也是只有一个一啊,只有一个一啊,只能选 选一个。我们这边就直接攻击给大家看一下,那么这里呢?然后我们这边一一二三四五六啊,然后看一下这个请求,哎,他就变成了 u z 内我们选中的这两个位置,全部都是这个,全部都是这个啊,全部都是这个,一二三四五六。 比如说换一个,换一个啊,换成我们这个 at me 一二三, at at me at 一二三,对吧?它 user name 也是 at me at 一二三, password 还是 at me at 一二三,这就是第二种第二种攻击模式啊,第二种攻击模式叫做便利一组有效载赫, 在所有定义的位置上放入同一个载客,对吧?我们这边,我们这边,对吧?我们这边选中的是两个, 但是他这边爆破出来,哎哎哎,他这边爆破出来,我这两个位置他都写的是同一个字典, 同一个字典值啊,同一个字典值,所以呢就是放在同一个位置,同样是五个 pro 的两个位置,那么一共就只有五个版本的求改请求啊, 所以这就是第二种模式啊,第三种模式呢叫做草叉啊,草叉,那么这边我们也来看一下,这个就先关掉不要了啊,然后改成我们第三种,第三种这里我们还是一样的选中这两个东西, 然后到这个 payload 这里啊, payload 这里呢,它就可以,它就有两个啦,有两个啦,那么第一个一代表的就是我们这边啊,代表的就是我们这个第一个位置。 一代表的就是我们这个第一个位置啊,二代表的就是我们这个第二个位置, 所以我们这里的这个一就是我们第一个位置,第一个位置是我们的一个用户名,用户名那么就需要使用我们的一个用户名的字典啊,那么我们这边呢就漏的加载一下, 加载一下我的这个 uznin 点 txt 啊,加载一下,打开进去了,然后这里呢选择这个二,然后呢加载一下我们刚刚的这个 密码字典啊, pwd 啊,密码字典,好,然后,然后这里有个问题,有个问题啊,有个问题,好,这里呢给大家看一下, 这是 u z 内点 t x t 啊,也就是我的一个用 用户名,用户名总共是有七十四个,然后这里呢是 password, password 密码总共是有五十八个,用户名有七十四个,密码有五十八个。好,那么这里它总共会发起多少次请求?你这你这,我还没问完你就你就知道了, 他总共发起多少次请求?大家可以想一下啊,想一下,然后可以在我们讨论区说一下你你的一个答案, 那你就不能让是吧?没有听我公开课的同学想一下吗?是不是啊?这个大家可以想一下啊,这边呢,七十四和 用户名,用户名有七十四个啊,用户用户名七十四个,密码只有五十八个啊,那么这是这个东西啊,这个密码只有五十八行,是的,密码只有五十八行啊, 那么这边呢,我们也可以直接看一下,看一下,其实这里会写,这里他会写啊, request 请求的 count 数量,请求的数量是五十八,五十八啊,所以呢,我们这边攻击开始攻击这里 它总共就是五十八次啊,五十八次。然后呢我们也可以来对照看一下,比如说第一个 at me 啊,然后我们可以看一下这边 回到第一行啊,回到第一行 a, 它这里就是这样的啊,就是这样的, 它这一种模式呢,它就是一一对应,一一对应啊。 at me, at me, 一二三四五六。 at me, 一二三四五六 test 一二三四五六七八 test, 一二三四五六七八 test 零一一二三四 test 零一一二三四。它就是这样,一个一个一个一个一对一,一对一,一对一,一对一,一对一对应下来, 那么对应下来,对应到最后,对应到最后啊,密码只有五十八个,那么这边,呃,这个用户名他对应到第五十八个的时候,他对应到第五十八个,第五十 十八,五十八在这里啊,对应到第五十八个,后面的这一些他没有密码来跟他相对应了,所以他就直接舍弃掉了,直接舍弃掉了啊,所以呢,他总共是只会发起五十八次请求。 好,这就是第三种模式啊,草草插模式,每一个变量对应一个字典,每一个变量对应一个字典啊, 特点,爆破次数取决于变量少的字点。使用多组有效载赫,每个定义的位置使用一组不同的有效载赫 啊,这个写的比较专业啊,其实呢就是选两个东西啊,说白了就是我们这里这里选两个东西啊,这就叫做定义 两个公鸡宰鹤啊,两个位置定义这两个位置啊,然后呢就选择我们这里这个 payloas, 选择一就对应第一个位置,选择二就对应第二个位置,就需要这两个。如果说你选择有三个啊,比如说这里我加一个 加一个,然后这边,哎,他就会有一个。三啊,就是你选择几个,他就会有几个,就会让你对应几个字点, 这就是这个啊,这就是第三种模式啊,那么第四种模式叫做极速炸弹,那么这个就是我们用的比较多的一个模式了。 这边,哎,那么这里呢就给他清除掉,选中,选中。好,然后这边的 paylos 啊,这里呢就不改了,不改了啊, 一和二这个都没有问题啊,一是我们的一个用户名字点,二是我们的一个密码字点啊,那么这边呢,他就是会相乘,就是五十八乘以七十四,总共四千多次请求啊,然后开始攻击 啊,四千多次请求就让他慢慢爆吧。这就是啊,第四种模式,他就会是进行一个交叉匹配啊,交叉匹配, 什么叫交叉匹配啊?这里这里大家也可以看一下, 这边,对吧?他就是先固定一个字,点密码,字典里面先固定一个值不变,然后用户名一个一个去匹配这相同的这个东西啊,等这 匹配完了之后再匹配另一个,所以呢,他会进行一个交叉匹配,交叉匹配啊,那么这里也是一样的,点击这个 lands, 再点一下,哎,他就是这样的了, 报资源消耗内存还是 cpu 内存? cpu 都耗,这个就是你电脑性能越好,它报报起来就越快。 好,这是第四种模式啊,就是这爆破四种模式的一个讲解了,然后这个 payload, payload, 这里面呢,就是配置这个标记的一个字典, option, option, option, 就是这个东西啊,这里面呢就有一些内容,这里面这个什么 request headers 啊,这个是 必选的。这里啊,这里是必选的,所以装在虚拟机上的话能给多大给多大。这个一般啊,一般我们 b p 还是装在自己的物理机上会方便一些。 因为配 logo 的长度是变化的,所以呢,需要勾选上这个选项,更新或添加每一次请求的这个 content less 请求头啊,否则就是错误的请求。 然后这个呢,这个 close 为请求更新或者添加请求头的值为 close, 这是为了避免和服务器进行长连接,在得到一次响应之后就自动关闭啊,因为还有好多版本的请求, 所以呢这样可以加快攻击的一个速度。然后这个 repeater 就是我们的一个存放模块, 重放模块啊,重放模块就是这样的,你可以在这边进行一个修改修改,比如说我改成三三三三三啊,然后呢扇的发送他就会过去了。然后这边比如说我改成正确的 real, 然后什么一二三四五六啊,应该是散的,他就登录成功啊。这个就是你可以自己在这里进行一个修改测试, 然后,呃,休息一下吧,我们休息休息一下。

44黑客克莱😈 02:13查看AI文稿AI文稿

02:13查看AI文稿AI文稿bob sweet 是一款用于 web 应用程序渗透测试的工具集,它包括多个模块,可以用来拦截、修改、重放网络请求、检测漏洞等。下面是 bob sweet 的基本使用方法。弹装焊启动下载最新版本的 bob sweet h t t p s parts wigger network community download 并安装,安装完成后启动 box week 配置代理,在 box week 中选择 proxy 选项卡,然后选择 options 子选项卡。 approxial listeners 区域中点击爱的按钮,添加一个新的监听器,选择监听器的端口号,看绑定地址后,点击 ok 按钮保存。设置配置浏览器, 在浏览器中打开设置界面,将代理设置为刚刚配置的监听器地址。喊端口号拦截请求,在 box week 中选择 proxy 选项卡, 然后选择 intercept 指选项卡,点击 intercept is on 按钮,使其变为 intercept is of, 这将关闭请求拦截功能。如果需要拦截请求,可以在 intercept is of 按钮上右键单击,选择 intercept is on, 这将打开请求拦截功能。 修改请求,在 box week 中选择 practice 选项卡,然后选择 intercepts 选项卡。当请求拦截功能开启后,所有的请求都会被拦截并显示在 intercept 界面中。在 intercept 界面中可以对请求进行修改,例如可以修改请求参数、 请求偷请求方法等。重放请求,在 box week 中选择 proxy 选项卡,然后选择 intercept 子选项卡。当请求拦截功能开启后,所有的请求都会被拦截并显示在 intercept 界面 中。在 intercept 界面中可以选择 forward 按钮将请求发送到服务器。如果需要多次发送相同的请求,可以选择 rep 探钮检测漏洞。在 box week 中选择 scanner 选项卡,然后选择 new scan 子选项卡。在 new scan 界面中 选择要扫描的目标和扫描类型,然后开始扫描。扫描结束后,可以在 scanner 选项卡下的 scan q 子选项卡中查看扫描结果。以上是 works week 的基本使用方法,更详细的用法可以参考官方文档。

18白帽子学习之路 19:13

19:13 00:58查看AI文稿AI文稿

00:58查看AI文稿AI文稿黑客经常用到的一个工具,巴布斯威特,他是一个抓包的工具啊,就相当于,哎,你在跟服务器发送请求的时候,哎,中间有一个东西,就是这个巴布斯威特,你发送的东西经过了他再到服务器,或者说服务器给你的东西经过了他才到你。 那么我们来看一下这个工具,这里主要介绍呢三个模块, plus 因处的 repeat plus 呢,它是一个抓包啊,我们来看一下效果,我们这边把它开起来,前面也需要用到一个插件, plus plus 点击刷新 啊,这边就已经抓到这个包了,你看他这边在转,如果说我们把它放行就会正常的出来,这就是一个代理模块, 那么这个印度的呢,可以用它来爆破骆宾马,还有就是敏感目录的爆破,你披着呢,这个模块呢就是一个重发,也比如说啊,你抓到一个请求,你可以一直用这个请求来这边做测试,这就是巴布瑞瑞特这三个主要的模块学废了吗?不懂就问吧。

194东塔网络安全教育

猜你喜欢

最新视频

- 1.4万玄感X