ssh怎么结束空闲ssh会话

进来 s s h 是通过加密和认证机制来实现安全访问,这里我们就继续讲一下 s s h 的基本交互流程。 s s h 客户端和 s s h 服务器的交互流程通常分为以下七个阶段,即建立链接、版本号协商、妙交换与算法协商、用户认证、绘画请求、绘画交互和绘画关闭。第一个,建立连接阶段, 服务器端监听 t c p r 端口等待客户端的链接,那这里客户端向服务器的 r 端口发起 t c p 连接请求,并与服务器端建立起 t c p 的链接。然后版本号协商阶段, 服务器端向客户端发送版本协商报文,而客户端接收并处理该报文之后,则会回复服务端决定采用的协议。版本号继续, 服务器端会处理客户端的回复的信息,并确认协商版本成功与否。第三步,妙交换与算法协商阶段。这里假定版本号协商成功,则进入妙交换与算法协商, 服务器端与客户端就会互相向对方发送算法协商报文,并根据本端支持的算法来确定最终使用的算法。然后服务器端与客户端利用密要交换算法主机密要等相关信息生成,绘画密要与绘画 id, 并利用他们进行后续的用户认证以及数据传输的加解密。第四步,用户认证阶段。在加密通道建立起来之后,则会直接进入用户认证阶段,这时客户端向服务器端发送认证请求,服务器端则会对客户端进行认证,若 认证成功,则进入下一阶段。第五步,绘画请求阶段。同样,我们这里假定认证成功,客户端则会向服务器端发送绘画请求,服务器等待并处理客户端的绘画请求,请求被处理成功之后, s s h 则会进入绘画交互阶段。 第六步,绘画交互阶段,在此允许加密说句双向传送与处理,即客户端将需要执行的命令发送给服务器,服务器接收到命令之后进行解密解析并处理, 然后服务器再将处理结果加密后发给客户端,客户端收到服务器消息后进行解密与处理。最后绘画关闭阶段,服务器和客户端断开链接并关闭绘画,至此完成交互流程。

粉丝4.6万获赞25.6万

相关视频

01:56查看AI文稿AI文稿

01:56查看AI文稿AI文稿无饮食操作系统默认饮安装 open 客户端,为了给大家演示安装过程,我已卸载在 dos 窗口测试一下 ssh 命令是否可用。 在搜索窗口输入 cmd 回车输入是 命令,是不可用的。下面安装 open 客户端,在搜索窗口输入应用和功能,回车点击可选功能, 点击添加功能, 输入 open 式 勾选 opens 客户端,点击安装。安装完成,在 dos 窗口中测试一下输入 ssh 命令安装成功。 登录网络设备的方式除了大名鼎鼎的 talent, 还有 ssh。 由于 ssh 传输数据都是加密数据, 出于网络安全考虑,各大厂商设备在配置时均采用 ssh 登录方式。早先时候采用 ssh 方式登录时 需要借助第三方软件,例如 secures、 c 二 t shell 或 party。 如今终于可以在 dos 窗口中直接运行该命令,对于网络运为工程师而言是一件很幸福的事情。

257华天 01:14查看AI文稿AI文稿

01:14查看AI文稿AI文稿大家好,我们来看这个小伙伴的问题,正好这两天出差我也碰到了,就像这样长时间不操作以后再输入什么都没反应 看看,然后我当时也没多想,直接按照网上的方法配置了一下 ssh 就解决了,但是网上都没有讲为什么会断开,后来研究了半天,我在一个国外的网站上找到了这样一句话,我们来看一下, 把它翻译过来呢,就是这样说的,一些过于热情的路由器,喜欢丢弃闲置时间过长的 tcp 连接, 比如说我们现在这个被断开的 ssh 是被路由器所断开的,这就解释了为什么我出差才遇到这个问题,因为家里的路由器不会这么热情。那到底怎么配置呢?网上通常有两个方法,第一个呢是让服务端定制 发送心跳包,另一个呢是让客不断定时发送心跳包,我个人比较喜欢第二个,因为这样只需要修改一次我自己的电脑的配置文件就可以了。就像这样,我们打开自己加目录的点 ssh 目录下的一个 ctrl 文件,如果没有的话就创建一个, 然后呢这样配置一下,然后保存,这样就可以了。好,今天就到这里,谢谢大家,再见。

3183程序员小山与Bug 00:30225编程人生

00:30225编程人生 03:11查看AI文稿AI文稿

03:11查看AI文稿AI文稿大家好,在上一期视频中我讲解了使用 ssh 登录滑坐路由器的视频,有很多小伙伴信来问我如何更改路由器的 host 文件,那这一期视频中我们就讲讲使用 ssh 登录了路由器之后,我们应该如何去更改 holst 文件。 那首先我们打开希尔窗口 post 文件的话,是在 etc 目录下,我们看一下这个目录有什么文件。 我们首先 切换的 etc 目录,使用 rs 杠 l 去看一下这个目录有什么文件,可以看到这个目录就有哈斯特文件,也就是这一个 hosts, 那我们看看文件里面的一个具体内容,我们使用 vi 之后, etc host 可以看到这就是哈斯特文件的一个内容。那比如我们要对这里面的内容进行更改,首先输入 i, 比如说前一段时间我在腾云服务器上无法访问 gtop, 导致原代码无法拉去,那么我现在要对 poss 文件进行修改,增加一条, 这台服务器上可以访问 hit hop 的一个地址,那我们看一下,比如说是这样,这个地址让我们复制下来,它已经增加了,我们再增加一条, 也就是说前面是 ip 地址,后面是你要访问的一个王子, 那之后我们再输入按 ecs, 最后输入 wq 保存。 那由于是在本地路由器上,我并不需要修改,那么所以我这里输入 q 退出来,不对他进行修改,如果 需要修改的小伙伴直接输入 wq 按回车就可以了。 好,这里我们就完成了修改,完成修改之后,我们不需要对他进行任何的设置,重启路由器啊,这些都不需要,这个完之后我们就直接可以访问了。 好,本期视频就到这里,如果还有什么问题的小伙伴,可以在视频下方留言,感谢大家的观看。

52爬虫程序大魔王 05:22

05:22 15:03查看AI文稿AI文稿

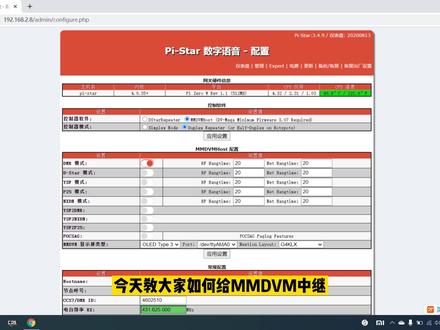

15:03查看AI文稿AI文稿大家好,欢迎大家继续来到零六个学习之路基础篇,也希望大家继续帮忙点赞转发,但是在这里歇歇了,我们这期呢来看一下这个零六个下的第一个服务器应用软件 ssh, 我们前面已经提到过他是一个,他是通过这个 opens h 这个开源软件来实现的, 那么我们的 ssh 它是我们 secure share 的一个简写,哎,为什么要叫 secure 呢?哎,因为它是其实是一个比较安全的 一个服务,因为他传输过程中全程是加密的,这个相比我们以往的挑奈特和 ftp 这种铭文传输的协议都要安全服务,默认监听的端口是二十二端口。首先我们来看看这个 s h h 的 卸载和安装,哎,因为我们红帽期或者生态日期在安装的时候,这个 oppo s i 设计组件是自动就被安装上的,一般情况下我们不需要手动去装, 在这里呢,为了复习一下之前的命令,我们可以手动试试,我们之前学过这个安装和卸载软件有 rpm 和雅姆两种,对吧?那么 rpm 的方式是需要自己来解决这个依赖问题的,雅姆方式可以自动帮我们解决软件依赖的问题。我们这里来观察一下, 比如我们 rpm 杠 e、 oppo s c 七,哎,他会告诉我们 现在失败了,因为他有两个这个依赖,分别是 open icsh 的呃 server 和 openssh 的 clients, 那么他们都依赖于这个包,所以我们卸载不掉,那么我们手动的把这两个 把包卸了掉, 但这个要通过 yum 来卸载 yummy raise 就比较容易, 他会默认就把这个 opens h 杠 server 一并删除掉,那么这个时候呢,我们来看一下 rpm, 刚才的这几个软件全被删除了,而且我们的服务 那么也找不到了,那么这个时候我这里登录的这个筛选他还连着,那么 他是内存当中的一些残留,如果我一旦退出啊再次登录,那就会失败了,那么这个时候我们为了不那么麻烦就直接来安装了, 安装上我可以用 yum install open, 还是很雪 server 和这个客户端 一起来安装, 那么这个时候我们来查看他的服务, 哦,它是 enabled, 但是它没有 start, 它是 inactive, 所以我们还要 start 这个车在 来看来的 state, 这是我们在的来来的 state, 看一下杠 antp 吧。二十二端口被监听了,那么这个是已经建立连接的,也就是我们现在入的登录的这个界面,那么我们从这个 state 里边也可以看出很多信息。这个 ssd, 这个服务 enable 的 i active running, 而且他的这个 pid 是幺七七四二, 那么他的执行文件是这个地方,然后他加了一个杠 d 的选项,哎,这个是以低门方式在后台运行,那他这里的日志也告诉我们,哎,我们 ccmd 一号进程开始了,这个 oppo s i c 区的 server d 们,然后开始监听,然后 ipv 四的这个 pot r 十二端口,第二个是 s i c d 的这个 server 监听 i p v 六的这个 r 十二端口, 哎,然后我们是什么 d, 这是 stark 的啊,前面是 starting, 而且我们学过日字了,哎,我们知道这个登录的话,它是有这个日字在 rah 下的,跳 luck secure, 那么我们可以看到这个 sove 的监听,那么我们如果退出一下暂时登录, 我会有一个登录的一个记录 sipped password 从我们本机,呃,我们本地端口协议四 s 去吐。然后我们学过杰伦 ctr, 我们也可以把它过滤出来,也加一个太药吧。 我们也可以看到很多类似的,包括我们安装的一个过程,然后我们开始这个使用这个 ssh 命令来连接。那么最简单的命令 window 十的话,我们之前已经提到这个可以直接有 ssh 这个命令。 我们用 s s 去杠大 v, 可以看到他的这个是 oppo s s 去 for windows。 那么这个使用呢?我们之前也提到过,看下他的 ip 地址, 如果没有 if config 和这个 nice data 命令的话,呃,他可能会输出类似于这种 command a lot of found 这样一个报错。那么这种情况下,我们需要使用 yum install net toes 啊, 能把这个包装上,这个包会包含上面两个命令。我们来看看这个 app 地址 密码 啊。那么这样就通过一个远程的 sss 去命令登录到我们的这个尼尼克斯服务器了,哎,我们 在 nice 服务器上也同样的可以用这个 ics 命令来远程其他的 nice。 但是我们说这个更实用的是这个 openss, 他天然支持 scp 和我们的 sftp 两个, 那么我们的 scp 呢,是 secure copy 的一个简写,那么他可以在两个安装的这个 ssc 的主机之间互相拷贝文件。 然后呢? sftp 呢?是一个 ftp 的服务器的安全版,它是同样包括在这个功能里面的, 我们大概演示一下,哎,从客户端到服务器的一个文件复制,包括我们的上传和下载文件,比如说我们本地,哎,我们有一个什么 dns 点 tst 的这样一个文件,我们尝试把它拷贝到这个服务器上, 所以我们温度是下这个点杠,这个是反斜杠,就是当前目录下的 d s 点 tst, 然后远程的是,哎,我们用 rut 也好,我们用 apple 吧,之前见过一个 apple 用户, 然后我们 f 用户默认只对后面下的 apple 目录有权限, 那么他让我们输入 apple 的密码, ok, 那么就拷贝完了。那这个时候我们如果登录一下,这个时候我们来看看, 那么刚才这个 d s 点 tst 就被拷贝过来了, 虽然呢,我们除了文件之外,我们还可能需要拷贝这个目录,那么他要加一个杠 r 选项,那么这个选项可以让他去地规的拷贝这个目录下的所有文件。 links 啊 links 是一个陌路 啊,我们掉了这个港澳选项,他就说我们这个是一个特殊软件, 好了,他拷贝了三个文件,那么我们要把这个远程的这个主机上面的文件哎拷贝回来到我们本地,那我们也可以这样子, 那么本地 c 盘这样 uses f y 十二,我们拷贝到,哎,那个什么东西啊? 把刚才的这个 dns 点 tst 考虑下来吧, 好了,那么就拷贝完成了。那我们进入本地的这个宁克斯,那么他就有一个 tst 软件, 好,这是我们的 scp 远程拷贝啊,相对来说也是很实用的。那么另外一个就是我们的 ftp, 那么他也可以实现我们的 一个安全传输, 那他的方式就是像以前我们的 ftp 登录一样,那么这个时候我们可以去执行一些 ftp 命令,哎,我们可以看看当前的这个目录,哎,他说是在 apple 下面,那么我们可以去哎 pot 文件还是 dns 吧, 那么他就上传上去了,然后我们如果要 remove 或者 ls 也可以查看, 然后我们下载下来是用这个 get 命令啊, 那么我们操作完成了之后给他一个拜拜啊,这就是我们,哎通过命令行来进行一些操作。 我们说 windows 下同命令行可能并不是最方便的方式,我们还可以用一些比较方便的,这个需要中端工具, 我们下手中的工具在 windows 下面有哪些呢?最简单的可能就是 pot, 哎,这个软件只有一照左右,那么他可以完成很多这样的操作。 那另外就是很多网友问我这个,我用的这个笑这个是啊,什么名字?他就是这个叫特妙色 啊。然后这个软件界面比较暗黑, 相对来说比较酷一点,但是他这个一百多兆一个块头,我用的是免费版,哎,他并不会比这个坡体更强,像这个比较高级的这个 sftp 这种功能是收费的, 哎,如果大家又想这个高级又想免费的话,也可以尝试一下下面这个模板 x term 来啊,它是集成了呃,我们这个文件传输和这个笑界面在一起的,而且可以开多窗口, 如果大家又想高级功能,又想免费,可以用它。但是呢,上面这个,哎这些的版本他默认的是英文版,官方是没有汉化的,网上那些破解或者汉化的我们我们不好判断有没有插入一些漏洞或者后门什么的,我个人一般是不用的,所以不 想用这个英文版的话,还可以尝试一下下面这个国产的翻漏笑软件,那么他高级功能也有,也免费,而且官方是哎默认中文版。 secure cit 也是一个很经典的软件哎,他是上一版的软件,之前搞网络的同学可能经常用它来调试这个路由器,那么有现成的也可以直接用它做远程希尔, 那么最后这个微雅是 cp, 他并不是一个中断线啊,而是专门用来做这个 scp 和这个 sftp 图形界面的一个客户端管理软件啊,用来专门传文件比较实用。 如果大家只有一个 pot, 或者只有一个温度是命令行,那么搭配他一起干活也是一个不错的选择。那么后边是他的官网网站,后面是他们的官方网站,大家可以直接到官网去 下载,还相对来说比较安全一点。那么我们这里菩提呢?那我这里有个菩提,可以稍微给大家演示一下。菩提他很小,打开了之后是这样一个界面,我们要登录的话,就是在这里输入这个服务器的一个地址,然后后面端口默认是二十二, 然后我们选择 ssh 方式来登录,哎,如果有用户名要输入的,也可以直接在这里 apple at, 那么我们登录之前呢,我们如果要下次方便继续用的话,我们也可以把它放在这里 save 一下。 那么他首先会问,哎,我们这个 sever 或是 k 还没有在我们本地来缓存,你是不是要 存一下,要不然他会一直提示那我们点四,那么他就是这样一个界面,需要我们填入这个 apple 的密码, 那么这个时候我们就登录上去了,一般来说用什么笑其实无所谓,关键还是登录笑之后做一些需要用做的任务。哎,我们的这个特密的设置也很简单,我们这个添加一个 pose 的,然后在这里加入一个标签, 然后加入这个地址,然后下面默认是二十二端口,填入我们的 rut password 就可以了, 那么 ceo 之后他会多出一个 pose。 那么最后呢,一个轻松的问题留给大家,就是,哎,大家可以尝试一下,或者有没有喜欢的校工已经在用的,那么今天的内容就到这里,我们下期见。

136IT大飞 00:45查看AI文稿AI文稿

00:45查看AI文稿AI文稿今天我们来使用 s s h 远程连接 cally, 在实际工作环境或者某些场景情况下,像 cally 这样的 lenx 系统可能是装在某台服务器中的,远程连接也是工作中必须要会的技能。接下来我就来演示如何远程连接 cally。 首先要确保 cally 的 s s h 服务的端口是否开启,没开的话需要开一下, 然后查看卡里的 ip 地址。幺九二点幺六八点零点二九。第一种方式使用 win 十的 dose, 自带有 ssh, 加上用户名 at ip 输入密码 连接成功。第二种方式可以使用 xl, xl 的功能比较多,也比较方便,而且还有很多插件可以使用。

258Hacker-小马🐴 22:32查看AI文稿AI文稿

22:32查看AI文稿AI文稿啊,大家好,我是古德, 今天呢给大家介绍一下啊,这个新版的这个实物的 sh 工具啊,怎么进行一个使用啊?这边呢我准备了一个十四点六的这个手机啊,六 s plus, 然后呢我们现在把这个全自动的这个脚本工具啊打开给大家看一下 啊,他这边呢多了一些功能,嗯, cd 模式,越狱,然后呢修复通知啊,都是可以使用了。然后呢这边呢手机啊退出 sh 模式,就是你不是黑屏的状态吗?你如果想重启手机的话,直接输入一个二就行了 啊,现在呢我们把手机啊进入 dfu 状态啊,直接进行一个实际操作啊,我们先把它这个进入 dfu 啊,然后呢等他。 好,现在呢手机进入 dfu 状态啊,我们直接根据他的这个设备啊啊,这个设备型号,或者呢根据一些他的产品类型啊,你自主的进行一个选择。这边呢这个我就不再多做介绍了啊,如果你选择三没有用,那你就选择四啊,这个呢你自己看 啊,我这边呢测试的是四,那我就直接选择了输入四啊,他对设备进行一个破解,现在呢成功进入破解模式的 dfu, 然后呢正在往里面写入文件, 好耐心等待一下。 好,现在呢就执行完成,五秒后啊自动返回菜单啊,现在呢这边显示正在连接设备,我们呢这边直接输入一个 k 啊,敲回车键 啊,这边会有一些问题,他就是一直这种连接超时的,这种问题我们不用管他啊,直接把手机数据线断开啊,然后呢再重新连接 好。现在呢再一次输入 k 啊,只要看到幺二七点零点一啊,然后呢下面有这个,基本上就是进入成功了啊,基本上这个通道就打开成功。 好,现在呢我们在啊直接把这个激活文件夹打开一下,然后呢直接输入一个啊字母 t 进行一个 提取啊,没有,不是在这边说啊 t, 好,现在呢这边啊提取成功,这边五秒啊自动返回菜单,我们来看一下检查一下 啊,他这边提取到四个文件啊,一般情况下的话你能提取到几个就是几个 啊,这个比较重要一点,这个呢是通知的啊,然后呢我们现在再看一下激活文件 啊,这是他的激活文件啊,这个是他的基带,这三个文件啊都需要 啊,现在我们再把手机啊进入一个就是刷机模式,我们直接对手机进行刷机啊,刷到直接刷到最新版 版本吧啊,这边呢直接输入一个字母啊,然后呢让手机啊重启 啊,这边手机重启的时候呢,你就可以把手机进入 dfu 状态了啊,因为呢有的人他的这个手机有屏幕锁啊,或者呢显示已停用,是没有办法就进行一个,就是屏幕锁的话,手机啊是没有办法进行连接的啊,我们这边呢直接进入 dfu 状态,然后对手机进行一个刷机。 好,现在呢直接啊去刷机界面,然后呢刷这个十五点四啊点立即刷机 啊,这边呢我们就要耐心等待一会了啊,时间比较长 啊,大家不要着急 啊,全程,这个,呃,全程我不会把这个视频给掐断啊,也不会剪辑,就是从头到尾了录制给大家看 啊,这边呢刷 接到百分之二十三啊,我们还在等待一会刷机的时间呢,就跟正常的刷机是一模一样的啊,你这个不用管他,请慢慢等就行了。刷完之后呢把这个文件啊激活文件导入到这个手机里面,然后呢我们再进入这个通道,然后进行一个还原 啊,还原呢他会自动,就是手机会自动重启。这个 c 类模式呢,也比较简单啊,就比如说你这边呢直接输入一个 l 啊, 然后呢他就会进入一个 c 类模式啊,非常的简单啊,再跟大家说一下,我这个文件啊放到桌面尽量不要改任何。就是 啊,不要改位置,也不要改这里面的名称啊,你改过之后的话,你自己就需要把这里面文件啊进行一个更改,然后呢对应 路径啊,对应的文件名称你才可以进行使用啊,不然的话你更改位置或者呢你把它放到其他地方去了,就没有办法进行使用,会出错啊,你要是想正常的使用的话就放在桌面就行了,里面的文件都不要进行,不要动 啊,这里面呢有一些就是文件啊,小黄鸭也有,就是可以访问系统路径的,等一下呢,我会访问给大家看一下 啊,然后呢这个 cd 模式越狱啊,不用管他,这个呢都不用管他,就放到这边就行了啊,这是一个科学上网的软件啊,都放到这边你不用管他,这个是手动运行的脚本。 然后呢这边是一些依赖啊,这边我就是新加了一些依赖啊,大家装不好的话就把这边的进行一个安装就行了啊,六 s plus 手动啊 啊啊,六 s 啊六 s plus 啊,全这边呢,所有的我都把它换成可执行文件了啊,直接就是双击啊,可以打开运行,全部都是可执行文件 啊,大家看一下,全部都是可实行文件啊,这里面的文档尽量不要动吧,你们要动的话自己就是更改一下就行了,不要乱动啊 啊,这个就是这么简单的一个东西啊,我们耐心等待 啊,这个软件我会放到群里面去啊,群里面是免费的群里面是免费的,就是你到我群里面都能提到这些东西,但是呢这个更新版本我放到网站上面会去卖啊,就是售价三十也不贵,就三十块钱,你自己拿走。 有完整的就是视频教程啊,这边呢视频教程我已经做了,给大家看一下, 就是环境啊,环境安装,环境安装以及就是运行过程流程啊,我这个视频已经做好了啊,大家只要按照我这个视频教程你就可以完美的进行一个使用 啊,很简单 啊,这个就是一个完整的视频教程啊,我来输入一下,完整的视频啊,完整的环境, 完整的环境安装,然后呢和使用 教程就是十五的啊,这个 sh 通道啊,十五 sh 通道好,就是这个啊,完整的一个环境安装啊,我可以打开给大家看一下, 就随意的给大家看一下啊啊,都是这个是全新的系统,这是一个全新的系统,然后呢怎么安装怎么弄啊,就是一步到位啊,没有任何剪辑啊,这个视频呢,大概有一个小时,大家看一下就是五十八分钟啊,一步到位 啊,手机呢应该快要刷机完成了,再耐心等待一会 啊,已经到百分之九十九了,我们在等待 脚本啊,很简单,没有什么东西也被我更改过了啊,就是减少一些那种去掉一些无用的那种流程啊,直接就是双击打开,不要什么点确定啊,什么那些东西,我直接把那些去去掉了,全部去掉了 啊,因为你们没有必要啊,看那些东西直接就是想你们呢就是想直接进行一个使用 啊,这个也呢也是非常实用的, 可能有的电脑他可能装到最后吧,还是不能用啊,不能用这个东西呢,我也不知道什么情况啊,我只知道我的电脑呢就是进行是使用了一个非常完美的啊, 我的电脑是完美的使用的,没有出现任何问题 啊,大家你们只要看到我这个完整的这个视频和教程你们就知道了,我是全型号啊,基本上全部测试了一遍, 非常的简单 啊,就是六 s 啊,六 s plus iphone 七啊,七 p 啊八 p, 然后 iphone 八 iphone 八,因为我这边缺少设备,我没有找到设备啊我这边缺少设备啊,在别的电脑上面就是我放人远程的时候呢,这个是可以使用的啊,这两个都是可以使用的 啊,这个呢也是可以使用的啊,这边我对视频教程 啊,这边还在耐心等待一下 啊,已经就是全新刷机成功,现在呢我们就等手机开机 啊,再跟大家讲一下这个呢软件啊,这个工具啊, 完全可以在那个 linx 底下进行一个操作啊,我今天我现在呢已经在研究啊 linx 怎么使用了啊,后续呢会发出一个 linx 的版本让大家呢进行就是一个使用,很多人呢,他装不了这个麦克 os 啊,也装不了这个黑苹果, 那我呢就想办法出一个 linx 的教程让大家进行使用 啊,手机马上就要开机。 好,现在呢?手机已经全新啊,刷到十五的系统,我们来看一下 啊,这边呢已经全新刷到十五点四的系统啊,没有激活,也没有越狱,我们现在怎么操作啊?直接点这个文件管理,然后呢点这个当了的啊,双击把它打开,然后呢把我们这个激活文件啊提取的这个激活文件全部放进去啊,然后点确定 全部放进去之后呢,我们直接把手机啊进入 dfu 状态,直接把手机进入 dfu 状态。 好,现在呢?手机啊进入 dfu 状态之后,我们怎么进行一个操作啊?直接输入根据型号一样的啊,输入一个四。 好,现在呢执行完成啊,五秒自动返回菜单 啊,一样的,现在呢输入一个 k 啊,把数据线断开重连 啊,然后呢再输入一次 k 啊,这边只要提示幺二七点零点一啊,基本上就连接成功了。 好,现在呢就是啊,连接成功,连接成功之后呢,我们输入一个 h 啊,直接输入 h 进行还原 啊,还原他会还原之后呢,手机会自动重启, 耐心等待一下,等待手机重启 啊,现在手机重启,但是我这边好像没有连接到电脑,然后把数据线断开一下,重新连接一下 啊,现在连接,然后呢,我们这边跳出这个弹窗啊,把它关掉以后等一下,我等一下激活。我们先看一下爱思助手有没有显示激活? 如果爱思助手没有显示激活,那就是激活失败。如果爱思助手显示激活了,那就是激活成功啊。这边看到没有,我还没有进行任何设置,然后呢?爱思是呃,就是爱思助手已经显示已激活, 那就证明你已经激活成功了。然后呢我们直接点这个,我们继续下一步进行设置 啊,等一下, 那我们来连一个网。稍等一下 啊,密码输错了,等一下。 好,这个呢?密码输入之后呢,他自动就跳到这边了啊,自动就跳到这边,然后怎么操作?我们直接点啊,继续下一步点,稍后不使用不使用啊,不传输 啊,这边点稍后不使用 啊,我们等待一下啊。点同意 how? 手机呢?成功激活,然后呢?左上角也有信号,我们来打一下电话 啊,给大家听一下 啊。稍微等待一下吧,这个重新打一下, 让爱连接,欢迎致电中国移动。好,我们现在呢把它关掉啊,然后呢我们再看一下网络 啊,好的,这个呢,网络也连接正常啊,基本上这个手机呢就已经正常了啊。 app 呢?这个都可以进行一个使用啊,这边呢都可以正常的登录 啊,只要你不刷机啊,就是你只要你的这个激活文件啊,一直都有,就是这边的三个激活文件一直都有啊,随便你怎么刷啊,都可以再把这个文件进行一个还原进去啊,就以防你出现问题的话,你把这个还原还原进去就可以了啊,如果没有问题的话就无所谓啊。一直使用 啊,这个呢教程啊,就做了这边吧啊,可能大家还想看一下那个文件就是访问那个系统路径啊,我们来给大家看一下怎么访问,我们直接呢 还是一样的,先把这个啊,手机进入 dfu 状态啊,如果你的手机出现锁屏密码,或者呢出现屏幕,呃就是已停用那个状态,然后呢打不开手机,我们怎么访问系统路径啊?访问系统文件啊,用小黄鸭就可以了 啊。现在手机不是进入 dfu 状态了吗?我们直接进入那个 sh 通道模式啊,直接输入一个四 啊,我们耐心等待一下, 等待,然后呢?等太麻,等一下他这个就是呃写入完成之后,然后呢我们再就是开一次通道, 好啊,现在呢我们输入一个字母 k, 然后呢敲回车键,然后呢再把数据线断开啊,然后呢再连接一下数据线啊,然后呢再一次啊输入 k, 敲回车键啊,这边呢连接成功, 这边只要提示连接成功。之后呢我们怎么访问啊?访问他的系统路径啊,这边呢有个手动的一个小黄鸭啊,我们把它打开 啊,这边点取消啊,我这边呢因为之前已经连接过了,我先把它删掉,不然大家就是看不到啊。然后呢我们这边啊直接点击一个新建连接啊,输入这个,找到这个 ss 模式,然后呢输入幺二七点零点零 点一,然后呢端口号输入四个二啊,用户名输入 rot, 然后密码呢啊,这边自动输入了,密码是 alprne 啊,直接输入点连接 啊,然后呢这边直接选择他的这个啊,如果你出现什么允许不允许,你一定要点允许。然后呢访问他的系统路径啊,选择这个二啊,我们找到这个膜拜,然后呢下面有一个没点 啊魅力啊,里面就是一些你的系统啊,就是照片呀,什么等等一些你下载的东西啊,一些照片啊,什么啊?还有一个图片啊啊,都有,就是在这边你可以呢直接把他拉出来,很多人呢,他说他这个拉不出来啊,拉的有问题 啊,怎么可能拉出来一个问题呢?我来拉一下给大家试一下啊啊,就比如说我要拉拉取这个 dcim, 就是啊相机把它拉出来,然后呢这边啊直接就提示已经下载已完成 啊,这边就已经提示里面没有东西啊,是空的,这个手机刷过机了,没有东西啊,很简单的一个操作方法啊,我们现在呢把这个小黄牙关掉啊,然后呢手机重启。怎么重启?输入一个啊啊,然后呢就让它自动重启就行了 啊?手机已经自动重启啊,今天呢这个教程啊,就坐到这边啊,大家有什么疑问的话可以就联系我的 qq 啊,或者微信来找我,然后呢这边呢就教大家做到这边啊,谢谢大家观看。

25古德 07:34查看AI文稿AI文稿

07:34查看AI文稿AI文稿哈喽大家好,这里是网络专家 vlog, 我是你们的黄老师,昨天看评论区有个朋友留言说要教他配那个 ssh, 因为在企业里面的话,我们通过上一个视频呢抓包发现如果大家是通过 tala 协议来登录设备的话,是有机会被黑客抓到我们设备的用户名跟密码的,所以呢他是非常不安全的。 那么今天的话,黄老师呢就零基础教大家配这一个 ssh 的管理,然后零基础开始,当然呢是从 网络设备接线开始啊,我们下面的话一步一步来看应该怎么操作吧。这一台呢就是我们需要配置那个 ssh 管理的交换机啊,首先我们需要用看手线 接到交换机的 come 手口,然后这一条线的话是接到我电脑的那个网口那里的,我们来看一下这根网线呢就是刚刚接我们交换机的,然后这个呢就是我们接 come 手口的那个 usb 口, 下面的话就通过录屏的方式来教大家怎么配那个 ssh, 这个的话就是我们通过 party 呢连接到电脑登录这个交换机, 然后显示的一个信息。首先第一步我们需要敲这个 ston 杠六的这条命令啊,进入到我们的系统配置界面, 然后在系统配置界面的话,我这边呢直接是用它系统有的一个 vip 需要创建一个管理 ip, 这个管理 ip 呢跟我们的电脑网卡的 ip 呢要 一致,这样子的话我们的电脑网卡才可以连接到这个网络设备上面啊。 然后这里大家可以看一下我是怎么配置,我们通过 dsdsdspredis 可以看到我们这边呢是自动从光猫上面获取 ip, 大家呢也可以通过 ip 和 js 幺九二点幺六八点一 点一点两百,然后配置野马二五五二五二五点零,通过这样的方式来配置啊, 我这里呢就直接用了 dscp 获取的,然后要查看这个管理地址是多少。 display ip in the face brief。 那么这个幺九二点幺六八点一点九四呢,就是我这个交换 记得管理地址啊,然后我电脑这边的话,也是在网卡上面配置了一个幺九二点幺六八点一点零这个网段的 ip, 然后呢我们通过运加啊,然后是会先低的 聘这个幺九二点幺六八点一点一点九四,我们是可以聘的通的,只有聘只能聘的通,我们才可以连接到我们这个交换机上面啊, 然后配完这个 ip 地址之后,然后检验了联通性,那么我们就需要配那一个嗯, shh 管理我们的这个交换机了。那么这里的话我简单的做了一个操作文档啊, 首先呢,第一步我们需要敲这条 ston 的 c o 音 abo, 我们贴进去敲 这条之后的话,我们就可以看到啊,就开启了这个 s t s o 的功能,默认这个 s t s o 的功能呢是不开启的。第二步呢,我们就需要创建了一个密药队,因为我们这个 sh 的话,他是通过交换密药 的方式来进行一个密码验证的,所以呢我们这边就需要创建这个密药,密药的命令是 isa, 然后 loco gun, kick gun peer crate, 就创建这个密药队,然后回车 他这里提示交换机呢,已经存在这个密奥队了,是否还要啊覆盖他,我们选 yes, 然后这里呢,我们选这个二零四八密奥队越长的话,这个加密呢就越难被迫解啊。现在就正在创建那个 密药,创建这个密药可能需要等几秒钟,好,现在密药的话就已经创建完成了, 接下来呢,我们需要敲这一条很重要的命令啊,如果大家没有敲这一条 s h h 你要认证的方式 dford 用 password 这个方式来认证的话,我们是没有办法登录 通过 sh 来登录我们的那个交换机的,我们也可以看一下,我这里给大家剪短啊,说明一下这条命令的作用啊,就是为用户配置 ssh 认证,缺神采用密码认证, 在用户数量比较多的时候,对用户使用缺损密码认证方式,可以起到简化配置的一个方式。所以呢,我们在平常办公的时候,我们也是用通过这种方式来 进行一个配置的,所以呢这一条我们也把它敲进去,然后回车。 ok, 敲完这一条之后呢,我们再接下来就需要在本地创建了一个用户了,创建本地创建用户的话,我这里呢已经提前创建好了,然后我们再创建一个 lo 口 user 右手这边的话,我们,呃用一个网络吧,直接网络,然后 password 加密的,然后密码的话也是奥德密艾特华为,然后回车。那么现在呢,我们就创建了一个优色,这样子还不行,我们需要给这个优色授权网络,然后等 的话是十五等级啊,大家注意看我敲的这个命令啊,这个是给用户授权,然后呢我们再敲 loqueus 网络, 然后服务类型,服务类型就是我们这个用户他可以用来干嘛?这里的话我们就直接写这个 ssh 啊, 然后退出,然后再退出,然后再 c 的保存一下,这样的话我们这个交换机呢,配置那个 ssh 安全管理的方式呢?就已经配置完成了, 配置完成之后呢,我们需要验证,对吧?那么怎么验证呢?我们还是用这个菩提啊,先关闭掉,然后呢我们在这里打开菩提,然后在菩提 这里的话,我们可以选了通过 ssh, 刚刚呢我们给大家看了那个交换器的管理 ip 是幺九二点幺六八点一点九四,对吧?然后呢我们点这个 open 这里的话,他就弹出是否接受那一个密药,这个密药就是我们刚刚通过这条命令生成的那一个密药队啊。这里呢我们点这个 oss, 然后我们敲这个用户名网络, 然后瞧密码,我的密啊,这华为,然后回车,这样的话我们就可以登到我们的交换机上面了。然后在晚上的时候呢,再给大家操作一下, 看通过抓包的方式是否能够抓到我们刚刚输入的那个用户名跟密码。

323网络专家vlog

猜你喜欢

最新视频

- 6059孟琦很AI