doris用什么工具可以登录

粉丝4557获赞2.1万

相关视频

02:08查看AI文稿AI文稿

02:08查看AI文稿AI文稿doris 二点一点一一的胡仓一体表现怎么样?既然上次的内容升级了 doris, 那 么之前在第一版本时候遇到的坑呢,就都准备再检验一遍, 以此来证明这个升级呢,没有白省。上次已经测试过了基于 j d b c cartlog 向 klikos 导入大数据量的问题,这次啊,该轮到跟 pym 的 胡仓一体了。 胡仓一体这个概念对于很多新手来说呢,听上去很唬人,但其实本质就一句话,用 doris 向查询自己表数据的方式去查询拍卖的数据。 具体玩法也是利用 doris 支持的 cutlog 功能,相当于在 doris 跟拍卖之间呢拉了一个数据的可读通道。如果这个叫做胡仓一体的话,那上次用相同的方式读取到 kikos 的 数据啊,其实也可以叫做仓仓一体, 只不过他俩的区别在于,当前这个基于 pam 的 cartoog 是 不需要引入额外加包的, doris 天然就支持他们的合体。 上次第一版本的时候发现的 bug 在 于 doris 不 能够查询 pam 的 分区表,而这个表现呢,跟上次出现的不能够查询 klikos 的 分区表是一样的。经过验证啊,在升级后的 doris 二点一点一一版本这个 bug 已经没有了, 而且相关的聚合嵌套关联查询也都没有问题。也就是说,升级后的新版本啊,才能让这个胡拍们跟苍 doris 实现了真正意义上的部分融合。 为什么说是部分呢?因为这里有个比较有意思的现象,我们都知道拍们这个主键其实是 flink 的 直系亲属, 一般使用 palink 就 几乎离不开 flink, 而 flink 对 palink 的 打交道方式呢,也是通过 catalog, 但它跟 doris 的 区别在于啊, flink 默认对 palink 有 可写可修改可删除,全方位的升上大权。 而对于同样玩法的 doris 来说呢,就只有个可怜的止读权限,也就是只可远观但不可亵玩。 毕竟呢, pym 跟 flink 关起门来是一家,而 doris 只能算是后面半路拜的把子,没有直接的血缘关系。对这些内容感兴趣的同学呢,也可以去参考我的这篇实测文章。

39安瑞哥是码农 07:17查看AI文稿AI文稿

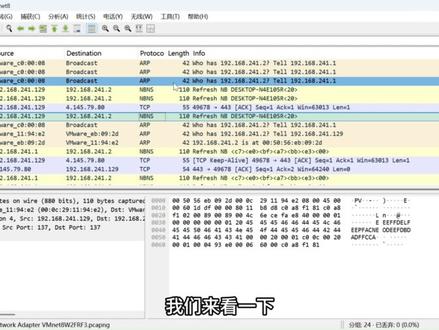

07:17查看AI文稿AI文稿今天咱们就用一个超实用的工具 webshop, 教你怎么通过抓取网络数据包,轻松找到网页里传输的账号密码。你在任何电脑上都能登录成功,哪怕是第一次用这个工具,只要你跟着我,一步步来,也能够轻松上手。大家好,今天这节课咱们了解一个网络安全工具 webshop 抓包实战,只需要咱们重点搞定两件事,第一个, webshop 怎么安装和使用, 以及它最核心的功能之一,抓取网页登录时的铭文账号密码。学会这招,以后再也不用为记不住密码发愁了,还能搞懂网络数据传说的小秘密。郑重声明,我这里所有操作都在本地虚拟机里面进行测试,用的网站和服务器都是自己搭建的靶场,只能用于学习如何防范网络漏洞,大家千万不要用这些技术去搞一些未经授权的操作,学习网络安全也要用合格的靶场练习,守住法律和道德的底线。 在点实操之前,咱们先搞懂我要刷客的工作原理,其实特别简单,你想想,当你在网页上输入账号密码点登录时,你的电脑发送到网站服务器, 常情况下,这些信封会直接传给服务器,你看不到里面的内容。但 wechat 就 像是一个网络邮差观察员,他能监听你电脑连接的网络线路,把所有经过的数据包都截取下来,让你能拆开看看里面装的啥。这个过程我们就叫做抓包,就是抓取这些数据包。 而且如果网站传输密码时没加密,直接就能看懂,也就是铭文传输的话,那 voshop 就 能直接看到你登录时使用的账户和密码,这就是咱们今天要学的核心逻辑了,接下来咱们说说今天实操要用的环境,大家跟着看清楚就行。我这台电脑上已经准备好了 voshop 的 官方安装包,等会教大家怎么去下载安装。为了演示铭文传输密码的情况,还搭建了一个测试时使用的靶场来模拟抽奖网站。 咱们双击启动网站,我们可以通过这上面的网址进入到网站的登入口,你来尝试一下。好,我们能够成功看到网页的登录入口,登录时会铭文发送账号和密码,方便咱们抓包。要是你课后想自己练手,想要这个靶场和 whatsapp 的 安装包的话,我都给大家打包准备好了,不用自己到处找资源。好,咱们接下来看如何去下载安装 whatsapp。 首先打开浏览器搜 webshop 的 官方网站,进入官网后找到 download 按钮,根据自己的系统是 windows 或是 mac os 去选择对应的版本,点击下载,等待安装包保存到电脑。下载完成之后,找到下载好的安装包,点双击安装,一路点 next, 下一步就行,不用改复杂的设置,出现驱动安装协议时,点击 agree 继续安装, 然后再点 install。 安装完成之后,在桌面找到 webshop 官方网站链接进入网站,我们来复现一下。刚刚通过 webshop 官方网站链接进入网站来跟大家看一下。 好,进来之后我们可以看到这一个登录的往下滑,在这个地方就可以看到我们对应不同的系统有不同的安装包,直接单机它就会开始进行下载。我已经下载安装好了,这里就不再进行下载了,大家下载好之后,可以通过后面这个按钮打开我们的文件夹,找到这一个安装包,双击之后点击 next 进行下一步直接安装就行了。 安装好之后呢,双击打开我们的 webshop, 左边这一列会列出电脑上所有的网卡,比如以太网还有 wifi, 主要是看你当前用的是有线网还是无线网,如果你是连接的网线就选择以太网,如果连接的是 wifi 就 选择 wifi。 我 们当前是用虚拟机给大家做演示的,所以我会选择 v m n 八这个虚拟机网卡。双击网卡名称就开始抓包, 这时候已经启动抓包了,我们可以看到在这个中间部分有在不断新增一些新的东西,这些就是我们抓取到的数据,只要留进我们这个网卡的所有数据都会被抓取过来,我们就可以拿到这些数据去进行分析,所以待会儿我们就会利用这个功能去抓取到我们登录的数据包。但是在抓取实操之前,我们可以看到这个 webshop 的 页面 有很多的功能,所以我们需要先了解一下这些功能,才能够方便我们后续去使用这个 webshop 去分析数据包,因为现在是在不断抓取数据的,不方便我们去查看,所以先暂停一下,趁现在我们要来认识一下 webshop 的 面板。 首先启动不要刷客,我们会点击右上方这个蓝色鲨鱼极的按钮,是启动右边这一个方框,正方形的方框就是停止,那中间这一个大框就是数据包列表。启动不要刷客,以后你的电脑和网络之间的所有数据都会被它当成聊天记录,逐条记录下来, 是你发送给别人的,还是别人发给你的,或者是别人发给其他电脑跟你不相关的信息。只要是在你启动到停止这个时间段内,在网络中传输的数据信息都会被记录下来,方便我们去查看内容。你可以在这里看到数据包发送地址和目的地址、协议类型,以及我们的数据包字节长度,还有这条数据包的粘贴信息。 其中发送地址是指数据包从哪台电脑发送出来的,这台电脑的 ip 地址是什么?目的地址就是哪台电脑接收的接收数据包的这台电脑的 ip 地址是多少? 协议类型其实就是网络世界的沟通规则,比如我们跟朋友聊天用的是普通话,但我们跟美国人沟通就要用英文,因此跟不同的设备来进行传输信息也会涉及到不同的协议,这些就是我们数据包列表可以读到的信息。 那上面这个像搜索栏功能一样的是过滤器,那启动后 ysl 会给我们抓取非常多的数据包,为了方便我们去筛选,找到自己要的目标信息,就可以通过过滤器输入简单的指令进行搜索,快速筛选出我们需要的数据包,可以在这里输入 http 进行快速的筛选。 我们判断网站传输数据使用是什么类型的协议,只要复制网站去查看开头是 http 或者是 https, http 表示的是明文协议, https 这是属于加密协议。我们可以看到我们测试的这个网站用的是 http 协议,这是属于明文协议,可以通过这个抓包工具去抓取到传输的信息。 好,接着来看当我们选举数据包列表里面的某一条数据之后,可以在左下方的这个框里面看到详细信息。主要是通过抓取的消息进行分类,让我们快速去定位到想了解的消息部分,不用在一堆数据里面瞎找。 这里我们主要关注最下面这一行的内容,传输的内容通常会在最后面的这一个分类进行展示,那右下方的这一个框就是我们的数据包。字节流是展示数据最本质的样子,左边这一个是十六英寸的编码,也就是电脑能够看懂的暗号,那右边的是 ask 码, 部分内容可以转成中文、英文等可以被我们看懂的铭文内容,通常是用来看里面有没有直接能够看懂的文字或者网址,用来确认某条消息里面有没有隐藏内容的。 ok, 那 这些面板了解清楚之后,我们来看一下如何使用 webshop 去抓取网站登录的账号密码。好,咱们重新启动一下抓包,不保存 到包。开始之后,咱们回到测试网页,可以看到登录页是有咱们之前勾选了记住登录密码时输入的账号和密码,直接点击登录按钮完成登录操作。这个时候 weirshark 就 已经抓取到了登录时的数据包, 我们可以通过上面这个过滤器去过滤 http 传输的内容,因为咱们测试的网页就是用 http 协议进行传输的,可以看到这里软件有帮我们自动筛选出所有 http 协议的数据包,排除了无关的干扰数据,在筛选出的请求包里面找 input 列下面的 host 请求的请求传输体。 这个请求包通常是网页中提交的关键包,比如说提交的用户名、密码、验证码等信息,通常都是通过 post 请求的请求体传输。但是这个包在下方的数据包详情里面找到最下方的 html 表单展开找到 form item, 在 form item 里面就可以看到 username 跟 password 对 应的字段, 后面跟着的就是咱们刚才输入的账号和密码,到这里就成功提取到名为账号密码了。我们可以用抓取到的这一个账号和密码重新输入一下登录网站,看是否能够登录成功。用户名 user 密码 user 一 二三,尝试一下可以看到是能够成功登录的。所以我们再用这个抓包工具,抓取到的数据包里面展示的用户名和密码就是咱们这一个网站之前所记住的用户名和密码了。 ok, 今天咱们一步步演示了用 webshop 获取网页账号密码的全过程。 下载安装软件,到选择网卡启动抓包,再到筛选数据包定位核心信息,最后提取出铭文账号密码。核心就是利用 webshop 的 监听网络数据包找到登录时未加密的数据,只要掌握这个逻辑,面对铭文传输的场景就能轻松应对了。 那作为正经的网络安全知识假糖,除了掩饰怎么用 ysl 抓密码,咱们也得知道这背后的安全意义。实干中这种明文传输账号密码的情况属于典型的敏感信息泄露漏洞,如果网站这么干,黑客很有可能通过同样的方法来获取用户信息,导致账号被盗,财产损失。 除此之外, ysl 还可以用来抓取登录接口的数据包,分析网站是否存在认证读机缺陷,如无验证码、登录失败、无锁定的情况,为深度测试提供攻击方向,帮助企业主动找漏洞,提前堵漏洞。 好的,今天大家学会怎么用 webshop 抓取网页账号密码了吗?觉得有用的同学,想要学习更多的网络安全工具用法的,别忘了一键相连。想要本期 webshop 安装包测试靶场和详细操作手册的小伙伴,我整理了视频里的全套资料,大家可以找我领取,希望能够帮助到大家。另外,你们下次想看什么内容,比如 webshop 高级过滤还是其他抓包工具的用法,都可以告诉我,我会优先安排录制。

03:581.2万梦于枫岚

03:581.2万梦于枫岚