飞牛文件保险箱设置

各位网友大家好啊,收到消息说这个飞牛这个漏洞啊,病毒也在升级啊,虽然飞牛也升级了,然后在这个安全性里面有一个防火墙 啊,我为了防止我的资料被别人盗取啊,我做了一个策略,就是把所有的啊, ipv 六啊,拒绝访问啊,就是拒绝入站 啊,然后啊,然后这个是啊,飞牛里面的一个防火墙,然后我还在爱快里面做了一个啊,就是我的飞牛,无论是 i p v 四和 i p v 六,所有的啊,外网线路啊,移动,联通,电信全部阻止进入我的飞牛 啊,这是我为飞牛做的两个安全的策略啊,我现在还能用我的飞牛啊,我要进我的飞牛就通过我的内网啊,通过我爱快 sd one 的 内网进到我的飞牛啊,非常的安全啊,不管我们怎么做, 安全都是相对的,没有绝对的啊,绝对是什么?就是让我们掌握安全网络安全知识, 然后及时的发现安全漏洞啊,然后及时的去修补啊,才能做到相对安全,记住没有绝对的安全,包括群徽也一样啊,这样的漏洞啊, 只要是纳斯系统,不管是飞牛还是群徽,甚至你不拉不拉你,其他的一些纳斯系统都有啊。本次视频到此结束,感谢大家的收看。

粉丝2.5万获赞4.9万

相关视频

02:08查看AI文稿AI文稿

02:08查看AI文稿AI文稿安装飞牛 n a s 到今天为止,绝对没有比这个方法更简单的了。第一步,以管理员权限打开 c m d 命令,手动输入两条命令。注意安装操作会删除本地硬盘所有文件。 十倍速播放中间画面, 设置密码,这里直接输入回车使用网易登的时候会重新设置密码。 输入系统分区大小,这里输入二十,这样系统分区为二十 g, 其他空间用作数据分区, 这里提示默认密码,不过没有用。首次登录时会让重新设置密码,此时可以直接重启电脑了,以后就只需要等待安装完成进行首次登录了。二十倍速播放中间画面 已经安装完成,根据提示输入地址进行首次登录,设置一个管理员用户名和密码,就完成了 五倍速播放中间画面。

38IT_Fans 01:23查看AI文稿AI文稿

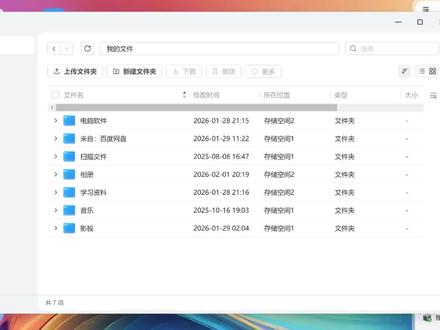

01:23查看AI文稿AI文稿像我们这种不在一个城市的呀,然后我们这种飞牛的文件,嗯,也可以像这种本地磁盘一样,我们直接可以去打开使用,嗯,我们看一下,像我们左边这就是这飞牛后台的共享文件,然后右边的这是我们的本地电脑挂在的飞牛文件夹,然后我们这些文件都是一模一样的, 使用起来的话完全是没有区别的。然后呢我们异地的电脑如果是要去访问这瓷盘的话,我们是需要去给他安装一下这内网客户端,内网客户端安装成功之后,我们就会接入这同一个局域网,然后就可以去访问他了。 我们现在打开一台远程的电脑,看一下我们异地的这电脑怎么去挂在这瓷盘,现在我们看到啊,我们本机是没有这非牛瓷盘的, 然后我们现在来给他挂载一下,我们打开这挂载的设备,我们按这样给他去设置一下,然后我们启动之后啊,我们看到我们这非牛挂载盘就已经出来了,那我们文件就全部能看到了, 比如做电商的商品图片要共享,我们现在打开这挂载的磁盘,然后我们把这远程的本机的这个图片,我们直接给他复制到我们这非牛文档里面去。 然后呢我们现在打开我们这飞牛的后台,我们看一下这文档,我们发现这两个图片就直接同步过来了,不用反复传文件,不用担心版本乱,多人一起用同一份文件,效率一下就上来了。飞牛文件磁盘挂在异地办公真的非常好用。

00:53查看AI文稿AI文稿

00:53查看AI文稿AI文稿我花了三十秒就给我的非牛 nice 加装了物理及护盾,这个工具真有点东西。最近非牛 n a s。 和群晖接连爆出安全漏洞,大家听说了吧? 只因系统里藏了这几个字母,你的私人相册全部文件就成了黑客的公开展厅。接下来,我将花三十秒教会大家如何给你的非牛 nice 相册,在 g m s h。 桌面找到应用中心, 把音频管理器、站点管理和 w a f 防火墙这三样装上,点开 g m s a c 奇用中心的 w a f 进去,直接给网站上个套餐,防 cc 爆破加敏感词拦截,再把国外 ip 全给禁了,无需代码 格式化配置,将恶意请求、异常访问、陌生 ip 统统挡在门外。说实话,公网哪有绝对安全,但能把专业防火墙搞得像配手机套餐一样简单直观。你的数据防线真就得这样自己亲手配出来才最稳。最后说一句,希望咱们国产的飞牛 n a s。 能挺过这一关,加油!

870GMSSH老王 06:13查看AI文稿AI文稿

06:13查看AI文稿AI文稿片的话我一样可以去打开啊,中国有一句古话说的是不怕贼偷就怕贼惦记,今天呢,呃,我简单的给大家复现一下飞牛的这个路径穿越漏洞是怎么回事? 呃,大家呢,看到这条视频的时候,一定要把这个 nars 更新到最新的版本,哪怕你在公司局域网用也要更新到最新的版本,因为你这个呃路径穿越漏洞啊,是可以呃在不需要任何权限的情况下去获取到 nars 里边儿所有的文件, 所以说是很危险的。呃,这个跟 h d d p h t t p s。 没有关系啊,之所以出这条视频也是因为我上一条视频很多人都是觉得你没有用证书,你没有用 h t t p s。 啊,这个可能是因为之前官方他们有正面的去呃,回复这个问题, 首先呢我们啊我这里边我找到的这个 nars 的 这个版本啊,是一个,是一个这个一点零的这个版本咱们可以看一下啊,咱们现在先登录一下咱们的这个 nars, 我 们可以发现这个 nars 的 版本是一点零点零的版本,因为我正好有这个 nars 的 这个镜像,所以说呢,我就使用这个给大家复现一下这个漏洞。 现在的话呀,我可以给大家看一下我这个文件里边啊,我是建了一个存储,然后这个存储呢里边我有两个文件,然后呢我现在啊,我把这个, 我把当前的这个网页,我我退出一下子吧,我我这样吧,我直接的因为我这是一个隐身模式,我直接给他关闭掉,然后我重新再打开一个这个浏览器,然后我再重新的去访问一下子, 可以发现现在的这个飞牛是提示我登录的,对吧?然后我这个页面里边啊,你可以看啊,我没有任何的登录,我只需要这么一行, 纯粹的 http url 的 一个请求,我点击回车可以发现我是能够看到我刚才那个文件夹里边的两个文件的,我甚至我可以把这个文件我直接复制,然后我在后边我直接坠下来,我就能打开这个文件,我可以直接下载的, 包括这张照片的话,我一样可以去打开啊,这个就是文件 啊,路径穿越的漏洞,这样的话我可以获取我 nas 里边所有的文件,就包括比如说我现在我可以看到我 nas 里边的根目录的一个情况,这个就是我根目录的情况,而这个 vol 一 就是我挂载的我这个 存储空间的这块盘进来的话,这个一千表示的是我当前的一个默认用户,我点进来就能看见我这个 test 的 这个文件夹。如果说这么看大家觉得看的不太清楚的话呢?我们可以, 我们可以直接登录到这个 nars 里边来啊,登录到这个 nars 里边来 啊,我没有开这个飞牛的这个权限,我现在我登进去,我给他这个 s s h 我 开一下,可以发现我连 s s 都没有开啊,就是刚装完的系统, 只要你开放了这个端口,无论是五六六六还是五七七七啊,五六六七,或者说你进行反弹,或者说你从飞牛的中继都是有这个问题的啊,因为这就是普通的一个路径请求 啊,这个太简单了,这里边的话,我这个只是说给它写一个括号零,我就能够进来,然后咱们把这个 s s h 给它打开,打开之后呢我们再进行访问一下子, 然后我们输入密码,这个密码是啥来着?我好像给忘了啊?我们现在已经进来了,然后我们进入到 root 命令下边去啊,然后我们进入到根目录,我们可以 我们可以看到啊,就是咱们网页里边显示的这个内容和我这个根目录的内容是一样的啊, 咱们把这个给它取消一下,有没有发现并目录,然后这里边所有的都是一样的,这个就是 ul 的 这个路径穿越漏洞啊,这个实属不是很很应该, 所以说就是中国的那句古话,不怕贼偷就怕贼惦记。如果说咱们的这个端口,无论你是通过什么样的方式在互联网上能够被访问的到,只要这些黑客灰铲去扫描到你这个端口,哪怕当前的一点一八的版本没有漏洞, 我可以先标记下来,你这个是个非牛,一旦我在以后的版本里边我发现了这个问题有相关的漏洞了,我就回头我就入侵你,所以说最好的办法就是我压根我就不让他知道我这个端口 就是是干啥的,所以说到底去怎么样去操作这个呢?大家可以去看我上一个视频,就大家给大家讲了一下,怎么样简单的去进行一个异地的一个组网, ok? 呃,今天的视频呢就讲到这里啊,主要是给大家科普一下,就是说不是说你进行了这个相关的什么防火墙啊,各个那个的是会安全,但是不是说绝对安全, 你要把自己隐藏起来的话,你就别让别人惦记着你,你这是一个肥牛,你可能早晚会有新的问题出现,对吧?拜拜。

181一只在修行的猫 02:27查看AI文稿AI文稿

02:27查看AI文稿AI文稿飞牛 nice 遭到木马攻击,牛友们快来检测一下自己有没有中招?官方更新 v 一 点一点一八版本后,今日又发布了紧急安全通告,木马变种对抗与设备修复指南。为降低设备风险,飞牛提供以下修复建议,一、 对于无法升级的,下载最新安装包重装系统,非牛自有硬件联名产品,可以通过恢复出厂设置再升级到最新版本。二、已经升级到最新版本的,提供了检测并修复脚本,此脚本会随着病毒变更进行更新使用。 三、对于无条件升级或者重装的用户,先停止公网访问,包括关闭 fn connect。 四、升级完功能还异常的朋友,可以点击系统修复来自动检测修复,增加安全保障。对于检测修复脚本 fiona s 考虑到很多小白不会用,专门写了一个操作文档,我浏览了一下,给大家总结一下,不要因为文档中的 root 密码所困惑。 首先你得能访问你的 nice, 打开 s s h 功能才能够操作。接着就是打开你的电脑终端,我们要操作命令终端,输入 s s h 空格非牛用户名称, at 符号非牛的 ip, 最后按回车,如果有提示你输入 yes 继续,那就输入 yes 按回车, 然后输入你的非牛 next 的 账号密码,就是登录网页的那个账号密码,输入的密码是看不见的,输入完按回车即可,注意大小写中英文切换。 登录进去之后输入 sunda 命令回车,再输入你的非牛 next 密码,注意这里不是 root 密码。 root 切换完后,复制脚本粘贴进去,按回车开始检测,如果提示正常,没有提示异常,那应该就是没事儿, 下面给大家看看检测过程,一定要切速度,爱换到 root, 不 然有的是检测不到的。你看我这个没有用 root 就 下载失败,检测不完整,所以切记要切换到 root 后再执行,等待下载最新检测脚本,下载完自动脚册,自动修复,自动重启。服务 期间所有应用都会重启,注意观察桌面重置 app 资源配置的时候,桌面图标不见了,这时候是应用在重启,看到所有应用都重启中,重启完桌面图标就恢复了。 好木马对抗和修复指南就讲到这里,快去看看你设备的检测结果吧!

429科技智趣坊 01:26查看AI文稿AI文稿

01:26查看AI文稿AI文稿飞牛 s 爆出了严重的路径穿越零队漏洞,我的心态崩了呀,我的相册,我的视频,我的眼神,天呐,确实挺让人崩溃的,可以说是龙级灾害了。 是呀,黑客可以通过这个漏洞直接绕过我的权限控制,直接访问 n 上的任何文件啊,老哥,救救我吧!你抓紧登录飞牛控制面板更新到系统最新版本,快先去更新吧。好,更新好了吗? 好了兄弟啊,自从你决定将纳斯暴露在公网的那一刻起,安全就不能只靠更新了。那我能怎么办呢?你得主动防御啊,快带带弟弟,求求了求求了!用这个运维系统在应用中心完成站点管理器 enix 以及 off 的 安装与配置, 通过反向代理同步站点后,在外服中为站点设置登录 api、 限频、敏感词过滤、海外 ip 封锁等核心防护规则,从而构建完整防线,在防护试验中可以查看所有攻击与拦截行为。稳,太稳了!这个运维系统叫什么名字?让每一台飞牛纳斯都能在公网安全起飞,这就是 gnsh。

482GMSSH老黄 04:29查看AI文稿AI文稿

04:29查看AI文稿AI文稿今天给大家补充一个用虚拟机安装 im 版飞流的一个问题啊,也是现在所有 im 设备的一个问题,就是你现在安装完成之后,大概率这个应用中心是没有软件的,只要你不是在内测的用户白名单里面, 你打开这个应用中心就是空的,但实际上这个应用中心如果说你是在白名单内,那就是有的啊,但是现在有一种方法啊,就是可以一键打开,我现在已经在我的麦克上开启了两个飞流的。那是, 然后这个是已经开起来了,我们看一下它打开应用中心就是正常的,这两个都是我在虚拟机上安装的,唯独的区别就是我给大家展示一下是安装了一个这样的工具啊,我们看一下在这边已经安装了,这边显示了 啊,这个叫 x x n s 的 一个工具箱,打开它就可以了。也非常感谢啊,这个作者啊,开发出来一个这么好用的工具。这款软件其实更多针对的是物理机安装的一些这种用法吧,但是啊,大家看这个一二三四五也看得出来,但是我觉得他这个第六点应用中心的权限可以直接做一个修改, 你安装完成之后开启这个权限,这个应用中心就有。呃,就会显示是正常了,我这边只是临时开启了,他这边也标明了如果重启的话会失效,然后再用的话就点击一下就可以了,我们来啊,这边恢复默认看一下。 ok, 这边显示成功了。好,我们重新打开一下。好,这个都可以看到应用中心啊,你这个手机又没有软件了,但是因为我们刚才关闭了,我们重新这边打开一下,开启 ok, 显示成功, ok, 可以 看到这边就又出现了。然后这边我通过在线安装的几款软件是没有问题的,比如说这个导航的软件是社区的一款软件。呃, 他现在这个显示好像有点错误啊,按照正常情况下,现在虽然说是 r 版的,但应该也有大概二十多个这个软件,但好像他这边没有显示全。呃,但是我这边已经安装上去了这个智能导航,我先打开看一下吧, ok, 可以 看到是可以跳转过来的,也就是说我从这个应用中心安装的软件是可以正常使用的。然后我们切换到另外一款这个虚拟机的飞流上面,给大家演示一下如何去安装这款软件,也是点这个手动安装,然后这个文件如果你在网上找不到的话,也可以先关注我,然后再私信我。好,这边已安装,这边就会出现了,我们等它起用。 然后我说一下它的这个实现方式啊,就是之前有一种更原始的方式,就是通过 s s h 的 这种命令行的方式进入到这个非牛纳斯的后台,然后通过刷写那些有在内测用户的那个他们的 u i d, 也就是用户名字的方式,然后 就可以把这个应用中心刷出来。但那种方式很麻烦啊,但现在用这种方式的话就会更简单,就是基本上是一键实现了 啊。另外大家看到了,其实这个应用中心社区的软件是,嗯,现在显示不全啊,我不知道为什么,不知道是时间的原因还是什么情况,但是我们还有一种方式,我给大家看一下手动安装,像现在这个应用,除了非牛原生自带的几个像照片呐, 影音呐这些应用之外,还现在支持了一些社区的 app 啊,这个是我之前没有分享到的,然后这里也分享给大家,然后可以看到还是有不少的你像便签呐,编辑器啊, ddsgo 这些都还是有的。 ok, 如果你有需要的话,同样还是关注并且私信我,好吧。然后要补充的第三点就是目前有人问到了,就是像相册和影视他的那个 gpu 能不能使用的问题啊?目前我装的这个版本是比较早的,像是二五八这个版本 啊,他目前是没有显示虚拟机,是无法启动这个 gpu 的, 就是无论是 pd 虚拟机还是 utm 虚拟机,好像都不可以,包括这个飞流影视里面同样也不支持这个 gpu, 这边也都是显示没有,这边直接是一个灰色的图标,然后没有这个 gpu 就是。 呃,比如说你同样要用这些相册里面的识别功能,它肯定就是用 cpu 去运行呢,它的速度就会慢一点 啊,目前就是这样的一个区别了,但是像它的一些 ai 相册功能,我看好像还是可以用的。好吧,这就是给大家补充的三个点了。目前这个 im 版本 还有一些小的问题,就比如说 gpu 这种瑕疵啊,我觉得目前在内测版本呢,也是还可以接受的吧,包括我看现在最新的一些版本啊,还是内测的版本啊,但是在物理机上有一些机型已经是支持 gpu 了, 我觉得等到了后面正式版本上线的话啊,像 gpu 的 这个支持,即使是虚拟机,我认为啊可能问题也不大,那我们都到后面再看,好吧?记得大家记得关注我,让我们下期视频再见。

31爱运动的数码君 03:14查看AI文稿AI文稿

03:14查看AI文稿AI文稿使用中啊,又发现一个飞牛的一个 bug, 不知道是我电脑的问题啊,个例还是飞牛就是有这个 bug。 比如说我下载一个图片文件, tiff 格式的一个文件,下载 它就会提示下载失败。我已经下载了很多次了,这个文件一用十一兆,始终是不下载不下来,刚开始以为是电脑限速了,后来我发现 下载其他格式的文件就秒下载下来,这个文件小一些,我找个大一点的文件,大小差不多的文件,找一个 这个三十三十多兆的文件, mp 三也下载不下来,是这文件大了吗? 是七兆的,但是压缩包是可以下载的, 看看这个八十多兆的压缩包怎么样? 八十多兆的压缩包也下不来,那找一个小一点的压缩文件呢? 这个二百八十三 kb 的 秒下来一点七兆的, 这是都是可以下载下来的,不知道这个是什么原因, 大于,大于多少兆的下不来呢? 这个也下载不下来, 再找一个十兆左右的,十兆以下的,八点八点三兆,八点三兆是可以下来的, 有没有遇到类似情况呢?是什么原因呢?

01:05查看AI文稿AI文稿

01:05查看AI文稿AI文稿飞牛官方连夜发布重要安全更新通知,中招的和没有中招的牛友们都希望重视, 赶紧更新到最新版本吧。此次漏洞是一个路径跨越漏洞,也就是在不登录飞牛的情况下,知道你飞牛地址后,在地址后面加一些路径,能直接访问到你的文件,包含系统文件。 不少小伙伴也亲自做了这个实验,有的密码还存储了铭文,这就离谱了。后面出了一个检测脚本,有的人试了,庆幸自己没有中招。这次 v 一 点一点一八的更新应该也是包含这个检测机制的, 所以大家及时的关注更新,同时给大家写一些安全防护措施,对安全这块我不是很专业,希望刷到的小伙伴多多补充。相信经过这次事件之后,飞牛在安全方面会更加重视,愿飞牛以后越做越好,愿牛友们越用越顺,每一道安全防线都做好措施, 能不用攻网的就不用攻网。好了,安全漏洞这块就到这里,大家随时关注。

198科技智趣坊 05:37查看AI文稿AI文稿

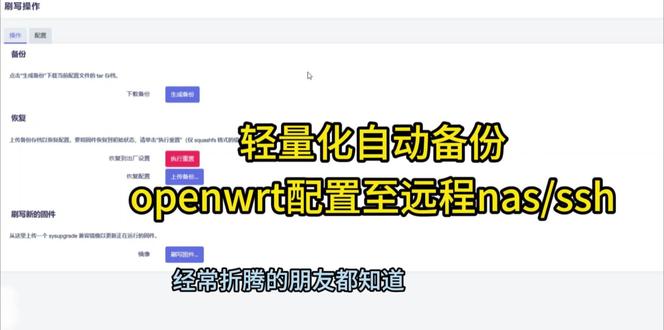

05:37查看AI文稿AI文稿经常折腾的朋友都知道,每次重装 openword、 d d n s tail、 scale、 防火墙等这些配置和命令都要重新弄,手动备份还容易忘,就算备份了也是容易找不到备份文件, 折腾一痛后可能还得重置还原。今天用一个轻量化 shell 脚本,实现每周自动备份,远程 nas 存储过期文件自动删除,备份状态实时推送。 下面我来演示一下效果。 这里是定时任务, 这里是备份好后的文件, 我们现在来看看如何使用。 首先开启 open 的 s s h 默认一般是开启的。 再创建一个群晖账号,用于可远程登录存储数 据。配置一下权限,对存储位置可以读写, 这个就是刚刚授权的文件夹。 接下来开始把脚本文件写入到路由器中, 通过 s s h 工具,比如 excel 登录到路由器, 复制这些脚本内容。 需要修改的地方有这些 我这里有,就先删除,再贴入, 在 open 中安装 bash。 我 们来试一下脚本是否能执行成功, 执行完了,我们来看下结果,这个是飞书的机器人通知, 这个就是最后保存在脑子上的备份文件。 如果后面修改 open 的 配置,这些被自己玩坏了,就可以用这个来还原了。 这里看一下如何还原配置, 找到刚才的备份文件上传即可。我这里就不点还原了, 我们再来配置一下定时任务就可以了。 好了,今天的视频就结束了。

12折腾佬刘先森

猜你喜欢

- 10.0万Windy枫

最新视频

- 2170名录