ctfshow http头注入教程

从零开始的 ctf 第十二章注入攻击进入靶场可以看到这是一个登录验证系统,我们打开 f 十二调试, 在元素中查看一下是否存在突破点。可以看到在密码验证这里有一条 base 六十四加密的数据,我们可以随便打开一个在线网站进行解密, 但是我这里选择打开 powershell, 进入 wsl 卡里,通过 iq 输出待解码的内容,然后用管道符传递给 base 六十四命令 d 参数为解密。解开这个 base 六十四后会发现它很像 flag, 但是这并不是,而是蜜罐。我们将这个作为密码输入进去后,便提示我们需要 u a 为 c t f show browser, 这便是本期重点。 http 头注入我们可以使用 burp, 但是我这里使用 rikble 填入靶场 url 请求体为 ulancode, 然后将表单里面的内容复制过来,修改成正确格式。接着在 u a 的 值中填入 ctf show brower 最后结的 flag。

粉丝2586获赞6705

相关视频

01:20查看AI文稿AI文稿

01:20查看AI文稿AI文稿从零开始的 ctf 第十六章伪加密这是一个普通的压缩包,当我们试图解压时 发现需要密码,但我们并不知道密码是什么,所以我们打开 power shell, 进入 wsl 卡里,使用 zp 二 john 提取这个压缩包的 hash 值。提取完后 尝试用 cat 检查一下这个文件是否提取了压缩包的害死值。可以看到并没有返回任何东西,说明无法提取, 那么也就是说这个压缩包并不是真的加密了。这边是本期重点,压缩包尾加密,我们使用零幺零工具打开,接着查看一下压缩包的 hack。 在 cp 压缩包里面有三个长得很像 pk 的 东西, 一般情况下,他们分为本地文件头中央目录,文件头中央目录结束标记,而加密信息通常位于中央目录或本地文件头处。其中无加密是零零零零零, 真加密是零幺零零,伪加密是零九零零。所以也就是说,我们将零九零零的部分改为零零零零,保存后便可解开伪加密的压缩包。解压后打开文本便解的 flag。

00:56查看AI文稿AI文稿

00:56查看AI文稿AI文稿从零开始的 c t f 第十四章凭证伪造进入靶场当中,我们可以看到这是一个登录页面,而它的用户名是写死的,只能填入密码。我们可以尝试一些绕口令,看看能不能登录成功,比如说一二三 一二三四五六 e b c 这些。有时候用户名和密码会是一样的,所以我们也可以尝试一下, 可以看到登录成功了,但是我们是访客,所以这便是本期的重点。 cookie 伪造。我们打开 f 十二调试,切换到应用程序查看 cookie, 可以 看到在这个肉里面, 我们的值是 guest, 将这个值改为艾米,然后刷新一下,可以看到姐的本替 flag。

238pigeon5887 01:25查看AI文稿AI文稿

01:25查看AI文稿AI文稿从零开始的 c t、 f 第八张图片引写,这是一张普通的图片, 我们在表面并不能得到什么有用的信息,所以我们使用零幺零工具打开,通过搜索得到有两个 p n、 g, 其中它们的 hex 都是八九五零四 e 四七,也就是说这是两张图片合在一起了。 所以我们新创文件,然后把第二个图片的 hex 复制过去,然后随便命名格式选择 png, 最后打开编辑的 flag, 而这个同样是一张表面上没有任何信息的图片,使用零一零打开,通过搜索发现两个 p n、 g 并不是相同的 hex, 且我们普通来看看不出什么。我们猜测可能分为了两个数据块, 我们打开 power shell, 进入 wsl, 尝试一下 来,根据扫描结果自动把识别出的文件提取出来,译参数后接文件,最后回车分析。分析完后是两个数据块,我们猜测一下,我们将文件拖出来 cat 读取一下,或者直接拖入文本编辑器,零一零工具都可以,最后截到 flag。

143pigeon5887 01:55查看AI文稿AI文稿

01:55查看AI文稿AI文稿从零开始的 c t f 第五章信息泄露进入靶场当中, 我们可以看到依旧没有可突破的点,题目内容是原码压缩包泄露,也就是说我们得通过这个漏洞解得 flag。 原码压缩包漏洞是什么?在 c t f 中指的是网站原码备份文件泄露,这就相当于一个明晃晃的蜜糖, 我们可以下载它的原代码,从而进行进一步突破。通常的路径是斜杠哇哇, 斜杠 w w w 斜杠 html, 所以 压缩包的命名有可能是 w w w, 当然这些都只是猜测,也有可能压缩格式不一样,或者命名有修改。我们到桌面打开 power shell, 进入 wsl 卡里,接着使用 the search 扫一下靶场的路径有什么文件。靶场 url 的 http 去 s 变 http 过滤 ssl, 复制 u 参数后接 url, 粘贴 e 参数后接指定文件扩展名,需要点时间,所以等待一下。 扫描完后,我们便看到了一个名为 w w w 的 cp 压缩包。回到靶场,在靶场 url 后面写上这个压缩包, 点开后有一个 index 点 php 和 txt 文本,可以看到 index 点 php 里面说明了 flag 在 文本当中,但是我们打开文本,发现并不是真正的 flag, 我们称之为蜜罐。所以我们返回靶场,在靶场的 url 上输入这个文本进行查看。最后姐的 flag, 这便是本期的重点,原码压缩包泄露。

1270pigeon5887 05:06查看AI文稿AI文稿

05:06查看AI文稿AI文稿今天咱们的外婆十七题有两个关键点,第一个关键点就是可以吃 p 的一句话,木马的形式, 大家可以把它记住,还一个就是 n g x, 他的福气的默认的日志的路径, 这个也是考点,但是如果咱们是线上比赛的话,或者线上考试这些都可以查到, 很容易就能查到,所以说记住这两点,咱们看下面的题目 直接限制了 php, 那么咱们可以抓个包看一下, 这里是一个关键信息, n j x, 这么说明它的服务器包括版本是基于 n j x 的, n x 跟哈巴奇差不多,那么根据这个提升, 是我们考虑能不能读取他的日志, 既然他是盖的 c, 所以说我们直接通过盖的方式传 c 有返回值,而且发现我们 get 方式上传的内容 他完全是有记录的,那么我们就可以依据此去尝试能不能进行日制的出路, 我们在这个路径下 把它的包接。接下来在 uzerajin 下面,我们把一句花木马给加进去, 密码是密码改一下吧,密码我改成一二三 发送过去, 这样咱们用另外一个软件一键,咱们去测试一下 我的梦马是否出入成功。 把注入的路径复制这个,这个可不是唯一的,因为它有 m 三四,还有 l e r r o r 点看东西, 先把它删除掉, 重新添加路径,就是 get 带有他日之目录的路径,密码就是我刚才改的一二三,测试一下他的连接,发现连接成功了,保存,然后双击打开, 发现正常的读进去,我们发现除了以 x 点 php 以外,还有发现三十六 d 点 php, 如果不确定,咱们先打开看一眼, 那么发现他的 flag 已经出来了,他没有把 flag 藏在其他的地方,如果他放在了其他的地方,咱们可以, 咱们可以在他的其他的沐浴下找有可能放在跟沐浴。好吧,那这道题就做完了。

01:39查看AI文稿AI文稿

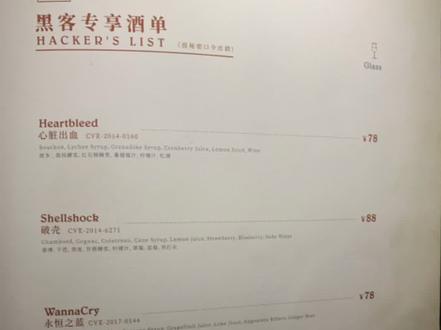

01:39查看AI文稿AI文稿黑客们打的比赛是什么样的?是上赛打雷, 我就住在成都,所以就先来到了酒店。 抵达比赛现场, 马上开始比赛了。我们在北京大陆有 比赛,过程太过争分夺秒,就没有录视频了,你们脑补程序员交代码就行。比赛结束了,大家都在讨论,最后是第三名, thank you。 回酒店的路上,谁家的打了很不错的比赛,下次加油啦,拜拜。

1759evoA 07:35查看AI文稿AI文稿

07:35查看AI文稿AI文稿看一眼六零二四的签到吧,签到题最简单,那么 下载附件,下载出来有一个麦泡,有一个麦泡的说明, 我们打开地图,各个路口的编号,来吧,遗落在其中了,来吧,路口的编号是连续的。没看明白什么意思,赶紧打开麦吧, 外婆有点大,所以说这个用编辑工具打开 看一眼, 一组,一组数字,两组,三组,再加一个字母串,这什么意思?没太懂。所以说我们搜索看看能不能直接搜索到 flag。 没有,最大的是 f l a, 那么我们搜索 f l a, 最多是有十一个, 这些都是大写的,而且后面不是 fled, 所以说直接取消。 这个比较像,所以说我们先把它复制粘贴出来,先留下, 那么十一个考完了, 就这一个比较像,所以说我们试试, 他说既然编号是连续的,我们想有没有可能这个编号在后面, 他这个编号是唯一的,那么你就看五幺六三五这个编号, 如果连续的话,他会出在第三位,或者出在第一位,就是你看这两种形式,这都是五位的,所以说如果连续的话,有可能这一位出在下一行的第一位。嗯,试一下,这里搜索了一共十个,结果 好一圈了,但是没有 发现后面是 g, 或者他出现在第一个位就是 fla, 后面读不下来了,那我们最开始的猜测是错的,那我们试试,那么直接用 fl, fl 有六百多个结果,那我们试试 ag 括号,把后面的拼出来,这里面六个结果,那六个结果看看有没有比较像的, 那这个就比较像 ag 括号,然后有一个 有一个英文单词 y, 我们把它复制粘贴出来, 还有没有其他的? 这个也比较香,这个可以是 the 哥都把它粘出来, 那么没有像的了。我们根据这两组, 他看看这个是不是唯一的,如果这个呢?是唯一的,他这是唯一的,那么 排除了第三组数字,那么从第一组数字跟第二组数字来看, 我们看看七八二幺零,他有没有可能出现在其他组的第二个,第二个 一共有二十二个结果, 那么这个有可能,因为他尾号也是 fl 结尾的, 那么我们在后面依次类推,基本上一轮下来了也没有任何发现。依次类推,那就是 他补到了下面昂的第一位,那么八幺零六八就会补,哎,好巧也补到后面的八幺零六八的第一位, 那么这个有可能就不是了, 以此类推,我们最后看一眼结果, 那么我们试到最后把它拼出来,就是九四优 flag, 这个把它提交上去,那这道题就做完了,这个就是咱们要得的 flag, 我们做题就是他拨到第一位,那么第二位拨到下一行的第一位,那么 看清楚规律了吧?这个其实就是这道题的规律, 看看大家还有没有不理解的。

455clever fish 03:31查看AI文稿AI文稿

03:31查看AI文稿AI文稿咱们看一下外部第十四题,第十四题跟之前那道题还是更难一些了,为什么呢?因为他限制了一个括号, 因为咱们正常的指令咱们都会用做括号,比如说 sissim 括号,对吧?再加单引号,那么咱们下面只能用这个,因为想分号,咱们可以用直接结束,但是如果没有括号的话,咱们 只能用这种方法,但是还有其他方法, 这个跟普洱你的技师差不多 多的。然后一定要返单银行,因为咱们需要执行这个指令,咱们帮他复制 粘贴,既然是 pos 的,那咱们可以直接 pos 的,咱们需要的这里那就是 cad, 看我飞一个贴纸皮, 对吧?咱们看一下 c 等于 post 一 执行这个语句,那么执行这个指令 pose 的一一是什么呢?一就是 cat 坑 p 了点 php, 那么来吧,就出来了。当然还有一种方法,还有一种方法是之前咱们用过的,就比如说 c 等于 开的,他应该是限制了开的, 他既然限制了太太,咱们用什么呢? ac 对吧?那么咱们正常 考飞一个点 php 对吧?那既然又限制了考飞一个,又限制了 php, 还限制了点点,咱们这边用啊, 看我第一个,咱们可以用单引号去绕过,最后用问号加代号结束,这样其实应该也是可以的,咱们看一下, 看一下啊, 那么这来个该出来了, 这两种方法,看看大家更喜欢哪一种?这道题就做完了。

01:16查看AI文稿AI文稿

01:16查看AI文稿AI文稿那外国入门的第二题,第二题他的提示是 gs 前台连接,前台拦截,那我们进入链接 显示无法展开元代码,右键是无效的。那我们还有一个什么办法呢?那可能是跟这个浏览器有关系, 还是可以看到他的原代码,然后这道题就做完了。但是这道题肯定不是这种做法,真正的做法我保留着第一题的链接,前面有一个 查看原代码冒号,那其实就是把这句话粘到 这个链接的前面就可以了,这样也是可以看到福来了的。那这道题给他粘贴过去,这道题就做完了。

01:37查看AI文稿AI文稿

01:37查看AI文稿AI文稿从零开始的 ctf 第十五章 rce 漏洞进入靶场当中,我们可以看到这是一个 php 代码执行器,我们可以尝试输入 php 音符查看一下 php 服务器配置信息,我们复制粘贴到文本编辑器当中查看, ctrl 加 f 打开进行搜索关键词,先查看一下 php 版本,利用 php 七点三版本对长量和字符串的兼容性来绕过对单双引号的限制。接着我们查看一下 disable functions 是 否为 null value, 可以看到确实是 no value, 说明没有禁用任何函数。那么我们回到靶场,尝试通过 excel 调用 system 函数执行 ios 命令来查看目录,只有大小写字母、数字和括号下划线以及分号可以使用, 所以我们可以使用 base 六十四编码进行绕过对木马进行伪装,我们打开 power shell 进入 wsl 卡里 echo 输出内容,用户汪敏先看看当前权限是什么,然后管道符传给 base 六十四进行编码, 可以看到目前是 w w w data, 也就是外部用户。接下来使用 ls 查看一下目录列表, 可以看到 flag 点 php, 所以 我们使用 cat 读取一下 flag 最后解的 flag, 这便是本期重点一句话,木马变形。

03:35查看AI文稿AI文稿

03:35查看AI文稿AI文稿砸像第十一题对咱们非常的友好,为什么呢?他给的提示虽然只是说怎么又说我,然后下载了一张图片,是黑科帝国的, 但是他有一个工具链接。如果这道题不知道怎么解,那么看一眼 这个工具,明显就是勾笔记图片的饮血工具, 那么他没有,他没有提示这个工具里有什么密码,所以说用这个工具的时候密码为空,咱们可以试一下, 看我这空气在哪。 这个工具是专门处理高皮鞋一线的。 查看,如果有密码,咱们提里边有密码的话,密码提示的话,咱们把密码填上,或者有什么敏感的信息,那么这个零一零艾迪特里边也看不出来什么,所以说密码为空就可以了。 输出输出,我们输出成一个一点四 t。 看一眼 好成功了。 那么一打开还是一张图片拼接的图片,那么我们把它后缀改成偏记。试一下 是一张二维码, 那么 我们就可以照旧使用我们的扫描二维码的工具。这个之前咱们也应该是有的啊,没有的话看一下这个名称,咱们自己往上下一下就可以了。 识别一下屏幕中的二维码, 那么他又是一个贝斯。 六十四 c m x h 对吧?特征值是什么特征值呢? 试一下 c m f c h like。 咱们之前讲识别不出来, 肯定用 spaper tf 试试, 那么回来 就出来了,这个在提交上去就 ok 了。 好,那这道题也就做完了。

02:17查看AI文稿AI文稿

02:17查看AI文稿AI文稿对于我们零基础的同学,对吧?我想要先从 web 方向入手,那我应该掌握哪一些工具啊?那么第一个就是我们的一个 b p b p 这个工具啊,不管你是说去打 c t f 比赛,还是说你将来去学习网络安全其他的技术, 那么这个 bob suit 这个工具都是必须要掌握的,记住啊,是必须要掌握的啊,你作为一个混网络安全圈的人,你连 b p 都不会用,那你这玩意相当于什么?相当于没入门 啊,就相当于没入门,所以 b p 这个工具一定得会用啊。那么这个工具的话呢,我们也已经在咱们呃训练营的学习资料啊,预习资料里面给大家放了一个百度网盘的链接啊,大家可以去里面下载啊,然后它的一个安装教程也在里面写了啊,所以大家去看那个教程写的非常的清楚了啊。 啊,第二个的话呢,就是我们的一个 hackbox 浏览器插件啊,那么这个浏览器插件的话呢,你就直接去扩展商城里面去安装就可以了啊,去扩展商城里面安装就行啊,这个插件的话,一般我们用来去修改一些 u r l 的 参数啊,这个我们等会儿会给大家去演示啊,有一些题目 啊。然后第三个就是 circle map, 那 么 circle map 的 话呢,主要针对的就是 circle 注入这样的一个漏洞啊,因为在 ctf web 方向里面呢,它 ctf web 里面这个什么 circle 注入的题目啊,基本上百分之八九十啊都会有, 但是有些人呢,你可能对吧不会手工注入啊,有些同学可能学的没有那么深入,对吧?不知道怎么去手工注入。那你可以直接 circle map 去跑, 当然有一些也跑不出来啊,不一定说这个工具它就一定能跑出来啊。不一定啊,所以你最主要的你还是得自己技术过硬啊,你得有自己的一个技术能力啊,否则的话呢,那工具跑不出来,那也就不做了嘛,对吧?那这玩意那就拿不到分了 啊。那么第四个就是 webshare 管理工具啊。那么 webshare 管理工具的话呢,就像什么倚剑,冰蝎,哥斯拉菜刀啊这一些,这都是类似的工具啊,基本上你挑里面一两个用就可以 啊。像我的话呢,我一般就是用 e 键跟 e 键或者是冰心啊,用这两个就够了。那么这个的话呢,我也在咱们资料里面给大家放了啊,大家去咱们训练营里面找就 ok 啊。好,这些就是咱们必备的这个工具啊。

38黑客十一 01:59查看AI文稿AI文稿

01:59查看AI文稿AI文稿中国有一个小众的比赛,在国外受到了很多好评,这是一个网络安全领域的竞技比赛,这种比赛在国外有二十多年的历史, 在国际上影响最大、历史最悠久的是美国的 fct f ctf, 每年全世界最顶尖的信息安全高手挤破了头也想去 fcomct f 一较高下,这个比赛也被称为他们网络安全领域的世界杯。中国的第一个 ctf 公开赛在二零一四年才开始的, 后面陆陆续续出来很多赛事,但质量却良幼不齐,影响力完全和国外的没法比。所以这个能走出国门,吸引外来选手的关注赛事究竟是什么来头呢?这个比赛的名字叫 tctf, 腾讯信息安全争霸赛的缩写,是由网络安全领域大名鼎鼎腾讯安全科 实验室发起,其负责人无石是很多年轻人心目中的神。而赛事核心操盘团队也都是中国骨灰级的 ctf 选手, 他们是上海交大 ops 战队的核心成员,在大部分人还不知道什么是 ctf 的时候,他们就已经跟着 ops 出征国际比赛了。正是因为这样的背景,二零一七年虽然是第一次办比赛,但是一出手就很敬业,在 ctf 领域的大众点评 ctftm 上获得了接近满分的好评。截至目前, tctf 已经风雨无阻举办五年了, 今年的决赛是九月二十五号,也就是几天之后。听说今年罗翔也要来直播坐镇,不知道张三老师最近又干了什么?我跟张三有仇,真是让人充满期待,相信这群顶尖的选手又会让我们大开眼界。有句话说得好,天才 才是可贵的,但比天才更可贵的是利用自己的天赋去做一个好人。而 tctf 这样的赛事,就是希望给更多默默无闻的少年英才一个平台,让他们可以做一个纯粹的孤胆侠客,在网络的世界里伸张正义。

574互联网小知识-

猜你喜欢

- 2567靠近点看