kali跑pin详细教程

粉丝2.6万获赞9.4万

相关视频

06:45

06:45 11:07查看AI文稿AI文稿

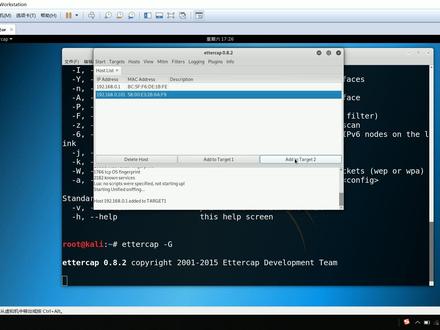

11:07查看AI文稿AI文稿好了,那本节课呢,要给大家讲的是这个第二批攻击的一个实践的一个部分哈,那我们之前其实给大家讲的添理都哪些知识,对吧?那主要也是为了让大家能够对啊,这个实践的一些啊,过程有更为深入的一个理解哈,毕竟呢,我们的理论要来支撑我们的一个实践,对吧? 好了,那我们来看一下如何来进行一个啊,通过卡里系统来进行一个 airp 的一个攻击呢?那我们这节课要着重给大家演示是如何来进行一个断网的一个攻击哈, 好了,那我们直接打开我们的这个 ar 啊,这个卡里系统进入到我们一个终端,那首先我们要给大家讲第一种方法来实现这个断网的一个攻击。好了,那在进行一个断网攻击之前呢,其实啊,我们有必要先确定我们要攻击的一个对象,对吧? 你如果这个攻击一个对象都不缺点,你怎么进行一个攻击呢?所以我们首先要做的是如何来对我们这个局网内的一个主机啊,醇厚的一个主机来进行一个批量的一个扫描,也就是说我们要找到说连接到我们这个网络当中的这个局网当中的这些醇厚的一个主机, 那我们可以通过 nmap 这么一个工具来进行一个扫描哈,那我们通过这个干 s 大批来进行一个啊啊 的一个紧紧紧紧紧紧进行这个聘的一个扫描哈,那也就是说我们呢不进行一个端口的一个探测啊,不进行一些其他的一些比如系统的一个探测,我们紧紧进行这个聘扫描,那这个可以帮助我们的大大节省我们的时间。 好了,那我们呢可以看一下我们的这个啊,我们对我们的这个网段里面的这一个进行一个啊扫描,对吧?好了,那我们可以通过这个通佩服信号来代表所有的这个网段当中的一个所有的主机。好,那我们稍等片刻,等一下呢,我们可以看一下 他的一个扫描的一个结果是怎样子的啊?那我现在呢啊已经呢是给他呢简单的给他扫描出来了哈,那我们呢可以看到说啊,这个第一个的话,一般就是我们的这一个啊网关的一个 ip 地址,我说我们这个路由器的这一个啊对应的一个 ip 地址哈, 那这个呢就是我们的,你看零零幺零一百,对吧?幺零幺幺零二幺零四,这些呢都是我们当前的局域网当中的存活的一个主机,对吧? 啊,那这边呢还有他详细的一些设备的一些信息,对吧?你看这个很明显的他是一个啊路由器的一个品牌,对吧?那这边呢就是我们的啊,这个呢是我们的一个好像是台湾的一个企业的一个品牌, 那这个就是我们的魅族,对吧?这个就是我们一台一般的就是我们一个魅族手机的啊,这么一台主,这么一台这一个设备好了,那我们确定说这些主机从头主机之后,那我们就可以啊,对特定的这些啊主机啊来 进行一个断网攻击,也就是说我们实施攻击之后呢他的这台主机啊,他的这台机器的一般就连不上网了,没有办法进行这个网络的一个啊服务了,对吧?好了,那假设说的话呢,我们以这一个一九点一八点零零幺零幺,也就是啊啊目前的我这台这个物理机呢,来给大家做演示,当然你也可以挑其他的这个 ip 呢去做演示,对吧? 每个人的局域网啊,连接的一个啊,这个主机呢,这个机器啊都是不一样的,对吧?你可以对内内的这个局域网当中的存活组织的进行一个断网攻击,这个是没有任何问题的,可以对计算机可以对 ip 啊这个进行一个断网攻击啊,都是可以的。 好了,那我们可以看一下我这个,你看我这边是一九点一六八点零幺零幺,这个呢是这个无限的一个网卡啊,他的一个 ip 地址。好了,那我接下去就要对我这个啊进行一个断网攻击,对我这台温实的这个物理进行一个断网攻击。那在断网攻击之前呢,我们可以看一下我现在的这个网络是否有任何问题呢?那我可以 拼一下,我这个百度看拼一下,百度看一下,那你看这边呢是没有的问题,可以拼通的。好了,那我们等一下要参照一下说我们攻击之后他的一个网络一个联通情况会发生怎样的一个变化啊?好了,那我们接下去就要给大家讲说如何进行一个断网攻击呢? 那我们给大家讲第一种方式, arbaxb 这么一个啊啊,这么一个工具,对吧?那我们用到的是这一个这么一个工具来进行一个断网一个攻击。好了,那大家我们可以看一下他的帮助信息,我们可以通过杠 i 啊接这个网卡,然后呢通过杠 t 啊,他可以的接这个 我们要攻击的这个目标注册的 ip, 杠二来加上我们这一个啊,这一个网关的这个 i ip 地址。好了,那简单了解他的一个用法之后呢,我们来给大家写一下哈,那首先我们来确定一下我们的这一个网卡 好了,那我们这边呢要用到的是我们的这个一 t h 零,哈,对吧?就是用这个网卡来进行一个啊,我们目前的一个工作的这么一个网卡好了,那我们来写一下 iphone 啊,这个 aif f 这么一个命令 好了,那通过杠 i 呢?然后 ets 零这个网卡,对吧?然后杠 t 呢啊,接上我们的这一个啊,受害者幺零零点幺零幺,是吧? 这个就是我们要攻击的一个对象,也就是我这个温室的这个啊物理机的这个 ip 地址好了,那通过跟啊来加上我的这一个啊这一个 网关,你这个 ip 地址,对吧?那我们可以来这边看一下,其实呢我们刚刚通过 mvp, 其实那个第一个的话呢,一九点一六八点零点一,这个其实就是我们这个局域网当中这个网关的 ip 地址了,大家你也可以在这咖喱系统当中再去做一遍查看哈, 那我们点击这里,然后网络这里点击齿轮这里,然后呢我们可以看到这边有个啊末端路由,对吧?一九点一,八点零点一,我们可以将其复制, 然后呢给他粘贴到我们这个命令行当中来啊,好了,那这时候呢就可以实现一个啊,命令呢,我们就已经给他全部写好了,我们来给他预警一下试试看好了,那这边呢,你看他这边呢就在进行一个攻击的,对不对? 那我们呢可以回过头来看一下我的这个啊,物理机是否还可以进行一个啊上网的这个服务呢?那我们可以来看一下, 那你看这边其实已经是并不通了,对吧?没有像刚刚那个情况了,颈椎超时了,说明啊,他其实呢已经这个断网成功了啊。 好了,那刚刚其实给大家演示的说这一个如何通过压飞不服来体现一个断网一个攻击,那如果要取消这个断网攻击呢?其实你只 要将这个给他通过按肯做加息给他退出这一个就可以了,或者说你干脆啊就直接啊给他按下这个啊,给他擦掉就 ok 了。那这时候他的一个网络呢啊,就会慢慢的啊,可能会有个延迟啊,那稍等一小会呢,他就能够啊进行一个 啊,正常的一个网络的一个通信的啊,那我们可以通过这一个来看一下他一个效果 啊,那可能会是要稍等一小会,但没关系,你看这边已经是拼通的,对吧?那说明我们这网络已经是恢复的啊,那这个呢,主要是给大家讲,如果通过 aip f 这么一个工具来实现一个断网一个攻击。 好了,那我们今天就要给大家讲的是第二种工具的一个方工具的一个使用,他实现的一个效果其实是差不多的,但是呢他的一个啊,他的一个使用的工具啊,有点不一样啊,他用到的是这一颗 iphone 啊,这么一个工具,对吧?那啊大家可以去看一下他的一个帮助的一个信息,可以通过刚刚跳过去看一下他的一个帮助的一个信息,他可以他的参数还是挺多的,他可以实现的功能还是不少啊。 好了,那我们呢可以通过杠技,对吧?来实现这一个他提供的一个图形化,一个操作,一个界面。好了,那通过杠技的话,大技就可以实现这个图形化的一个操作啊。 那首先第一步榴莲是要进行一个扫描,对吧?我们肯定要确定好我们要攻击的一个对象。好了,那我们可以当按下这个绣炭,然后统一绣炭,然后呢这边选择我们的这个网卡,好点击确定, 然后呢点击四 s 的主机,然后选择主机列表,那这边就是我们这个啊,哎,他只扫描出这两台吗?啊,那没关系,可能是跟你的这个本身的这个网络有点关系哈,或者说你他的一个扫描呢,还是有点不是很 稳定的那种感觉啊,你如果说我们这边只是给大家介绍说他的两种啊,这么两种实现方式,对吧?那啊,你如果说实现两种这个有实现起来这效果有出入的话呢?那你这两种都可以选择啊,最适合的这么一种方式,你进行一个掌握就可以了哈。 好了,那既然他只目前只有这两台,是吗?好,那没关系,我们就以这两台给大家做一个举例哈,做一个演示,那这幺零幺的话,很明显就是我们这台物理机的 ip 地址吗?对吧?那这幺零 零点一的话呢,就是我们的这一个零点一的话,就是我们这个网关那个 ip 好了,那我们将这个网关呢给他添加到我们这个他给一目标一啊,这是这个我们的攻击的这个对象,给他添加到他给二啊,然后给他添加好之后啊,好,添加好之后呢,我们接下来再进行一个中间的攻击,也就是我们进行 一个 ark 的一个攻击哈。啊,那这边显示的话呢?我们刚给大家讲的对吧,他这边就只显示两台吗?啊,那没关系,你到自己的计算机上去做一个演示哈,那每个人的一个演示一个结果都是不一样的, 这边他会显示除了本届之外啊,也就是说我们这个虚啊,这个啊,咖喱系统的 ip 地址之外,其他的啊,醇厚的这个 ip 地址 啊。好了,废话不多说,我们依然已经这个他比一跟他比二已经添加成功了,我们接下来就进行一个中间的攻击。好,那我们就选择 m i t m 中间的攻击意思,然后选择 arb 啊, 这个啊,毒化啊,中毒毒化的意思哈。哎呀,选择这一个选项好了,那我们选择第一个啊,是 mini fer 可能选对吧?选择第一个选项,点击确定 好了,那这边呢,他就会进行一个 aip 的一个中间的攻击了啊,那你看这边呢,已经是正在 啊,会进行一个攻击,你看这个好了,那我们再来回过头来看一下我们的这个物理机啊,是否已经断网成功了呢?啊,那我们来看一下它里面效果如何啊?那拼三刀点,百度点看好了 啊,通过杠梯让他不断的去做一个拼扫描好好了,让他看一下他的效果如何。 那很明显你看现在已经是断网成功的请求超时了,说明他已经是啊实现了一个断网的一个效果了。好了,那我们当然的话,如果要给他取消他他的一个攻击的话,那我们其实只需要将这一个干脆给了,把这个窗口关掉,那他就会啊暂停攻击了。好了,那我们此时再回过头来看一下我们的这个是否可以拼通的呢? 啊,那但是我们来拼一下百度哈,然后呢通过刚贴来不断的进行一个扫描好了,那这时候他网络已经是 恢复了,对吧?说明呢?啊,我们这一个就给大家演示的这一个 airp 的这一个攻击啊,他的一个啊,他的一个过程,对吧? 啊,那主要呢是给大家讲的这一个 lv 不服跟这个 kf 这两个工具啊,他的一个如何来实现一个断网一个攻击哈, 大家呢可以去尝试一下,对吧?那啊很重要的一个潜力,就说我们要保证说啊,在一个局域网当中啊进行一个攻击,对吧?啊,你要对同一个网段之内的这个局域网进行一个才能够实现这么一种攻击的这么一种效果啊。啊,如果不是的话就没办法去实现的, 那你如果是在学虚拟机当中进行演示的话,那你务必然要在这个虚拟机当中设置,然后网络连接方式这边务必要给他设置成调节哈,不然的话你是没有办法控制成功的啊,这边呢是用到的是调节的一个方式,也就是说你可以通过这个 ip conbolif conbox 看一下,说 是否有保证在同一个网段当中。好了,那大家的话呢?这样看的话呢,可能还不是很明白,大家快点去实操一下吧,去体验一下如何来进行一个断网的一个攻击。好了,那我们这节课呢,就先给大家呢讲这么多,感谢大家的一个观看。

769Kali与编程 04:00查看AI文稿AI文稿

04:00查看AI文稿AI文稿本视频我们给大家介绍一个在线的为本渗透测试的这样的一个网站。那我们知道当我们做为本渗透测试的时候呢,我们需要自己去搭建这一个啊, 这个把机或者说渗透测试这么一个平台来供我们进行一个渗透测试。那我们一般的话呢,不建议大家在非授权的一个情况下对人家的网站进行渗透测试, 以免马上啊这一个楼上这一个不必要的一个麻烦。那除了自己搭建把地之外,我们也发现有一些现成的这么一些在线网站能够供我们进行合法的渗透测试。我们今天就是要给大家介绍这样子的一个网站, 我们可以进来这边有一个网站啊,他的一个网址呢,是这个 pass 的 pp, 这个 vivo n f 点 com 这样子一个网站,大家呢可以呢自己呢去搜一下。 大家可以呢自己去搜一下啊。好,那大概的话呢就是这样子的网站,我们可以呢让大家看一下, 进来之后就是这样子一个网站啊,那他其实呢模拟的呢是一个这一个,这一个叫什么呢?这个商店啊,这个线上的一个商店。 那这样这个网站呢,他就是要让我们呢来模拟进行绘本渗透测试,我们呢也可以呢来看一下他的这个翻译,来看一下他 详细的一个介绍。好,那我们这边呢给他翻译一下,一律翻译成英文,然后呢再给他刷新一下, 我们 稍微哎没有翻译过来吗?我们来看一下哈,我们要给他翻译成吉利翻译成。呃,好啊,这边有翻译成中文的,我们看一下他的一个简单的一个介绍,这边他有个警告信息啊, 这并不是一家真正的商店啊,这个线上的这么一个商城,对吧?只是一个啊势力的这个啊演示的这个 pet 的应用程序,该应用程序呢容易受到网络 攻击,也就是说呢啊,我们可以呢啊,所有人都可以来针对这个网站呢进行一个渗透测试啊,因为他是一个在线啊的这样的一个网站大家都可以使用, 他只在帮助您测试啊这样的一款这些漏洞啊,他可以帮助您了解开发人员的错误和错误的配置啊,如何啊?被人利用呃实现啊这个攻击, 您可以用它来测试其他工具以及您的手动黑客技能啊,寻找潜在的这么一些漏洞啊,对吧? 啊,那你看他的这边的一个贬值声明,大概呢也是这样子的一个信息啊,他是一个为本,这一个他是为了让我们来演示啊这一个为本漏洞扫描程序的这么一些效果和功能啊,效果和功能啊, 其他的话呢,大家呢可以呢继续试一下,我们后续呢也会呢啊多次的利用到这样的一个在线渗透测试的这么一个网站来进行我们的一些实验的一些演示, 包括大家如果没有找到对应的把机,对应的平台也可以呢利用这样几个网站呢去做测试和实验。 好的,那希望我们这个分享呢能够帮助到那些需要啊做渗透测试呃,没有找到合适的这一个渗透平台的这样的一些学员呢进行学习。好,那本视频的分享就到这里,感谢大家观看。

88Kali与编程 29:21查看AI文稿AI文稿

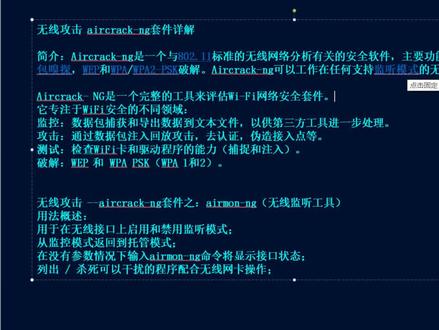

29:21查看AI文稿AI文稿好,那么我们通过前面的这个无限的概念讲解呢,郭同学应该也是对这个无限的有所的这么一些个概念,对吧?啊,那么接下来的话,我们再开始讲一下这个无限攻击 x 可杠 ng 的套件讲解,那么我们在讲解前的话啊,我们先看一下这个 无线安全的类型啊,看一下无线安啊,无线安全的类型,那么首先啊,像我们在做这个啊,连接这个无线的时候呢,一般上他也会有这个安全的类型让我们选择,对吧?那么我们可以打开看一下, 那各位同学,你们也可以打开你物理机的那个呃网网络和共享中心这么一个地方,然后呢我们可以去看一下啊,设置一下新的这么一个连接网络,然后呢我们直接点击啊,手动连接到无线网络这一块,然后下一步,那么在这里边的话,我们就可以发现啊,有一个安全 全类型这么一个选择,那像这里边有一个无身份验账,对吧?也就是开放式的,那像这个开放式的话,就是没有任何加密之至的这么一种方法,那么所有的数据的话是可以被修探到的啊,那么所有的这个客户端,只要说在这个无线的覆盖范围内啊,你都可以使用连接, 比如说我们在这个 kfc 啊,或者说这个酒店呢,饭店呢等等这些啊,公共场所里边那么很多地方啊,都会用到, ok, 好,那这些的话就不用说了啊,就是一个开方式的,没有任何这个加密的好,那么下来这个 wep 啊,那么 wep 的话,这个我们也称之为是一个啊,有线等效保密这么一个东西,那么这个有线等效保密是什么东西呢?它主要是啊,这个协议就是在两台设备之间的这么一个全数数据进行 想一些加密这么一种方式啊,那这一来的话也可以啊,防止非法用户窃听我们两个设备之间的这么一个通信,对吧?不过呢啊,后来有一些这个密码分析科学家,也就是已经 啊找到了在其其中的这个 wep 的好几个弱点,对吧?那因此的话,在这个二零零三年的时候啊,那么这个 wep 就是啊被淘汰了 啊,后来呢?也就什么呀?啊,也就后来呢又又又被换掉了啊,又换掉了啊?所以说这个 wep 的话,实实际上它是有一些这个不太 安全的啊,因为早期我们用到这个东西,对吧?因为这个无限出现早期的时候呢,会用到这么一种加密啊,那么出了这种加密以后呢啊,因为在二零一三年这个时候, 因为发现他有这个弱点嘛,又在二零零三年的时候,后来呢我们又开始做了一些改进啊,由这个科学家又做了一些改进,那又重新把这个弱点给进行了一些这个啊 修复啊以后呢,又给他进行了一些修复之类的啊,做了一些修复啊,然后做了这些修复以后呢,对不对 啊?就会又有一个新的产品,也是在二零零三年的时候呢,出现了这么一个 wpa 这么一个技术啊,那么这边我们看到的是一个 wpa 二,对不对?那么这个 wpa 二跟这个 wpa 有什么关系呢 啊?也就是说当当时的话啊,也就是被发现这个 wep 有一些缺点之外啊,那么这个时候呢,他们就啊这些个科学家,对吧? 就想要把这个安全这块进行这么一个体式化啊,让他完成这么一个完完整整的有这个标准体式的这么一个安全类型,对吧?但是呢,我们在开发的时候啊,就是说人家这个开发时候需要与时间,对吧?而且呢现在这个也就被 接触了,当,那在那个时候啊,现在这个 wp 也就被啊接触出有也有很多这个热点啊,那这个时候怎么样啊?就 快速的去做出这么一个,弥补这么一个 wep 的这么一个弱点,然后呢,这个就叫在二零零三年时候就出现了啊,也就是说 wpa, 然后呢由 wpa 来淘汰了这个 w e p。 好,所以说呢,但是这个 w p a w p a 的话,就中的意思就是 wifi 访问保护 啊,就这么一个意思啊,那么他也是一个保护无线网络的安全访问协议的标准,但是呢,这个标准的话,还是不不具备有完整的这么一个标准,这个 wpa 啊,是不具备完整的这个标准体式的, 虽然说他能实现啊,比这个 wep 要好很多,能够弥补了他那几个弱点,但是呢,他还不是一个完完整整的这么一个呃,标准体系,所以说这一块啊,只是说这边我们看不见这个 wpa 的吧,但是后来呢,随着这个 社会的进步,对吧?技术的先进,然后呢,他们慢慢的也就完善了啊,这个具有完整的这么一个标准体式的这么一个安全类型,也就是 wpa 二这么一个标准啊,然后呢这个在这个时候,所以说我们就显得 wpa 的话, 其实跟我们家 wpa 二没有什么太大的这个区别,只是说一个具有这个完全标准的,一个是没有完全标准的,对吧?那么 wpa 二的话,它更多的是用于在这个过度期间,因为发现了这个 wp 有弱点了以后呢啊,然后呢,人们又想要去完善这么一个东西, 但是呢,你在完善的过程,而且呢这这边还得需要用啊,如果说啊,你完善的过程当中,我们还需要实现去研发啊,那这个时候怎么办呢?那就只能啊, 快马加鞭的先把这个漏洞给弥补起来,然后呢接着做上这个 wpa, 对吧?然后呢这个的话就是用于过度一下啊,当时在这个完整 这个标准体系的这个没出来之前,我就先用点 wpa 进行这么一个过度啊,但是呢,后来过的过度的时候, 对吧?虽然说他有他的标准,就是 wpa 嘛,好, wpa 啊,这是两个标准, ok, 这个能分清楚了吧?这是两个标准,那么当时在这个 wpa 的话啊,实实质上的话,在设置的时候呢,就是可以用所有的无线网卡的 ok, 但是有一点未必在那些第一代的无限接入点上使用,那这就是有他的热点了,对不对?好,那么 wpa 的话,虽然说他具备了这个完整的标准体式,但是他也是不能被应用在某些旧型的网卡之上,因为他是比较新的这么一个协议嘛, 因为在研发这个协议的时候呢,其实这个无限的技术已经啊有了一些这个突破了,所以说他在研究的时候呢啊,去开发的时候啊,研发的时候呢,有一些这个老的这个无线网卡上他是不能使用的啊,是这么一个意思啊,所以说,那么不管 是 wpa 还是 wpa 啊,啊,那么此前我们只是用 wpa 进行过度,对不对?那现在用的多数都是 wpa 二啊,那么不管是哪种方法,他们虽然说都能提供了一个标准的 啊,这么一个,提供了一个很不错的这么一个保护能力,对不对?但是呢,他们依然存在他们这个的问题,那比如说像这个 wpa 或这个 wpa 二, 如果说你想用它的话,必须一定要引导,并且被选来代替 wep, 他这个时候才生效,也就是说我们在安装的时候,对吧?啊,或者说在使用的时候,你必须得要设置为 wpa 二或者 wpa 这些才行, 因为默认的话他是用 wep 的,所以说有很多人他不理解这个东西啊,在安装时候他默认就是给接用的这个 wep, 对吧?比如说这个啊, wifi 里面设置,然后说这个网卡 啊等等,某些设备基因啊,目走默认的情况下全都是这个 wep, 那就说白了,出现这两个新的这么一个标准,对吧?但是呢, 却没用上,那也是一个问题啊。所以说啊,当然我们知道这个 wpa 啊,这个加密强度会好一些,我们肯定会自个手动选择,对不对?但对一些这个没有这个理解能力的人呢,说好好说,他不懂的,那就有些难度了,对不对?好, ok, 那不管是怎么说啊,这个 wpa 和这个 wpa 啊, 他这个加密技术啊,都是属于这种加密技术,那么在使用的时候呢,对于我们来说并没有什么太大的区别啊,只不过一个是 啊,具备完整的标准,一个是并非具备的是作为过度使用一下,对吧?但其实这两个区别不大的啊,这两个区别真不大啊,那么如果说你非得要搞一个区别出来话,那 我就可以可以这么说,我如果说我们要破解这个啊, wpa 和 wpa 二,那么他很有可能这个实验上不一样,比如说我们破解 wpa 需要的技术是一百年,那么 wpa 二我们需要两啊,需要三百年等等这个样子,所以说这就是什么呀,对于我们来说并没有什么区别啊。 ok, 好,那么各位同学了解了这一块以外的话,我们就开始再进行往下看一下怎么怎么操作啊,那么我们再看一下这个无限攻击啊 啊,这个套件一些个使用,那首先我们看一下这个艾克拉克的套件啊,这个他首先是一个以八零二点幺幺的标准无线网卡 啊,这个无线网络啊,无线网络分析有关的这么一个安全软件,那么它主要的功能的话,还可以进行这一个网络探测以及数据包速探,还有这个 wep, 还有这个 wpa 以及 wpa 二杠 p sk 的这些个破解啊,那所以说我经过刚刚给你们讲过的这些个降低类型啊,那各位同学应该都有认知啊,好,那么还有这个啊, 好,那么他还是一个什么呀?还是可以工作在这个任何支持监听的模式的无线网卡上,那也就是说我们买过来的网卡,首先他得支持这个监听模式,对吧?那么如果说我们用的这个网卡,他所以监听这个模式能够 启动这么一个监听模式啊,那么这个啊, acroc 他都能够去使用啊,所以说这个还是比较兼容性还是比较强的啊, 那么我们再看一下,哎克拉克啊,他们这个一个完整的工具来评测这个 wifi 的一些个套件,我们来看一下他专注这个 wifi 的安全领域有哪些不同的地方呢?首先的话下 这个艾克拉克的套件啊,说是一个非常完整,非常完整的这么一个工具啊,可以用来进行这么一个 wifi 的网络安全套件来进行这一个 做一些操作,对吧?单等哪些呢?首先的话他有这么一个监控, ok, 那么监控的话就是这个数据包捕获,还有这个导出数据到这个文本文件里面去,那这样的话也就方便提供给第三方的工具进一步的处理 好, ok, 那么第二点还是攻击,那么攻击的话也可以通过这个数据包啊,注入回放的这么一个攻击以及去验证啊,还有这个伪造这个接入点。 好,那么还有一个测试啊,也可以去检测这个 wifi 的这个网卡啊,还有这个驱动程序的一些能力,那么这个的话就是一个捕捉和注入了啊, 好,那么还可以破解这个 wep 以及这个 wpapsk 啊,那么像这个 wpapsk 的话,我们就就说白了就是 wpa, 还有这个 paepa 二,就这么两个东西啊,好, 那么虽然说他是一个套件,对不对?当然说了套件他下面还有很多子工具。 ok, 他下面还有很多子工具,也就是说啊,比如说他就是一个套件进行这么一个 wifi 的探测的,对不对啊?或者说评估了 啊?那么下边的话,为了完成不同的功能,你看又监控又攻击,又测试,又破解了,对吧?那么他这些都有子工具来进行完成,比如说像进行这么一个无限攻击的啊,你看在这啊,像我们看一下这个 m 杠 ng 的这么一个工具,他就是用于监听的, ok, 是无线监听的工具,所以说他也是属于他这个套件之下的这么一个子工具。好, ok, 那么这个是有什么不一样的地方呢?好,那么他的用法的话,我们看一下,他首先可以用于啊在无线接口上面启动和禁用的监听模式, 就说你的无线网卡启动你的无线网卡为监听,或者说呃,为禁用这个监听等等,那么他可以从这个监控模式返回到托管模式,也就是说啊,在这个监听模式啊,或者说这个有有些地方成为监控模式啊, 也可以对,返回到托管模式。 ok, 那么还有这个在没有这个参数的情况下,我们接触这个 m 跟 ng 这种面料,将会显示接口的一个状态,而且呢,他还可以支持列出或杀死那些对我们无线网卡干扰的那些个进程。 ok, 因为我们在启动无线网卡,会有一些经常会对我们这个无线网卡进行干扰,所以说呢,我们用这个命令也可以列出哪些是干扰的,因为默认情况下,你你是 很难分辨哪个对我们的网卡进行干扰,是吧?但是只有这个工具以后呢,他就轻松的分辨出来,哎,哪个哪个程序正在对我们这个网卡进行干扰,对吧?好,那这一块话我先把这个开始训练机打开一下啊, ok, 好,来,先把系统给启动一下, 好, ok, 来,现在登录啊,哎呦,密码, 好,我现在登录到四筒,然后你登录到四筒以后呢,我们把这个无线网卡接入到这个, 接入到这个物理机里边去啊,比如说啊,接入到物理机里边,如果说你还没连接的话,你就点一下这个选项卡啊,右键,然后呢找到这个可移动设备啊,然后呢这边就会识别到,因为你接入到主机里边的话,他还有可能不会直接给你就写入到这里边去了,知道吧? ok, 要这块的话我们就直接连接过来就可以了,他就会给我们连接上来啊,好,点,确定确定, ok, 当那两步一定要点点确定啊,否则的话他不会给你连接的啊。好,那这一块的话我们可以点一下这个接口啊,有看到这个 wifi 的,但是呢,这个设备未就绪,为什么缺少固件啊?那么各位同学,你如果说你装的这个系统跟 我的装的这个系统是一样的情况下啊,也就是二零二零点幺这个版本第一第二的话,就是也是通过官方里面接下载免安装的,也就是 g y l 的,这么就啊,这么一个格式的这么一个系统,那你就要 注意一下了啊,很有可能他是这个固件没给你安装上啊,那么如果说你是手动安装的话,可能会安装上啊, ok, 也就说如果说你是手动安装这个操作系统的啊,有可能会安装上,不管怎么说,如果说你在这边看到是缺少固件的话,你就执行这么一条面料啊,把固件安装上来,我们接 apt 杠八 s 到把这两个固件接安装上来就行了。 ok, 那么回车一下,先把它安装起来啊, 否则的话你是无法用的,哪怕你是 fcv 个,对吧?把这个东西看到找到啊,那你也没用,懂意思了吧? 啊,因为你没有固件,你这个网卡是起不来的啊,你啥都干不了,懂了吧,所以说必须得把这两个固件安装上来啊,因为这个就是我们内核当中的这么一个固件,要让你在 efcompic 啊,然后你会发现他就是已经有了。 ok, 已经有了,如果说你不安装固件的话,你直接看他是没有的啊,哪怕你是用这个 e 府康费可,对吧? wn 啊,让他给他启动一下,对吧? app, 你会发现他也不会有的啊,那么我们安装固件以后呢,这样的话他就可以啊。 ok, 好,那么再接下来我们再看一下这个网卡的模式啊, ok, 那么看一下啊,看一下这里边好 iwcompic 卡,然后看到了他是一个这么一个模式啊,就是被托管的这么一种模式。好,那不管怎么说啊,我们再来,接下来我们用一下这个 m 啊,啊,这一个东西啊,然后呢,我们看一下,检测一下我们这个网卡的一些相关的状态啊,比如说这个就是他芯片的一些厂家信息,对吧?芯片的信息,这么理解他啊,好,那么我们再下来,我们再看一下这个干扰进程有哪些对我们进行干扰呢? ok 啊,接 cs 啊,踹他啊, c h e c k, 嗯,好。哎,还果真还有有,这么你看被干扰的进程有两个,你看他还说让你用 q q 掉,对吧?接 q 掉他, ok, 那你看这两个有,有两个再次注意,像这个,那,啊,那他我可骂下去,我们不能够干掉,有很多同学啊,会到这个互联网上找资料,他说这个要干掉,对吧?在之前的这个老版本的卡里卡里斯桶里边的话,这个干掉是不影响的,但是在新版本的这个卡里的话,像,呃,哪怕是生 os 这么一个版本,对吧?他很多啊,他都已经有这个,那他我可慢下去来进行对网络的一个管理,所以说在新版的这个零点十四筒也好,卡里斯筒也好,那么你如果说你把这个干掉,你网络出问题,那么在比较老的版本的话,那他那个网络就不怎么依赖这个东西,你可以干掉啊。 ok, 好,那这块我们就接删掉这个幺幺七二这么个东西啊,好,干掉以后呢,我们再看看一下,有时候一次没杀死,你看啊,看,刚刚也是这个,对吧?两个都是这个,但是呢,你看这个 pid 变了,所以说一次杀不死的话,你还得两次杀啊,再杀一下换一个 pid, ok, 好,那再看一下有没有啊?这回没有了,如果两次杀不死,就得三次,一般上两次到三次基本上就能够杀死了啊。 ok, 好,那么再接下来我们再 看一下这个 iw list 啊,我们再看一下这个通道啊,就是说啊,信道啊,看一下我们这个通信,通信的这个支持通信的那几个信道,好吧,我当前的网卡支持哪些信道呢?那么我们启动了以后呢?对不对?比如说 wlan 啊量, 那么启动以后呢?我们还没网卡,对吧?啊,我们先启动一下吧,啊,还没启动呢,我这边 啊,我还得启动一下啊,啊,差点漏了, ok, 我们还得启动一下他这个监听模式啊,因为我们现在的话,启动监听模式时候呢,就怕这个进墙的干扰,所以说我们把进墙给扣掉,扣掉了以后呢,我们再看一下这个啊,启动一下是 ww w 亮, ok, 好,那这样的话就启动了啊,这样的话我们就可以启动啊,启动以后我们再看一下啊, iwcomfig, 然后呢, 你看,现在就是变成监听的模式啊,把它给启动监听模式好。然后呢,我们再来看一下这个支持的一些这个信道 啊,那么我启动网卡了以后呢,我们这个名称就不是 w 链了啊,就不再是 w 链零了,然后呢,我们还得加一个梦,对吧?得加上这 m o n 啊,这样话才行, ok, 否则的话他会爆错啊,好,我们检测一下他这个新道 哎,多打了一个符号, ok, 那么我现在这个网卡支持有一到十四个信道啊,那么这个信道是什么呀?也就是说这个,比如说这个无线 ap, 他工作在哪个信道啊?拘哪个信道在通信, 那么这个时候呢,我们要指定这个信道,也就说我们的网卡必须要支持这个信道的通信,然后呢,我们还可以指定这个信道去对他进行,哎,一个攻击啊, 所以说我们的王凯又支持这一类的新到 ok, 那么大多数都是很多的啊,都这么几个,十多个都可以啊,有十四个啊。 好,那么如果说你想停掉这个王凯的监听模式的话,就是这条面料,呃,换成 stop 啊,就是 stop 啊,答题换成 stop 就行。那我这边要继续进行往下操作了,我就不再停止了啊。好,那么像笔记的话老师也提前给你们整理到这里边啊, 那么我们在下面我们再看一下这个无限攻击的啊,这个 这个啊就是弹棚对吧?就是这个啊,弹棚这么一个东西。嗯,这个抓包,因为我们在进行这个无限攻击之前我们需要抓包,我们哪怕我们抓到包以后呢我们再拘这个抓包啊,抓到这个握手包然后拿这个握手包以后呢去进行攻击,是 这么一个原理啊,所以说我们必须要抓包啊,所以我们再看一下这个抓包,那这边有几条面料啊,一会我会使用一边使用一边给你解释哈。 ok, 那么接下来后方开始去对他进行抓包,我看一下能不能抓包啊,我能不能抓到包啊抓包的时候呢?我们是 比如说啊我先给他进行这个啊,干吧啊 ok, 要干 ng 然后呢指定我们的名称 w 零零, ok, 开始军装包对吧? 好,因为抓到包以后,抓到以后你看啊有,如果说有连接的话他会出现在底下这里边,那我们现在收到了当前的话啊,这不是抓包啊。 sorry, 这是扫描一下我们周边的这一个 wifi 啊,那么扫描有这么些 wifi。 ok, 那么扫描到了这把我放大了一些啊好,我扫描到了这么 一些这个 wifi, ok, 来,我停止了啊,好,我现在已经扫描出来有这么多个 wifi, 我在我周边啊,这,这个刚刚说错啊,不是抓包啊,是扫描这个 wifi 啊,扫描这个这个进口的这个周边的 wifi, ok, 那么接下来我们再看,哎,我们收到了,哎, 好,那这里边我们继续往下,那像这一行的话,就是啊,已经连接了那些啊,就是哪个设备连接到哪个 wifi, 对不对?比如说像看这里边啊, b 零的这个就是 应该是我当前这个啊,就我办公室的这个啊,比零开头的,哎,对,就是这个,我办公室就这个啊,然后呢,我有一台有一个这个设备连接上了啊,这个设备很有可能是手机,也很可能是这个电脑啊,那这现在我们无法判定啊,无法判 判定他是个什么东西啊,但是呢,我们是知道他是有的啊, ok, 那么再看一下这个各行这个各个列的这个信息好不好?那么我们看一下这个 bssid 这么一列,这个列的话,表示 ap 的 max 弟子, ok, 好,那也就是我们这个 wifi 的啊, ok, 好,那还有这个 pwpwr, 那么 pwr 的话就是表示你这个网卡搜啊,搜到的这么一个信号的强度啊,比如说你个你离的越近,对吧?这个信号越强,是吧?是这个意思啊,那么这个就是 啊,那这个为什么是负三七呢?怎么看呢?这个呢啊,其实他这个范围,如果说你找到零到五十的话,零到负五十,那么表示信号特别好,如果说你找到的是从负五十负五十到这个负七十五, 那这个信号表示一般,你看这个七十就很一般嘛,这些信号,对吧?那这个的话,零到五十,那表示信号特别好了,对吧?因为就是我办公室的这么一个, ok, 好,那么还有一个,如果说进行到这么一个啊,负一百三 啊,那就不行了啊,这个就已经不行了,付一百三就已经差的不能再差了啊, ok, 好,那么这个还有一个就叫做 r x q 啊, x q 的话我们还得要去一会再看啊,一会再看这个 s q 啊,因为我们这边没有指定信道是收不到的啊,那这个需要指定信道才能够看见这个 s q s q 的话,就表示最近十秒钟成功接收的数据真的百分比, ok, 好,那我们再看一下下面一点啊,那这个表示这个 ap 啊,发送的这么一个征啊,这么一个征,好, 那么还有一个地塔,地塔的话表示抓到的啊,数据争的数量, ok, 一般上的话他还包含这个广播的这么一个数据增啊,好,那么还有这个 s s 的话,就是表示最近十秒钟啊,每秒钟平均抓到这个增的数量, ok, 那么还有 c h 表示这个通信信道啊,就是这个信道啊,信道号,那比如说啊,你看像我们刚刚说的,对吧?我们查看网卡之时有哪些信道啊? ok, 一到十四,那这边的话基本上也就是这么几个, ok, 好,还有这个 mb ap 支持最大的这个数率啊,最大的这么一个数率,好, ok, 好,那这边的话继续啊,还有一个 enc 啊, nc 的话就是采用的无线的安全加密技术啊,像现在看到的基本上基本上 那就是 wpa 二啊,基本上我们看见的都是这这一类,好啊,好,那么这个还有下面这一个啊, ccmp 这个是什么来,好,那么这一列的话表示啊, 这么一个加密,加密的套件啊,像 ccmp 的话是目前最安全的加密套件,那么当然他还有其其他的方法,是吧?像这个 ttkip 啊,啊,或者说这个 wep 四零, wep 幺零四等等这些个加密套件,那么目前 ccmp 的话是最安全的一种啊,还有这个认证, ok, 这就表示身份验证啊。又说出现这个 psk 的话,表示个人的,那如果说 mgt 的话表示企业的,如果说你这边看见 open 的,表示开放的, ok, 好,这个很容易理解,是吧?那么还有这个就是咱咱这个无线网卡的一个名称了,对不对? ok, 好,那么再看一下下面这辆啊,那这个话就表示这个缘,也就是说你这个设备的麦克地址啊,也就是设备的麦克地址, ok, 好,那么这个我们也讲过啊,这这些我都讲过,那么再看一下这一个,这个的话,就是,呃, 丢失的啊,就是说最近十秒钟发送丢失的这么一个数据包的数量, ok, ok, 然后再接往下看,这个啊,就是名称啊,就是你连接谁的这么一个名称,好吧,连接谁的这么一个名称, ok, 那我们这边我会发现这个 ip b 四 b 零 b 零,这个我们看一下这个啊,啊,其实上的话他这边并没有显示,是吧?啊,那这里边的话,事实上就是上面这个啊,然后这个呢?就是我们这个 这个啊,设备正在正在连接的这么一个东西,对不对?这边是可以抓出来的啊, ok, 那么抓出来以后呢,我们再接往下啊,再接往下啊, 好啊,我们再看一下这个,那刚我们说到了这么一个工具,对不对?就是 啊,像看这个话就是这么一个抓包工具啊,就是可以进行抓包啊,那一会的话我们再用这个工具去抓包,那么我们再先了解一下攻击的工具啊,怎么去用这个 apple 的啊?这个 apple 去进行这么一个攻击,这是一个注入包啊,注入包, 所以说这两个我们要配合使用一个抓出来的包,然后呢再用这个工具去进行啊攻击等等啊,那么首先各位同学了解一下这么几列啊,那么 这边的话有一个叫做解除验证,对吧?这攻击的类型啊,你可以指定这个量就行了啊,你没必要去记住这个英文,因为啊,我们如果说想用这个话就杠零就行,这个就杠一杠二,这样子啊,好,那么伪造身份验证 啊,就看你的那这个攻击类型,如果说你需要那个攻击类型不同的话,那你可以采取不同的这么一个选项。 ok, 那么这边还有交互式的数据包重播,以及交啊请求的重播攻击,对吧?这是第三个,那么第四个呢啊,是砍杀工资,对吧?还有第五个是碎片攻击,然后第六个就是 咖啡拿铁攻击哈。 ok, 那么他第八个就是面向客户的这个分片攻击,以及啊第八,第七个是面向客户这个分片的攻击,对吧?那么第八个的话是迁移攻击啊,迁移模式啊,那么第 九个就是注入试验,那么注入试验的话,我们一会会用到这个注入试验,那注入试验是什么呀? ok, 那么注入试验的话,就是啊,比如说我们来测试一下啊,也就是说我们这个网卡,我们就探测一下我们这个网卡到底能不能支持这个 注入呢?能不能发这个注入包呢?如果说你这个网卡不能发注入包的话,那显然不行了,懂了吧?那你显然就是不行的。 ok, 那我来测试一下,那他能不能发这个注入包呢?好,我们来我们看一下啊,他这个我们先用一下, ok, 好,然后杠九,杠九是这个注册,是吗?所以说啊, wlan 两,然后 ok, 来,我们发一下这个注包, ok, 可以发送,对吧?啊?可以发送, 好,那没必要等他重复发送完啊,因为他是你在扫描出的这些设备,也就是说你周边的设备他 找到哪一个,他每挨个挨个会进行注入的,所以说我们没必要去全部都注入啊,你看像这边的这个名称,你看啊,像这个 注入了三十个,他每一个都会注三十个去探测,你看注三十个,但是呢,有十个成功的,那么成功率百分之三十三 啊,你看这个,我做三十个,二十九个成功的,那么就是丢了一个嘛?啊,所以说他就百分之九十九啊,就是这么一个。 ok, 那这个我们就可以看见,我们是可以对他进行注入的,而且呢,这个丢包率这各方面我们也可以分析出来,对吧?那这个丢包是更低的,还是相对比较稳定了,对不对? ok, 好,那这些后门也验证了,我们这个网卡目前也是可以抓包,也是可以进行发射注入的,对不对啊?注入试验的也可以。好,那么除了这 这些以外的话,我们还来再说一下这个啊?如何进行破解,好不好?如何进行破解? ok。

12:59查看AI文稿AI文稿

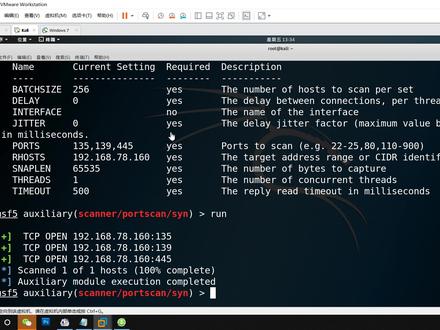

12:59查看AI文稿AI文稿好了,那本节课的话呢,我们和大家讲的就是如何通过卡里呢来进行一个端口的一个扫描,那 当我们在做这个渗透测试的时候呢,端口扫描是必不可缺少的这么一项工作,那我们这节课就马上来给大家讲讲解一下如何来进行一个端口的一个扫描。 那第一种方法啊,最简单的也就是说我们可以直接通过他自带的这么一款工具 nmappar 来进行一个扫描,对不对?那, 那我们这边的话呢,以 windows 七这一个台这台计算机来给大家做演示,那你要使得扫描能够成功的话,你必须保证说你的这个网络连接没有任何问题,对不对? 所以我们首先的话呢,会给大家来看一下,说这卡里呢跟这台 win 七是否可以呢?这个网络是否是联通的呢?那我们首先来看一下这台啊 win 七他的这个 ip 地址是多少呀?我们看到说他的 ipv, 是啊,这个本地连接的 ipv 是地址, 他是这个幺九二点,幺六八点这一个我们给他复制下来啊,然后呢到卡里当中来拼一下,看他们是否可以变通呢?好了,那我们来拼一下,给他做一下粘贴,看一下, 没问题是可以拼通的。此时我们再回过头来看一下,我们的这一个卡里的 ip 地址是多少呢?给他复制一下同样的呢啊,到这台计算机当中来哈,来给他拼一下 好了,那你看 他们呢是可以互相沟通的,说明网络连接没有任何问题。接下来我们就直接进入到我们的一个演示的一个环节,我们直接来 nfor 试一下啊,看他可以扫描到这台温漆的这台计算机啊,我们 来模拟他是受害者的这么一台计算机。好,那我们在攻击他之前,首先要进行一个扫描,我们第一种方法直接用 nmaip 来进行扫描就可以了。那假设说的话呢,我只想获我想获取到他的一些 一些服务,以及他对应的一些版本的信息,我通过这么一个参数来进行实现。那后面的话呢,能不能接的呢?是他的这个 ip 地址,那 我们把这个 ip 地址呢,再次给他复制一下,给他标记一下,并给给他按回车。复制下来,给他到这边的话呢,给他做一个粘贴,此时我们按回车给他呢进行一个 扫描。你如果是第一次扫描的话呢,可能会稍微的慢一点,那我们呢稍微的来等一下,看具体的话可以扫描出哪一些信息。 经过一段时间的等待呢,我们终于扫描出了我们这台受害者的温馨的这台计算机,他的一些端口的一些情况,对不对?我们来看一下他的一个端口,比如说像这些威胁端口幺三五幺三九,他的一个状态的话呢,都是开启的一个状态啊, 这是非常危险的一件事情。那他对应的这个绑定在端口上的一个服务呢,也给我们扫描出来了,因为我们这边呢给他加上的杠 s 的一个参数, s 的 话就是奢比式这一个服务呢,他就会给他扫描出来,并且我们来给他加上大 b 参数,那这个标选的话呢,他也会对应的给他扫描出来。除此之外呢,他还收集到了这台受害者地砖 机的更一些详细的一些信息,比如说他的这个慢的地址也被我们给收集到了啊,那像我们的回过头来看一下,温记的这台慢的地址是不是真的是这样子的呢?我们来看一下。 那啊,为了看得清楚,更加详细的这信息的话,我们可以借助这一个一个参数二参数啊,这边是写错的, 在我们的这一个 windows 计算机当中呢,是 ipconfig 哈,可以查看这些网卡的一些信息。那我们看一下我们这边用到的本地连接他的一些信息情况啊, 这边的话呢,有一个就是他的这一个,我们刚刚扫到的是他的一个物理地址,也就是他的这个慢的地址啊,也被我们呢给收集到了,也被我们给收集到了啊,那所以说的话,通过二妹粉呢可以呢收集到他详细的一些信息。那除了之外的话呢,还有一些更为详细的 信息,比如说我们的这一个主机铃对不对也被收集到了,那比如说我们来看一下这台主机铃是什么,我们可以通过华腾的来看一下,你看这个主机铃是这样子的,在卡里当中呢,也被我们收集到了,那这台 温漆你看明显是 windows 的一个操作系统,所以说通过二妹粉呢,可以呢很这一个详细的搜集到他的一些信息,当然你还可以借助一些其他的信参 数实现更复杂的一些功能,这是我们给大家介绍的第一种方法,直接用到卡里系统自带的 nmax 工具。那第二种方法的话呢,我们就要给大家讲的是如何通过这个 这么一个渗透测试框架来进行一个端口的一个扫描,那我们首先的话呢给他做一下清平,好的清平完之后呢,我们接下来呢就直接进入到他的控制台, 话呢,我们就要借助他啊这个框架当中的一些啊模块,然后他自带的一些调用的一些工具来实现针对目标主机的一个端口的一个扫描。那此时呢他正在进行一个加载,我们稍微的等一下 好了,已经加载进来了,那我们给大家介绍的第二种方法呢啊,就是呢我们可以在 mate 的这么一个渗透测试框架当中直接也调用 mate 上面一款工具, 也就是说的话呢,他可以呢每个抛以这么个深度测试框架,可以来调用这一个相应的这一个工具来进行一个实现相应的一个功能,所以我们直接来调用一下 nba 工具,看他可不可以实现啊, 类似于我们刚刚给他演示的那样子的一个功能,同样的我们要把这个 ip 地址呢给他啊复制下来,然后呢来对这台温啊温, 记得这台计算机呢来进行扫描,好给他啊哎,给他标记一下,给他全险按回车,复制 好了到这边进来的话,我们就要给他给他粘贴上来,然后给他按回车,这时候的话,你看他就正在进行一个扫描的,我们可以看到说他开启了这么一些端口,对吧?包括幺三五、幺三九四四五这些危险端口都给开启了, 你也可以加上一些详细的参数,像我们刚刚给大家讲的啊,你可以通过 s 啊大 v 对不对来进行一个啊信息的一个扫描,当然甚至甚至于讲说你也可以通过干批来指定他相应的一些端口, 有时候呢并不想去扫描那么多端口,你可以呢自己去自定义你的一个要扫描的一个端口,这样子呢也是可以的。好,那这是第二种方法,第三种方法的话呢,仍然是在 mattle 的 啊这个框架当中呢去实现,那我们要借助的就是说我们可以用它自带的一些扫描模块,端口扫描模块来进行扫描,那 他都有哪一些端过手面模块呢?你可能并不记得住,那我们没关系,我们可以呢直接通通过他的一个设计啊这么一个命令来进行一个查找, 我们通过设计这么一个便利来查找这一个端口扫描相应的模块,我们只需要输入这一个 pos 店啊这个关键词,他就会进行去啊扫描啊,我们可用的这么一些 端口扫描的一些模块。好了,那我们这边可以看到这边的一些辅助模块可以进行使用,那我们这边的话以第四个模块啊来进行给大家做演示。那他这边涉及到的是一个端口扫描的这个这么一个啊模块哈,好了, 那我们就给他全选,给他复制,然后呢用到右视频里,给他加载进来,给他做粘贴回车。好,这时候呢就已经加载进来了,那我们再来看一下他的一些啊要设置的一些参数,有哪一些呢?我们来看一下 啊,这些 yes 的话就是需要去设置的,那像这个啊,这边的一个网卡没有必要去设置吧,他会用到啊,我们这个默认的这么一个网卡啊,那我们默认的这个网卡的话,他应该会用到的是哪一个网卡呢?我们可以呢啊,来给大家看一下,我们给他啊, 好,我们给他稍微放大一点啊,我们可以看一下我们本机的这个网卡是哪个网卡呢啊? et h 零对吧?那默认的话呢,会用这个 et h 零啊去做一个啊,这个这个,这针对这个网卡可以进行一个扫描啊。啊,没关系,那 我们这边就不设置他了啊,不设置他了,那我们还需要设置的是什么呢?我们这边还需要设置的是这个啊,这个端口好,对吧?我们要对哪些端口来进行扫描呢?我们肯定要指定好啊,好了,所以说的话呢,我们这边就给他来设置一下,通过 sir 命令来进行一个设置。 好,那假设说我只想对一些啊,你可以设定一个范围,对吧?啊?可以设置一个范围,这边呢有一个啊,这个给你演示的对不对啊? 这个举个一些例子,你可以自己去使用一下不同的端口号呢,可以用逗号给他隔开一定范围之内呢,可以用一个一杠给他啊,表示一定的一个范围。好了,那我们这边呢就以一种啊写法来给大家做演示。假设说我要来扫描一下这个危险的一些端口,要如何来实现呢?比如说我要对着幺三五 啊,还有幺三九,还有这些四四五,我们知道这些都是危险端口,很容易啊被勒索病毒啊,进行一个利用,所以说的话呢,我们呢有必要对这台计算机温漆当中的这么一些是 否开启的这么一些危险端口来进行扫描?那我这边呢给他指定的三个危险端口,目的就是我们要扫描问题当中是否开启了这三个危险端口啊?能够做到及时的一个防护好了,设置完成之后呢,我们就给他按回车, 那我们这边就设置完了第一个选项,第二个选项的话我们要设置我们肯定要设置这一个阿浩特斯,对吧?我们要针对哪台计算机来进行一个扫描呢?端口扫描呢肯定要设置好好,所以说的话呢,我们这边就要来设置一下这个阿浩特啊,来针对这个哪台目标主机进行一个扫描, 那目标主机我们这边要指定的就是他的一个 ip 地址,就是我们刚刚设置的那个 ip 地址,同样的呢我们要给他来做一下粘贴 啊,那这个的话呢是我们刚刚这个用到的一个模块哈,并不是我们要的 ip 地址,所以说的话我再回过头来呢,再来给他呢做一下这个复制,然后呢在这边给他做一定的一个粘贴好了, 这样子的话我就可以把目标我们要扫描的目标主机啊,目标计算机给他设置完成的好,这样子的话呢,其他的 就没有必要去设置他的,有些人他已经是默认已经是给他填充竞技了,只需要我可以在通过秀和奥布斯来看一下我的一个设置是否完成的呢?啊?是否满足我这个攻击的这个要求的呢?啊?那这些你看我填入这个端果号填入的我要针对哪台 计算机的哪些端口号来进行一个扫描啊?其他的话他都已经默认了,我们就不去修改他的使用默认即可。好了,那接下来的话呢,我就可以来执行乱来进行一个啊端口扫描的,我们来看一下我们扫描到的一个结果。是啊,怎样子的, 我们可以看到他那个接口很快就出来了啊,那你看这个 tcb 的这一个啊,幺三五端口呢,是开启的对不对?那这个 tcb 的这个幺三九啊,这个 tcb 的是四五也是开启的,那我们就可以 说明啊,这台计算机呢,开启了这么一些危险的一个端口啊,所以说这台计算机他的一个安全性啊,来讲的话呢,其实是非常的这一个啊,这个这个不足够的哈,那通过这样子的一个扫描探测之后的话,我们就可以知道这台计算 的技术很多可以攻击的点,很多可以利用的这么一个啊,这么一个点,那黑客的话可能就会对这台啊计算机啊进行一个攻击了。 反过来的话呢,我们也可以呢用到这种方法来帮助我们识别啊,或者说扫描探测我们的这一个计算机呢,是否啊足够的安全,他是否开启了一些不该开的一些端口,他是否开启了一些啊?其他一些对应而不该开的一些服务,我们都可以通过这样的一个方式来 自我防御啊,加这个增强自己计算机的一个安全性啊,可以达到这样子的一个目的。那这就是我们给大家讲到这节课的这个内容,主要是给大家讲到三种方法啊,其实可以给他归结于两种方法,第二,第一种方法就直接用卡里的这么一个自带的 nm 功 工具来进行单口扫描。第二种方式的话呢,就是最著名的抛以这么一个渗透测试框架来进行一个扫描。那啊, 每次每个生的时候又分为两种方法,第一种呢就是啊,直接调用 nf 工具。第二种方法呢,就是用到这个渗透测试框架自带的一些模块来进行扫描啊, 整节课下来呢啊,无外乎啊就是这样子的一些内容。好了,那这节课就给大家讲到这里,感谢大家观看。

117Kali与编程 01:35查看AI文稿AI文稿

01:35查看AI文稿AI文稿我选的这款工具呢叫做 mata sporite, mata sporite 是在渗透测试中,包括现在实际工作中最为常用的安全工具之一。 啊,这个工具呢,是被国外的媒体评为世界前三的黑客工具。首先我们要了解他, 那 mataspered 为什么能登上世界前三呢?第一就是它功能非常的强大,它包含了在各种平台上常见的漏洞攻击利用脚本, 比如说我想攻击 windows, 在 matasperly 的上面有相关的攻击脚本,我想攻击 linux, michael s, 安卓等等, ios 都有相关的漏洞攻击脚本。 也就是说呢, matasple 的存在就是让复杂的漏洞攻击变得非常简单,我们一个完全不懂电脑的小白,经过几个小时的培训学习,也能够对主流的操作系统进行一个危害性的攻击,这就是他的精华所在。 首先大家在学习安全,你千万不要去小看这些公司,像微软,就拿微软来说,我可以说微软他对于安全的重视是非常呃,是非常重视安全的, 不是说你想攻击就能攻击的,你攻击起来非常困难。那卖它什么例子呢?就是解决这个问题而出现的,那他那么好攻击。

76白帽子Peter 04:48

04:48 06:44查看AI文稿AI文稿

06:44查看AI文稿AI文稿可以在百度或者是谷歌中打开啊,这样一个咖喱的官网给大家简单看一下。 那在卡里官网中,我们就不能够直接的去下载它,点击 get 卡里就是获取卡里,我们会发现啊,这个卡里操作系统,它提供了针对各种主流平台的下载,比如说 i r m 架构, i m 架构是什么?你的 m 一芯片的 macbook, 包括平常所使用的手机,或者是你自己搭建的数媒派等等,这些很多都是 up 架构的。然后就是我们正常使用的虚拟版本, 刀客容器,手机的移动端,甚至是微软他的 w s l linux 子系统也有相关的版本,就如果你觉得你懒, 我不想去用虚拟机,完全可以用 w s l, 就 w s l 版本啊,在微软的这个官方商店里面你就能吓到,就是在这样一个 microsoft store 里面就能吓到他。 ok, 我们现在简单来看一下他的功能有多强大,就是他针对所有的平台可以说都有,就比如说这个手机,这个手机呢,因为国内的手机一些限制,就导致了他可能是没有正常使用的,比如说一些 这个开放性比较好的手机,像一加手机,像小米的部分型号,以及国外的一些像三星啊,以及 pixel 这些谷歌的手机,他都能够去直接通过刷机的方式去安装我们这样一个 cut tiktok 系统,在进 进行一个移动的渗透,或者是啊这样一个无限渗透啊,就是说你装到这个手机里面,潜入别人的公司,就可以用这个手机连接到别人的互联网,去攻击这个公司里面所处的内网环境啊,这是完全可行的, 那我们这里呢,为了方便教学以及方便演示,我们通常是采用虚拟机的一个形式啊,这个虚拟机是非常方便的,第一他不会有太多的性能损耗,并且我们能够实现一个双系统类似的功能,所以说非常方便。 而这个虚拟机呢,我们可以在 get 哈卡里这个地方选择 v m s, v m s 呢叫做微秋啊,微秋模式就是虚拟机的意思啊,在这个地方我们选择 之后,那下面呢,就有相应的版本,我们可以根据自己的虚拟软件,比如说有同学啊在使用 v m or 或者是呢,有的在用 mac 的同学使用是 wechatbox, 那这都没有关系,直接去下载它就行, 下载完成之后,记住这个虚拟机版本呢,是不需要任何的安装操作的,不是说像 win 十一样一步一步一步的安装, 你下载完成之后,他就是个压缩包,你现在要做的非常简单,第一步解压,第二步里面有一个点 vmx 后缀的虚拟机文件, 你只要双击之后就能直接打开卡里,不需要任何的安装操作。那你打开卡里之后肯定就是输入用户名和密码呀, 在现代的最新版的卡里操作系统这里,最新版的是指二零二一年第三季度,就是二零二一点三这个版本的卡里,它的默认用户名和密码都是 k i l i 这四个字母,也就是卡里 啊,大家知道这一点就行,那我们的这个虚拟机啊,他也有告诉你啊,我们在打开虚拟机之后啊,双击那个 v m x, 打开之后啊,就是这样一个界面啊,稍等一下啊,我们输入相应的用户名,哈利 以及想你的密码,然后点击 log in 或者是回车都可以去进入到哈利这台操作系统中,我们在进入之后,哎,这里面啊,大家就 首先给大家讲一个学习方法,就是这是虚拟机,你千万不要去害怕,你这个地方有非常多的一个工具,我们可以随意的去点,并且发现他有什么功能 啊,有有些工具啊,他特别的高级,特别的好玩,我们可以发现啊,他这里是从这些信息的获取到漏洞的扫描,到漏洞的攻击,以及密码攻击,无限攻击,逆向工程等等一些噢探钓鱼的工具在上面都应有尽有, 可能他的有的工具对于国内来说用不上,但是很多工具也是非常实用,非常方便的啊,也请大家呢认真的学习咖喱,而不是说我遇到哪个东西没办法解决很多的帖子啊,他就会让你去 写脚本,我就不能理解卡里上面有很多的工具就能实现相似的功能,为什么还要自己去写脚本呢?并且你写的也不一定有别人好是吧, 不然的话怎么不登录你的这个软件呢,是吧,这个卡里里面大家一定要清楚,就是避免重复的去造轮子。 ok, 我们下面呢来看一下这个卡里的使用大权,在卡里的官网中,我们只需要在他的官网后面跟上一个 tooth, 就是工具集的意思啊,就可以打开这个卡里的所有工具使用大权,我给大家简单看一下 啊,在这地方,哎我们可以清楚的看到这里是包含了卡里中所有 的渗透测试工具,你想使用哪一个就去点哪一个就行。可以看到这么多,还能不够你用吗?啊,肯定是完全足够的,这就是 kelly toos 的官方文档。那这个文档呢? 很抱歉,他就是英文的,因为这些的啊,他本身就是一个公益性的项目,没有人必要非要必要为他去翻译成中文 啊。大家呢,可以利用浏览器的翻译插件啊,自己的去查看这些到底有什么用啊,我就不做过多的解释了,因为我们一节课的时间,你想啊,把它全部学完,那根本不可能,你能掌握一个工具就非常优秀了。 那我们接下来继续来看,这是卡里的一个工具使用大权啊,那我。

113白帽子Peter 03:51查看AI文稿AI文稿

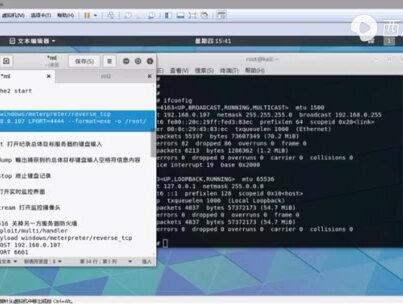

03:51查看AI文稿AI文稿今天呢,教大家如何在这个局网下面控制他的电脑手机,然后相当于他的电脑就是你的了,当成六 g 都没有问题的。很简单,我们首先打开这个虚拟机,然后打开这个卡里丽丽克斯, 然后直接输入衣服 siriph ig, 看一下自己的 ip 是多少。好,可以看见我这里的 ip 是幺九二零幺六八点零点幺零七。 好,这时候我们就需要用到这个一条命令,到时候这个命令和这些工具,所有的工具命令我都会放在公众号街去解答。你。好,这条命令呢,到时候你们需要把 这个 ip 改成你们自己的 ip, 我这里是零点幺零七,把它改一下零点 幺零七,这个端口你们可以自己填,但是最好是四位数的,最好是四位数的,然后我们把这条命令复制下来,然后粘贴 直接敲回车,这里可能要等待个三十秒,因为他要生成这个木马病毒啊, 生成了之后呢,这个木马病毒到时候怎么样传到对方电脑上?有很多种办法,比如说局网,你给他替换掉他的下载文件,或者你把这个文件进行捆绑,捆绑成一个 可用的软件,然后发送给对方。等会我会教大家用一种比较简单的,就是把这个病毒软件 和一些可以正常使用的软件进行绑定好,这里等待的时间差不多大概要一分钟左右吧,我这里就不延迟了,他这个等待好的 生成好了之后,他会自动放在这个 r o t 的目录下面,我,我这边已经提前生成好了,我就把它先打开掉 啊,我们打开文件夹,可以看见这个就是刚刚生成的那个病毒文件, 直接把它拖到我们这台真实主机上面啊,就是这个只有七十二 kb, 很小很小的一个文件, 只有七十二 k。 然后呢?我们怎么捆绑他呢?这是一个专门来捆绑软件的,到时候也会放在公众号里面,我们直接双击打开, 然后选择一个可执行的文件,我这里就选择一个扫雷吧。啊,下一步,第二个, 这就是你刚刚生成的病毒文件,把它捆绑在一起,下一步,好,打开下一步,这里保存路径随便吧,只要记自己记得住就行。 下一步,下一步,好,这里文件就已经捆绑成功了。

654小小小小健🇨🇳

猜你喜欢

- 1725小e同学