飞牛默认端口修改方法

好,最近飞流的小伙伴应该有很多都需要重装一下,大家在重装的时候记得把这个飞流最好,就算不能全盘备份,也要对那个重要的资料进行 进行选择备份一下,因为有时候重装的话不一定能 重新挂载,有一定的概率会出现一个挂载失败的情况,所以我们可以用飞牛同步去进行一些重要的资料进行备份,因为本身飞牛现在现在是有那个备份功能, 运行同步,我们直接下载这个飞流同步,飞流同步然后下载回来之后,我们设置设置一下,把飞流的那个登录设备连接, 我们把飞流的那个连接一下,然后我们可以选择仅下载 请下载备份到我们的那个电脑上,或者你有多余的硬盘也可以进行一个同步任务,就每次我开机它就可以自动的选择备份到那个,首先我们选择这台电脑的一个空间。 好,我们只需要选择你要备份的本地电脑的目录选择,然后再选择 last 上面要备份,比如说我这个 这个缩头的这个就是说相册,就是手机备份的相册这些比较重要的,我们选择那个文件夹,然后创建, 这样他就会自动的从上面同步下来,当然你如果那个硬盘空间不够的话,你只需要备份你重要的那一部分就行了,而且他这个同步任务呢,他是可以暂停, 也可以说你设定的话,每次开机他是自动的那个同步,但是可以设定为下载或者两个文件夹之间同步,但是我尽量尽量的话是用下载, 用下载的话这样就不会把这边的垃圾或者说在那使上面,有时候你会删掉一些,空间不够的时候他就会又上传回去,我们只需要下载了备份就可以了, 这样的话就确保你的资料在重装了之后啊还在,因为有时候挂载不上的话要读取,读取纳斯的那个格式的话,相对来说是偏麻烦一点,也不是说不能读,是可以读 好了,这是备份的方法,我这里就不再不再让它备份了,因为其实我有一直都是有做冷备份的一个动作,然后我们再回到这一边。 另外的话, doctor 项目如果嫌麻烦的话也可以进行一个备份,这些 doctor 项目 你备份完然后就放在电脑就可以了,下次再直接从如果没有挂载上的话重新放回去,这个是根目录来的。 嗯,重装了之后只要只需要重新设定这个 bug 项目,它就这个空间,只要设回去原来的一个空间,它就会自动地重新挂载你的 control 项目,这一点也是。 另外飞流本身它也有一个系统配置的,一个一键导出,这个也可以导出一下你的那个设置, 然后导出之后它是存在你的电脑上面,应该是 download 下面有一个并文件,到时候你重装完之后直接导入就行了 啊,基本上做完这些动作之后再去做一个重装的话,相对来说保险一点。说到这里大家重装的话数据无价,能做好备份就尽量做好数据无价,大家 尽可能在保证自己的数据安全的前提下去做这些危险动作。

粉丝1745获赞2.1万

相关视频

03:26查看AI文稿AI文稿

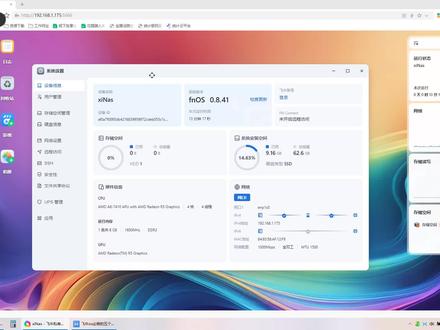

03:26查看AI文稿AI文稿哈喽,大家好,我是熊猫。今天从普通用户的使用视角分享非牛 nice 的 安全防护方案。近期非牛 nice 遭遇的木马黑客攻击引发广泛关注, 普通用户做好这几步,就能有效保护 nice 数据和远程访问安全。搭建 nice 后,我强烈建议搭配软路由使用,软路由能安装专业安全插件,从网关层面加固内网,安全是防护的核心硬件 先讲非牛 nice 本机的安全设置,非牛官方后续会优化防火墙参数,我们先手动配置高级防火墙。局域网默认允许访问,重点修改入站规则, 核心原则是让 nas 仅在内网运行,公网访问全部通过软路由管控。 nice 本机拒绝外网直接访问,编辑入站规则时,开启不符合规则全部拒绝的选项。新建允许规则勾选全部连接,选择全部协议与端口 来源 ip, 填写内网网段,比如幺九二点幺六八点幺点零二十四。仅允许局域网设备访问 nice 保存生效后,外网就无法直接触达 nice, 再开启账号的强制双重验证,登录虚动态验证码,进一步提升账号安全。 同时关闭 nice 自带的 f n 访问协议。前期该协议存在安全漏洞,有公网环境就不要起用,还要关闭 s s h 服务,若必须使用,就把默认二、二端口修改为随机高位端口。网络协议方面优先仅起用 i p v 四,稳定性更强。只有无 i p v 四公网仅存 i p v 六时 才同时开启两种协议,有 ipv 四公网就关闭 ipv 六,减少攻击面。完成 nas 本机防护后,远程访问通过软路由的 lucky 插件实现光猫后的网络全部由软路由管控。 lucky 作为网关安全插件,负责所有外网转发规则。 先准备域名,可选免费域名或年费几十元的短域名,性价比更高。将域名绑定 ipv 六公网地址,多数家庭公网都是 ipv 六类型域名会自动解析对应 ip, 接着免费申请 ssl 证书,起用 http 加密访问,提升传输安全性。最后,配置反向代理,仅暴露单一服务端口,隐藏 nars、 docker 应用、音乐库等所有业务端口,访问时通过自定义域名前缀跳转。相比传统端口转发,反向代理仅暴露一个入口, 安全系数大幅提升。注意, windows 远程桌面不支持反向代理,只能用端口转发,转发时需同时勾选 tcp 和 udp 协议,仅开 tcp 会出现卡顿延迟。额外配置 ip 白名单,强化防护。软路由的 ip 过滤模块,可加载中国大陆 ipv 四网段白名单 总计八千七百九十一个,国内网段仅允许国内实名 ip 访问,境外 ip 全部拦截,能有效抵御境外黑客攻击,不建议细化到省市白名单。手机随身 wifi 是 动态 ip, 跨地区切换会导致访问受限,仅限定国内网段即可,兼顾安全与便捷。 再对比两种远程方案,反向代理适配手机、车机、电视等全设备,通用性强,但需手动更新 ip 与白名单。 vpn 方案安全性更高,但局限性明显。车机、电视等设备无法安装 vpn 客户端,仅适配手机、电脑,大家可根据自身使用场景取舍。 核心提醒,不建议在非牛 nice 本机安装 lucky 插件,一旦 nice 被攻破,插件会直接失效。软路由作为独立网关设备,运行逻辑与 nice 隔离相当于内网守门员,谨防行合规流量,防护效果远优于 nice。 本机插件完整的 lucky 部署 d d n s 配置教程我会整理到网盘,大家可自行获取。 最后给大家安全建议,无强制外网需求就关闭所有端口转发,保持 nice 端口全锁定状态,从源头杜绝攻击风险。做好以上设置,普通用户也能搭建高安全级别的私人 nice。 本期非牛 nice 安全防护分享就到这里,我们下期再见!

300烧香熊猫 06:00

06:00 01:09查看AI文稿AI文稿

01:09查看AI文稿AI文稿飞牛 os 爆出了严重的路径穿越零队漏洞,虽然给出了版本更新的挽救方案,可是我对他的信任度直接清零了呀,你说以后我还敢用吗?我那些资料可经不起全民瞻仰啊。这个确实,好多人直接把飞牛运送到公网,默认端口和路由密码满天飞,网上已经有不少因为它默认设置漏洞被勒索 就被清空的案例了。哎呀,烦死了,我还能用什么工具呢?试试这个运维系统吧,它能确保数据安全吗?可以,因为它统一堡垒入口、强制强、身份认证、实施最小权限管控三大核心机制,构建本质安全并且使用它不需要开放额外端口,真正做到安全放心 多强。他就是为了安全运营而生的,你只需要维护好这一个堡垒的安全就行。后面的业务系统可以更安心的使用你喜欢的更纯粹的开源方案,他们无需面对公网,安全性反而更高,出了问题也更容易排查。快推荐给我,这个运维系统叫什么名字?三大机制,重新定义运维安全,这就是 gnsh。

42GMSSH老黄 06:13查看AI文稿AI文稿

06:13查看AI文稿AI文稿片的话我一样可以去打开啊,中国有一句古话说的是不怕贼偷就怕贼惦记,今天呢,呃,我简单的给大家复现一下飞牛的这个路径穿越漏洞是怎么回事? 呃,大家呢,看到这条视频的时候,一定要把这个 nars 更新到最新的版本,哪怕你在公司局域网用也要更新到最新的版本,因为你这个呃路径穿越漏洞啊,是可以呃在不需要任何权限的情况下去获取到 nars 里边儿所有的文件, 所以说是很危险的。呃,这个跟 h d d p h t t p s。 没有关系啊,之所以出这条视频也是因为我上一条视频很多人都是觉得你没有用证书,你没有用 h t t p s。 啊,这个可能是因为之前官方他们有正面的去呃,回复这个问题, 首先呢我们啊我这里边我找到的这个 nars 的 这个版本啊,是一个,是一个这个一点零的这个版本咱们可以看一下啊,咱们现在先登录一下咱们的这个 nars, 我 们可以发现这个 nars 的 版本是一点零点零的版本,因为我正好有这个 nars 的 这个镜像,所以说呢,我就使用这个给大家复现一下这个漏洞。 现在的话呀,我可以给大家看一下我这个文件里边啊,我是建了一个存储,然后这个存储呢里边我有两个文件,然后呢我现在啊,我把这个, 我把当前的这个网页,我我退出一下子吧,我我这样吧,我直接的因为我这是一个隐身模式,我直接给他关闭掉,然后我重新再打开一个这个浏览器,然后我再重新的去访问一下子, 可以发现现在的这个飞牛是提示我登录的,对吧?然后我这个页面里边啊,你可以看啊,我没有任何的登录,我只需要这么一行, 纯粹的 http url 的 一个请求,我点击回车可以发现我是能够看到我刚才那个文件夹里边的两个文件的,我甚至我可以把这个文件我直接复制,然后我在后边我直接坠下来,我就能打开这个文件,我可以直接下载的, 包括这张照片的话,我一样可以去打开啊,这个就是文件 啊,路径穿越的漏洞,这样的话我可以获取我 nas 里边所有的文件,就包括比如说我现在我可以看到我 nas 里边的根目录的一个情况,这个就是我根目录的情况,而这个 vol 一 就是我挂载的我这个 存储空间的这块盘进来的话,这个一千表示的是我当前的一个默认用户,我点进来就能看见我这个 test 的 这个文件夹。如果说这么看大家觉得看的不太清楚的话呢?我们可以, 我们可以直接登录到这个 nars 里边来啊,登录到这个 nars 里边来 啊,我没有开这个飞牛的这个权限,我现在我登进去,我给他这个 s s h 我 开一下,可以发现我连 s s 都没有开啊,就是刚装完的系统, 只要你开放了这个端口,无论是五六六六还是五七七七啊,五六六七,或者说你进行反弹,或者说你从飞牛的中继都是有这个问题的啊,因为这就是普通的一个路径请求 啊,这个太简单了,这里边的话,我这个只是说给它写一个括号零,我就能够进来,然后咱们把这个 s s h 给它打开,打开之后呢我们再进行访问一下子, 然后我们输入密码,这个密码是啥来着?我好像给忘了啊?我们现在已经进来了,然后我们进入到 root 命令下边去啊,然后我们进入到根目录,我们可以 我们可以看到啊,就是咱们网页里边显示的这个内容和我这个根目录的内容是一样的啊, 咱们把这个给它取消一下,有没有发现并目录,然后这里边所有的都是一样的,这个就是 ul 的 这个路径穿越漏洞啊,这个实属不是很很应该, 所以说就是中国的那句古话,不怕贼偷就怕贼惦记。如果说咱们的这个端口,无论你是通过什么样的方式在互联网上能够被访问的到,只要这些黑客灰铲去扫描到你这个端口,哪怕当前的一点一八的版本没有漏洞, 我可以先标记下来,你这个是个非牛,一旦我在以后的版本里边我发现了这个问题有相关的漏洞了,我就回头我就入侵你,所以说最好的办法就是我压根我就不让他知道我这个端口 就是是干啥的,所以说到底去怎么样去操作这个呢?大家可以去看我上一个视频,就大家给大家讲了一下,怎么样简单的去进行一个异地的一个组网, ok? 呃,今天的视频呢就讲到这里啊,主要是给大家科普一下,就是说不是说你进行了这个相关的什么防火墙啊,各个那个的是会安全,但是不是说绝对安全, 你要把自己隐藏起来的话,你就别让别人惦记着你,你这是一个肥牛,你可能早晚会有新的问题出现,对吧?拜拜。

196一只在修行的猫 04:35查看AI文稿AI文稿

04:35查看AI文稿AI文稿临时加根一起啊!近期飞牛的安全事故想必大家已经知道了,这是飞牛官方在公众号发的紧急安全通告,并且提供了修复建议。我们首先进入系统设置更新和还原,确保你的系统已经升级到了一点一点一八版本。然后我们要 使用官方的查杀脚本来看看我们有没有中招。我们打开 lucky, lucky 这边也有一个公告 呃,很贴心对不对?并且也给出了一些 lucky 的 建议。我们直接使用 lucky 的 s s h 来连接飞牛吧,在 web 终端里面,然后我们连接飞牛,以 root 权限进入,然后复制刚才的官方查杀脚本,这边它会自动去运行。好的,我这边显示都是正常的,没有问题。 如果你不能成功升级这个最新版本的话,那么你最好是断开设备的公网连接或者直接关机。对于之前我们用 lucky 的 still 传输的朋友, 如果你使用的也是非牛系统呢,那么我强烈建议你配置 ip 过滤和 wifi, 这边也提示了切勿使用 send 内网穿透,直接暴露非牛的服务端口,建议通过反向代理访问,这些都可以通过在 lucky 里面来实现。好的教程开始啊,首先是 ip 过滤在这里点, 然后呢我们选择白名单,也就是在这个白名单里面的我们才能够访问白名单呢,要比黑名单更加的严格和精细啊。我们添加一个子规则,然后这里面我们可以 备注一个局域网 ip 列表,因为我飞牛的地址是这个是二点四一,所以要改成二点零杠 二次添加。然后我们来添加你的常驻城市,添加一个备注吧,比如说我在南京,我就写南京,然后 ip 列表这里先不写,我们直接添加,我们直接来到计划任务里面,我们添加一个计划任务,比如说这边就写 ip 过滤 更新,选择每小时更新一次,然后添加子任务,子任务的类型,我们选择 ip 过滤规则,更新规则列表就是白名称吧, 然后这边就选择南京,然后这里面我们选接口,把这行链接复制过来,这边的六位数字呢,就是你所在城市的六位数字行政区号,你可以直接去问到豆包,南京是这个,那我就粘贴过来,其他的就不用了,就添加。然后我们先手动触发一下 好的提示,操作成功我们去看一下。好的,大家看。我们刚才没有填录,但是经过计划任务之后呢,这边的 ip 列表会被自动同步进来, 然后你还可以添加一个自动记录 ip 设置,这里可以填你的安全入口,然后用户名和密码我们复制一下,记得保存配置粘贴, 然后输入,这边就会提示成功,这条记录就会被记录在白名单中了,这里也会出现一个自动记录的这么一条记录。然后我们在 web 服务里面,这边编辑, 选择 ip 过滤规则,选择白名单,然后修改 web 服务这个文字教程链接我会发出来,不知道是哪一个大佬写的,他没有署名, 到时候大家可以自己看,我参考的就是这个。然后接下来我们进行一个 wife 的 防护,这是 lucky 的 作者古大洋严选的啊,他在群里说的,他说这样使用的话就能防止非牛目前这种路径穿越攻击,这 wife 在 这 我已经创建好了呀,跟大家说一下吧。就是这边你先写个名称,其他的都是默认的,然后添加一个规则,这个备注随便填写,然后选择这个核心规则级, 然后要选择九零一九三零九四九,然后修改时域就可以了。然后我们还是回到 web 服务这边,还是右键编辑,把这个选上,然后应用到所有子规则,确定,然后修改,我们去子规则看一下, 你看这边已经被选上五大洋精选了啊。好的,设置到这里就可以了。然后最后再说一遍,没有绝对的安全系统, stan 是 很类似公网,如果你配置了 cf 重定向,那就和公网几乎没啥区别。 我目前在使用的是 e d t r, 之前也发过教程,相对来说要比 stan 安全一些,但是需要保证客户端一直在线,看你是要方便还是要安全了。好的,我们下期视频再见。

576样样松s