pyinstaller能反编译吗

喂,嗯,大家好啊,嗯,我是 user spider, 今天呢我想给大家介绍一下,就是关于 python 的 编代码反翻译啊,我们都知道对于那种 exe 文件啊, 打包下来的话,我们都害怕别人拿到我们的原码,对吧?然后呢这里我就想给大家展示一下,就是如何拿到别人的原码,以及如何反翻译。我们可以看到,首先我们用到的第一个工具就是这个, 我们这里用一个就用我写的这个智慧树来测试一下吧,然后这个工具我可以给大家先看一下, 然后这个工具呢,我也是用 python 写的,然后作用呢?大家抖抖抖抖,好吧,可以看到这里是需要记录账号的,所以说如果别人拿到了你的原码是不是就可以,对吧? ok, 我 们在第一步呢,作为一个专业的逆向者,对吧?你要先使用一个工具,直接可以来测试一下,这里我已经拉进去了,我们再拉一下,可以看到我们这里很轻松,就知道它是用 python 打包,并且是用的 pyinstal, ok, 这个 ps 多了,他安全性的话不是很强,所以说我们这里来尝试一下获得能不能获得他的原码。兄弟们我们打开逆向工具,然后把这个复制一下, 然后打开这个工具粘贴到这里,然后我们看一下啊,然后兄弟们把这个工具下下来之后,就按照这个命令运行一下, 对吧?这工具还是很强大的,只要你会用工具拿这些东西,对吧? 你可以看到它很轻松很快啊,很快就已经解完了。然后这里我们就有原码,这里我们看一下啊,这里我们拿的是 p y c 代码,然后这一个是很可疑的啊,兄弟们,这一个的命名是非常有规律的,你看这几个都是 p y i 开头的,我们重点就看这一个, 这个怎么看的话,大家就自己凭经验好吗?凭经验,然后我们现在拿到了他的 p y c 代码,拿到 p y c 代码之后,我们下一步需要什么呢?我们需要拿到他的 p y 代码,对吧?我们需要拿到 p y 代码就用什么,就用 p y c d c 这个工具呢?是一个本地工具,它相对而言的话可能会更加安全。 嗯,但是它准确率呢,不是特别高,所以说这里我推荐用一个在线工具,这个在线工具我测试的话是比较好用的,我们这里打开一下,这个可能有点慢,看一下,我是不是没开梯子啊?我没开梯子,看一下重新加载一下, 很慢啊,这样吧,我从我把它粘贴复制一下,然后在这个里面打开一下。 ok, 成功进来了。现在我们把这个文件上传上去看一下,看一下能不能获得,能不能获得圆满, 嗯,没拖过去,重新来看一下能不能获得圆满。兄弟们, 还在加载,可以看到这里也是成功的解析出来,我们直接抠皮下来,然后呢?然后放在 对吧?放在 p y x 里面看一下,我们随便打开一个文件夹复制一下, ok, 我 们来看一下,可以看到这里的代码是非常非常的工整的,非常非常工整,那我们来直接的,怎么说呢?直接来运行一下,好吧, 运行一下看能不能跑,对吧?你光是看着没用,还要看一下能不能跑,对吧?兄弟们,这里也是成功的拿到这个,对吧?成功的启动了,这样你的代码就是别人的了, 对吧?一点都不安全,所以说呢,反变异这一块其实是很简单,所以说我们现在要了解一下怎么反反变异呢?我们知道拍摄常用的打包无非就是 pine installer, 对 吧?还有 pamer, 还有一个 nutica, 其实这个 pamer 也是基于 pine installer 打包的这个拍音,他们拍基于 pine installer 打包有一个很很好的地方,就是它打包速度非常快啊,但是它的性能, 但它安全性可能就没有了。那这个 piam 呢,它安全性可以,但是它有一个致命的缺点,就是它对单个文件会有限制,它对单个文件有三十二 kb 的 限制,所以说可能需要分模块打包,这一点的话,对兄弟们可能不太友好, 但是他的打包速度也很快,并且他也是免费的,当然有付费版啊,这里付费版我们先不瞒看嘛,那还有一个呢,就是牛蹄砍,他呢是把拍摄打包成 c 字零,这个呢是最安全的,但是呢,相对而言他打包速度有一是非常非常慢的, 然后呢,这里我们就演示一下,用这个拍阿文来打包,看一下能不能,对吧?能不能反变异成功, 我们这里就打开一个终端,我这里已经提前打开好了,然后我们就用这个以前做过的一个按钮,这里分两步,一定要分两步啊,兄弟们,他这个分一步的话,他找不到模块,这里一定要分两步, 第一个指令输完之后就输这个第二个指令,然后呢需要这个指令的朋友直接在后台私我啊,私我,直接直接发,直接发这个文档都直接发的,这没有什么,那他打包的时候呢,我们就也别闲着,我们来看一下,好吗? 的 p y installer 来看一下这个,这个 p y m, 它是一个很主流的商业方案,但是呢,它就有一个很大的区别,就是要收费,你知道吧?收费这个东西不好, 然后一个 python, 这个有个 k 函数加密,其实也不太好用啊,因为这里可以看一下,其实对于专业的逆向者来说是能够直接抓取到的,所以说我的建议是呢,如果你文件较小的话就用 python, 如果文件较大呢,对吧?我们就用 lyft 卡 这个东西呢,虽然打包慢一点,但是安全啊,兄弟们,安全才是最重要的,你的你,你的劳动成果都被别人窃取了,对吧?然后呢,我看一下这里打包完了没有啊?还没有打包完,这个速度的话,其实 再等一下吧,再等一下吧,然后兄弟们再说一下,打包的时候就是你的那个,因为配音多了,他打包的时候会把你的所有环境代码都给打包进去。我的建议是呢,大家用康达对吧?用康达来管理环境,用这个东西啊,这个东西管理环境是很舒服的, 看看,我这里是有很多打包的环境的,我会专门用一个环境来打包,就不会用那种, 对吧?把那些无关无关紧要的模块打包进去。好,这里也是打包完了,我们来看一下他能不能重新的反变异,主要是看他能不能反变异啊,通过工具反变异,这里我们就不说那些专业的,专业的事我们也没有精力搞。这里有个 test, 我 们打开看一下 test, ok, 这里有一个原码,我们把这个原码给复制一下吧,然后打开我们原来的那个工具, 回到上一层,然后这里粘贴一下, ok, 粘贴完了,然后我们继续用刚才那个代码跑一下,对吧?跑一下,看看能不能跑起来。 p y, 这里按 tab 键可以补全啊。兄弟们啊,这里不是柚子说错了,这里是切切的历史, 嗯,这里是成功的,已经把这个拿下来了。 pvc 拿下来, pvc 拿下来,不急啊,我们还要看最能不能拿到最终的原码,对吧?我们往下滑一下,哪一个?你觉得哪一个是我们需要的?我们找一下。这个不是吧?这个也不是吧?有吗?兄弟们, 这个一点 p y c 是 吧?这个是吧?这一看就是我们需要的,为什么?因为它的这个命名很规范,最规范的那一个一般就是你就找不同嘛,找和那个最不同的。我们把这个拉进去看一下呢,我们先返回一下上级, 然后,哎,点错了, 把这个拿进去看一下,看一下能不能拿到。嗯,他说你直接报错了,直接报错了是弄不了的,是发不了的,其实再试一下, 再试一下,看看能不能,能不能接。这里有两个啊,这里有两个,我们拿错了。我说呢,拿一个,拿一个,刚才拿错了, 看一下能不能。大家可以看到兄弟们,这里得到的是什么?这是什么东西?兄弟们,这个东西能运行吗?我们拿到本地来试一下。我们拿到本地来试一下。这个东西能运行吗?兄弟们,他,他能运行吗?他这个东西真的能运行吗?运行一下 直接报错了,兄弟们,直接 low mod 了,所以说这个东西还是可以的啊,兄弟们,用的话还是打包速度很快,就只有一个缺点,那就是 对长度有限制,单个模块有限制。然后呢,最后我再介绍一下这个 mutit 卡, mutit 卡它是相对而言是最安全的,就是它是免费里面最安全的, 它可以直接把拍成翻译成 ted 加调用本地解释器,对吧?什么什么二进字文件。最后一来打包到一起,它有个优势啊,就打包后的体积非常非常小,有多小的?兄弟们,我给大家展示一下啊。 然后这里代码呢?逆向性能更好,无长度限制,什么免全免费,但是有一个缺点,就是打包慢,然后看一下这个体积啊,我们看一下原来这个我原来打包的一个智慧树的代码,我们看一下 g s 里面 有一个智慧树的,让兄弟们看一下。这里有一个这个智慧树的,我们看一下它有多大,嗯,看一下吧,这里有多大?十七对吧?那十七 m b 对 吧?我们再看一下,我们看一下桌面,桌面上的这一个有多大? 七十八,兄弟们,这个大小不言而喻了,好吧,不言而喻了。然后这里的话同样也是展示一下这个工具能不能反变异啊,能不能反变异才是最重要的嘛。 然后又是打开这个复制一下,放在这个工具里面来测试一下,然后照样的打开这个命令行,对吧?不是这一个, 这一个,嗯,一样的,这里不是这个啊,这是什么维码?哦,对,这个看直接一入啊,直接报错了,直接报错了,兄弟们, 直接就粉变异不了,为什么?因为它需要用专业的工具, idea 那 种专业的东西来印上了,那的难度就非常非常大了啊。兄弟们, 那就要用这些东西了,这些东西就不是我们研究的,对吧?我们只是一个写拍摄的。好了,兄弟们,今天翻译和反翻译就讲到这里了,然后需要这些文档的直接后台私我,好吧,然后如果哪里讲的不好,还请各位大佬们轻点喷。好吧, ok, 再见。拜拜。

粉丝538获赞3115

相关视频

00:16查看AI文稿AI文稿

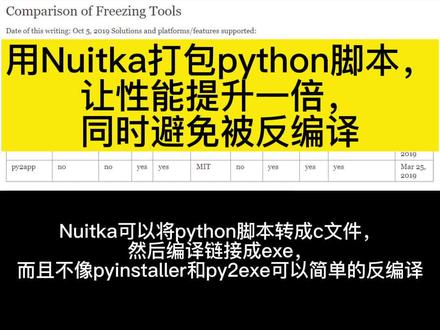

00:16查看AI文稿AI文稿用 muta 打包拍摄 and 脚本,让性能提升一倍,同时避免变反变异。一,安装 mutaka 二,下载安装 mink 为 w 六四三 nute 生成的 exc, 打开界面速度快了不少。

1697龙哥紫貂智能 01:29查看AI文稿AI文稿

01:29查看AI文稿AI文稿不想把自己写的拍摄原码暴露给对方该怎么办?我们一起来看一下案例。程序一共三个文件, vivo 是入口文件,其他两个是自定义模块, 这两个模块不想开源怎么办呢?首先把他们的后缀名改为 pic, 然后编写一个萨塔脚本,用来打包编译自定义模块。 运行脚本运行完成, 看看生成了什么?生成了新文件、骚文件以及 beaut 文件加下的中间 产物。打开生成的文件看看,这个是转换后的新文件,送文件是二进制文件,没有可读性,从而达到了隐藏原码的作用。 只留搜文件,其他都可以删除。 运行程序看看,看看是否能正常运行, 程序运行正常,所以这样就真的没有办法反编映出原码了吗?

2392梦想技术宅 02:2930翻身AI

02:2930翻身AI 02:26查看AI文稿AI文稿

02:26查看AI文稿AI文稿这是你的源码,一般情况下需要搭配解释器去运行,但是这样你的代码容易被窃取,于是你想到了利用混淆代码的方法去解决。 但是代码不能在其它没有解释器的环境下运行,于是你想到将解释器与源码打包成一个压缩包,并用预设的解释器导入到内存中执行。 那么恭喜你,你发明了混淆加翻译的打包过程。那如果我们想要获取到关键数据,又该如何操作呢? 根据刚才的讲解,想必大家一定有了初步逆向的思路了,没错,就是利用工具从这个可执行程序中提取压缩包数据,再从压缩包内提取到我们需要的混淆代码并解密。 可是解包后我们得到的还是混淆代码。聪明的你想到一定有一种工具可以反混淆出原码,没错,这个工具就是弯小。利用弯收 it 我 们就能找到我们需要的内容,例如我们需要的 flag 或加密时使用的密钥。 思路讲解完,让我们上实战去逆向一个翻译后的文件。准备文件,在视频结尾要的自取解压压缩包后,你会看到这四个文件,打开命令行并执行命令。 打开这个文件夹,在命令行中输入这两条命令。 在执行命令的目录下会有一个 python 文件,打开后就是我们需要的 python 代码,但是我们要注意,这个代码不能直接执行这个代码,只能了解运行逻辑,这个代码只能读取关键语句。 最终我们拿到了我们所需要的内容,并与其他逆向工具结合后,成功的制作了针对于这个项目的补丁,这就是本章的全部内容,感谢观看!

88敦吕 01:10查看AI文稿AI文稿

01:10查看AI文稿AI文稿想保护你的拍摄代码不被泄露,一个实用的方法就是将它转化成 c 代码,并编一层动态库,这样别人可以调你的功能,却看不到你的原始代码。 具体怎么做呢?只需要三步。第一步,准备拍摄模块,将你的核心代码写在一个点 pyx 文件中, 这是 c 编程的扩展文件。比如说你的模块叫 my model, 那 就保存为 my model, 点 pyx。 第二步, 边写边 e 配置文件,创建一个 set up 点 py 文件,内容如上,记得把模块名换成自己的。第三步, 编辑生成动态库,在终端中运行这个命令,这会将你的点 pyx 文件先转化成 c 代码,再编辑成动态库。完成之后,你就可以把生成的动态库文件提供给他人使用。 别人如何调用呢?他们只需要将动态库文件放在项目目录中,像导入普通拍摄模块一样,就可以正常调用里面的功能了,整个过程不需要看到你的原代码。

1856猪猪猪序员 02:35查看AI文稿AI文稿

02:35查看AI文稿AI文稿如何把拍摄文件打包成一个 ex1 应用程序,这样在别人没有安装拍摄环境的情况下,也能运行出你用拍摄代码写的小程序了。这里呢,我们要用到拍摄的一个模块, 首先我们需要安装这个模块,同时按住键盘温加 r, 在这里输入 cmd, 然后点击确定,在这里呢用 pip 指令进行安装就可以了。 这个模块的名字叫 py, 然后按下回车,他就会进行安装。我这里呢已经安装好了,就不进行安装了,直接点击关闭,等待安装完成之后。第二件事十, 我们要打包哪个拍摄脚本文件呢?假设我要打包这个, 那我们就需要找到这个文件的所在地,右键在文件资源管理器中显示,然后呢在我们的上方这里输入 cmd, 然后按下回车,在这里呢再输入我们的打包指令就可以了。那打包指令呢,就是那个模块的名字 py, 然后杠 f 后面连接的是我们要打爆的那个文件的名字, 为了以防万一呢,我一般都是从命名的方式去复制他的名字 布置,然后粘贴, 然后按下回车,他就会进行打包了。那么他打包之后会放在哪里呢?其实在他同目录下会生成一个 dist 文件,我们双击打开,这时候还没有的, 那等一会他打包完了之后呢,会统一放在这里。 好,其实这里呢就出现了一个 ex1 应用程序了,这里也提示我们打包完成了,我们直接双击他就可以运行了, 这样就很方便的可以把我们写的小功能分享给其他人了。

3380OnInit 02:02查看AI文稿AI文稿

02:02查看AI文稿AI文稿pyingstoner, 它是一个非常好用的打包工具,它能够将我们的拍摄文件转换成可执行文件,这样我们在使用起来就更加的方便了。好,我们来看一下已经打包好的这个文件是什么样的,这里呢我们输入对应的这个字段编号,然后它就会生成它的词名图, 然后这里我输入二啊,然后就生成了内资源图啊,我们点击看一下。 好,这样使用起来就非常的方便了,那我们看一下他的具体打包过程是怎么样的。 首先呢我们要在我们的这个目标文件夹里面啊,比如说我的这个目标文件夹找到以后,这里是一些需要配置的文件,比如说 pr e chart。 好,然后我们一般选择在 nicoda pro p t 里面,这里面打包的话,我们生成 这个可执行文件,他的内存会更小。好,首先呢我们要把路径转为我们的目标文件夹下, 这个时候我们输入命令 py instone, 然后一杠一个大写的 f 表示配置的文件夹,然后杠 i, 然后就代表我们的 图标文件,然后最后输入我们的拍摄文件回车就可以了。

猜你喜欢

- 18.4万公子壹•🅴