智嵌云组态哪个是输入框

粉丝4.7万获赞3293

相关视频

02:31两分钟带你精通OpenClaw三层嵌套架构 #AIAgent #OpenClaw #AI科普 #大模型 #编程 #趣味解读 #LLM #源码解析 #前沿科技 #部署 @抖音创作小助手 @DOU+小助手查看AI文稿AI文稿

02:31两分钟带你精通OpenClaw三层嵌套架构 #AIAgent #OpenClaw #AI科普 #大模型 #编程 #趣味解读 #LLM #源码解析 #前沿科技 #部署 @抖音创作小助手 @DOU+小助手查看AI文稿AI文稿两分钟带你搞懂 openclaw 最核心的 a 阵架构。 openclaw 的 核心设计理念只有一个词,关注点分离。他用一套三层嵌套架构,把局调度、单次交互、流逝执行彻底解。偶听起来有点抽象,别急,我用一个你绝对听得懂的类比。想象一下,你经营着一家高档餐厅,外层循环 round ts 就是 餐厅经理, 他不亲自下厨,但要盯着全场,确保每桌客人的满汉全席能上齐。中层循环 attempt ts 是 领班厨师, 他接到经理的指令后,负责尝试做出一道菜,指挥帮厨拿调料。内层循环 subscribe ts 是 传菜员,菜还没出锅,他就实时播报锅气升起了,正在摆盘,让客人消除等待的焦虑。明白了这三个角色,三层架构就懂了一半。 首先看外层 run ts 系统的总指挥,他不关心单次 l l m 调用的细节,他只关心两件事,排队和兜底。排队用的是双重对列化机制,三慎对列,确保同一个用户的消息按顺序处理,不会上下文错乱。 局队列控制整体并发,防止 api 被限流打爆。高底用的是五级渐进式容错,出错时系统会从轻到重依次尝试压缩上下文长度、截断工具返回的溶于数据, 切换不同的 api key, 关闭复杂的推理链。最后才是切换备用模型,而且重试时会加上随机抖动的指数退币,避免大量请求。同时重试引发的警群效应。接下来是中层 attempt dps 一 线执行官,他负责单次 llm 交互的完整生命周期。 从构建 prompt 到调用模型,再到处理响应,这一层最精妙的设计是六个 plug in home 钩子点,就像领班厨师在做菜的每个关键步骤都留了插手的机会。通过这些钩子,开发者可以在不改动核心代码的情况下灵活定制任何行为。最后是内层 subscribe ps 感知层,它 在 l l m 流逝返回的过程中运行,解决两个核心问题,第一,并行工具调用,借鉴 l l m compiler 的 依赖关系,构建一个 d a g 有 效无环图, 比如同时搜索两个关键词,它们互不依赖就会并发,执行效率翻倍。第二, thinking 标签解析,流势传输时, think 标签可能被切成好几段发过来怎么办?内层用了一个四状态机, normal 正常输出, pending tag 检测到标签起始符, in thinking 正在处理推理内容, pending close 检测到标签结束符,这样就能把思考过程和最终回答在物理上隔离,用户体验更清爽。 回顾一下 openclaw 三层架构的精妙之处,关注点分离圆,认知与执行分离、同步与异步分离,业务与智力分离。仿生学设计,完美映射人类感知、思考、行动的直觉。高可扩展性,通过 plug in hook 机制,让定制变得简单,这就是 openclaw 用软件工程的优雅驯服 ai agent 的 复杂。

68琦观智界 10:09查看AI文稿AI文稿

10:09查看AI文稿AI文稿想系统学渗透,从零到能独立挖漏洞?大家好,这里是智榜样网络安全九天渗透系列,从零基础到实战全程带你手把手跟练!第八集,一键工具使用, 从打开电脑开始!嗨,大家好,我是一诺老师。上一节课呢,我们借助了 m s f 框架,成功的复现了永恒之蓝漏洞,拿下了目标主机的系统权限。那这节课呢,我们就把视角拉回到更贴近实战的外部后渗透场景, 毕竟在真实的生活当中啊,通过文件上传、 sql 等等的漏洞来初步控制服务器是更常见的起点。像很多时候呢,我们通过文件上传等漏洞成功的将恶意脚本文件传入到目标服务器之后,就会面临一个新的问题,这是我下一步应该怎么做? 我要如何才能够高效直观的管理和控制这一台已经被初步控制的外部主机呢?要如何才能够实现文件读写、命令执行、数据窃取等等的一个核心操作呢?那这一些呢,正是咱们本节课要解决的一个核心问题。那今天呢,我将要为大家来介绍一款后渗透阶段的神器 e 键,教大家通过简短的一句话,木马悄悄的在服务器上一键连接上目标主机, 这样呢,就可以轻松实现对目标主机的一个文件管理、命令执行、数据库操作等等的全套控制功能啦。好,说到这里,有些同学可能想问啊,这一句话木马到底是什么呢? 简单来说,它就是一段极其精简的恶意代码,是可以植入到外部服务器当中的,不会轻易被发现,同时它也会成为我们后续远程操作的专属通道, 而 e 键呢,就是专门对接这个通道的管理工具,它不用写任何一行代码,全图形化操作,所以即使你是个新手,也能够快速的去上手实操,它可以说是我们外部渗透当中管理目标主机的一个刚需利器。 那接下来呢,我们就从一句话木马的原理到 e 键的实战操作,带大家来一步一步解锁外部后渗透的核心技巧。 课程开始之前呢,先郑重声明一下,本节课所有操作都是在本地授权的文件上传测试靶场的环境当中进行的,目标主机呢,是自身可控的虚拟机,单纯的就是用来学习以件公制的使用方法和一句话,木马的工作原理。 网络安全技术呢,必须要在合法授权范围内去使用的,严禁对未授权的网站或者是服务器上传恶意文件或者是进行控制操作,大家要知道违规行为是要自行去承担相应的法律责任的。好, 那么我们今天需要用到的操作环境和实战场景是什么呢?首先来看一下我们这个测试靶场,我们会用到之前的文件上传漏洞的靶场, 这个访问地址呢,你就用你的靶场所在的虚拟机 ip 地址就可以了。靶场的基础文件上传测试模块是支持无限制上传文件的,那么通过这一个模块呢,就更方便我们去上传一句话木马了, 接下来的核心工具就是需要我们提前下载并且安装好已建这个工具,这是我们连接和管理目标主机的核心工具啊,我们今天的实战场景呢,就是来模拟外部渗透当中 攻击者通过网站的文件上传漏洞,上传一句话木马之后,通过已建这个工具来连接木马,进而实现对目标外部主机的文件管理,命令执行等等的一个控制操作的完整流程。 好的,那我们现在的环境和准备工作都已经到位之后呢,我们就直接进入实战环节。首先我们要来制作一下本次核心的一个 php 文件,也就是我们刚刚说的那个一句话木马文件, 你可以先把这个红色的这个代码给它复制,然后在我们的桌面上呢,右击来新建一个文本文档,把它取名为 shell, 当然你也可以取名为其他的名字都没有关系。然后再把刚刚复制的那一段代码给它粘贴进来, 我们看到这一段代码里面的这个 pass 呢,它是我们的专属连接密码,后续我们使用已键来连接目标服务器的时候,就必须要填这个密码才能够连接成功了。 当然大家也可以根据自己的习惯去修改,比如说你把这个地方改成一二三四五六或者是 word 都是可以的,只要你能够记得住就可以。好内容放进来之后呢,我们按住 ctrl s 给它保存,最后记得把这个文件的后缀名给它改成点 php, 这样呢,我们一句话木马文件就已经制作完成了。 接着呢,我们还需要把这个木马文件给他上传到靶场,这个才是我们建立连接的关键。好,现在来打开浏览器,在网址这里输入靶场地址,回车 进入到靶场的测试主页面之后呢,我们找到这个基础文件上传测试这个模块,然后点选择文件这个按钮,把我们刚刚新建的这个一句话木马文件给他上传上来, 选择好之后点上传文件好,上传成功之后呢,我们在这个页面可以看到我们刚刚上传的那一个文件名,文件的大小,文件类型,最重要的是我们还可以看到实际的访问地址,那我们现在可以点击这个访问地址, 如果说你点击访问地址之后这个页面呢没有四零四错误,那么就说明我们的木马文件已经成功的上传到了服务器了,同时呢我们也可以看到这个 u i l 里面也有了我们这个木马文件的名字。好,那现在我们这个木马文件上传成功之后呢,我们就可以使用已键工具来连接它, 这个时候我们来打开已键工具,在这个文件夹里面双击这个点 exe 应用程序双击打开它。 好,进入主界面之后呢,我们右键点击添加数据,然后再弹出的这个链接配置窗口呢,我们把刚刚的这个链接给他复制粘贴进来,这个呢就是我们刚才拔场返回的木马文件的完整访问地址, 那这个密码呢?就是我们刚刚创建的那个一句话木马文件当中设置的那个密码 pass, 它是要必须和我们木马代码中的密码保持一致,否则无法连接成功的,大家记得那么连接类型呢?就直接选择 php 默认的就好了,因为我们的木马文件就是 php 文件类型嘛。 好,大家再次检查一下这三个信息填写无物之后呢,我们就点测试连接好,你看到这个地方如果弹出了连接成功, 就说明已键已经通过服务器上的一句话,木马成功的和目标靶机建立了远程连接通道。然后我们再点击这个添加按钮,就可以把这一条连接保存到我们的数据管理列表当中了。 那这个时候呢,你可以看到我们这个列表当中它是新增了一条目标主机的连接记录,那到这里呢,我们的已键和我们的目标服务器的连接就全部配置完成了。 接下来呢,我们就可以通过引荐这个工具来全面的管理我们这个目标外部主机啦。好,我们可以来看一下可以有哪些操作。首先我们可以双击这个数据管理列表中的这一个连接记录, 然后进入目标的文件管理界面,这个地方呢会显示服务器的一个目录结构和文件信息,我们可以看到这里我刚刚上传了这个笑点 php 文件以及之前测试使用的这个 php in for 这个文件。接着呢,我们可以在任意的一个目录右击,然后点击在此处打开终端, 这样就可以调出我们目标主机的一个命令行页面了。然后我们在终端可以输入一些系统命令来进行测试,比如说我这个时候输入沪 a m i, 然后再加上一个 o 回车,我就可以查看当前操控的服务器用户名以及所属用户组,还有他们全部的权限信息等等的一些内容了。 这里大家要知道能够成功的执行这一条命令,就能够充分的证明我们已经拿到了目标主机的系统命令执行权限,可以在服务器上自由的执行,各类系统命令权限完全都是生效的, ok, 除此之外呢,已键还支持文件上传和下载,编辑文件、修改文件权限,查看任务列表等等等等的一些功能,大家都可以自行去探索的,这样呢,我们就可以轻松的实现对目标外部主机的一个全面管理了。最后我们再来简单总结一下今天的内容啊,今天呢,我们是系统的学习了已键工具的使用方法, 完整的走完了从制作一句话木马,到上传服务器,再到引线建立连接,最后来管理目标主机这一个全流程,那这些呢,也是真实的渗透测试场景当中,通过文件上传漏洞拿下外部服务器之后,最经典最常用的一个完整的操作思路了。 那还有几个核心知识点大家要记牢啊,一句话,木马的一个核心逻辑呢,是通过简单的代码来开放控制入口, 在我们这一句简单的木马代码当中呢,括号里面的这一个呢,它是主要来接收我们传入的密码的,而这个函数呢,它就是帮我们执行后续的所有操作命令的。前面的这个艾特符号呢,它是可以屏蔽代码的报错信息,让我们这个入口更隐蔽, 整体呢,就相当于是给目标服务器装了一道只有我们知道密码的门,外人都发现不了,只有我们能够凭借着密码去进入。 第二个就是已建这个工具的核心作用啊,是可视化管理后门,它可以帮我们快速建立一句话,木马连接,把复杂的命令执行和文件操作变成图形化的点击操作,就能够很大程度的降低后渗透阶段的一个管理难度。 最后呢,大家要知道,整个流程的关键呢,是要能够成功的上传这个木马文件,并且这个连接参数,比如说我们的连接密码, url, 还有这个连接类型等等的参数,必须要跟我们前面的这个木马文件配置是一致的,否则也没有办法成功的建立连接,这是所有操作能够成功的核心前提啊。 好,那最后呢,再给大家补充一个核心认知啊,在外包后渗透场景当中呢,成功上传木马,它其实只是拿下服务器的第一步, 真正的关键是能够像今天这样,通过已建这一类工具,高效的直观的管理目标主机,能够实现文件读写、命令执行、数据查看等等的一系列的操作。 另外在真实的外部深度场景当中呢,一句话,木马和已建的组合应用也很广泛。对于深度测试工程师来说呢,只要能够通过文件上传,代码注入等等漏洞来上传已建木马,就可以使用已建快速去接管目标外部主机,然后就可以进一步的提升权限或者是横向移动。 实际的测试当中呢,还会对一句话,木马进行编码加密等等的操作,避免它被杀毒软件或者是 waft 检测拦截。 那么对于企业管理人员来说呢,想要防御这一类的攻击,就必须要严格限制文件上传的类型和权限,禁止上传 p h p a s p 等等的一个可执行脚本文件,并且对上传的文件要进行重命名、恶意内容扫描等等的一些操作,避免文件被执行。 好,今天呢,我们就是搞定了一键工具的使用和一句话木马的实战应用。那么下一节课我们就将要进入深度测试的收尾环节了,也是职业安全工程师的核心功能之一,我们来学习一下如何书写专业的深度测试报告。 好的,今天这节课呢,我们就从木马制作到主机管理,给它拆解的明明白白。

03:22查看AI文稿AI文稿

03:22查看AI文稿AI文稿上一期咱们聊了怎么选大模型,今天咱们就好好掰扯掰扯这个最费钱,也最容易引发家庭矛盾的话题。大模型硬件怎么选? 有人说几百块的洋挖机就能跑,有人又说不上几万块的顶级卡根本没法用。其实你仔细往下看,会发现,这两波人都没撒谎。为什么呢?因为大模型的硬件门槛核心根本不是单纯的贵不贵,而是取决于你到底要用它来干嘛。它主要看三个维度,你跑的模型参数有多大, 你用的计算精度要求是什么?还有你具体要做什么任务,今天我就把这些底层逻辑给你拆解清楚,你就能明白为啥有的模型能用洋垃圾搞定,有的却必须上顶级配置。你有没有想过,好几年前的特斯拉 v 一 百显卡,性能明明远不如现在的四千零九十,怎么到二零二六年还能接着用? 好多人觉得电子产品不都是买新不买旧吗?这里面其实藏着一个你可能不知道的技术。底层逻辑常温本推理的核心,不是看你显卡瞬间能爆发多大的算力,而是看它能不能把显存占用控制好。 啥是推理过程?就是模型逐个 token 生成内容,你输入一个问题,模型一个字一个字的往外蹦。这个过程单次计算量其实不大,不需要显卡一下子把所有算力都拉满。再加上到二零二六年,主流的大模型,无论是 m o e 架构还是 linear 架构,都做了特别多的优化,不像以前那样疯狂压榨显卡的算力和显存了。 所以啊,如果你只是想跑个上下文推理,对生成速度要求不是那种必须秒出的话,像 v 一 零零反而能靠着他的显存优势继续发挥余热,真就是老兵不死。但你要是想玩纹身视频,那老卡就彻底卸载了,哪怕只是生成一个十秒的短视频,老显卡几乎都没法流畅运行,这到底是为啥呢? 首先,计算量级完全不是一个级别的。你想啊,纹身图只需要生成一张图片,而视频是一针一针连起来对竹针生成,还要保证针与针之间的连贯性,这个瞬时算率需求是纹身图的几十倍甚至上百倍。其次,核心技术也不支持,现在的纹身视频模型特别依赖光线追踪和针尖融合技术,这些技术都是近几年才成熟起来的 老旧显卡根本没有对应的硬件核心优化,你强行让他跑出来的视频,要么是帧断裂,画面一卡一卡的,要么是模糊不清,细节全没了,再不然就是色彩失真,跟加了个奇怪的滤镜似的,根本没法看。 所以啊,如果你要做视频生成,多模态融合,或者是做那种高并发的业务,那就必须得上高算力大显存的多卡系统方案。说了这么多,可能你还是想问有没有直接能抄作业的配置方案。别急,我给你准备了两套,你照着来就行。 第一套是入门级的洋垃圾方案,预算五千元以内的搞定,适合个人用户。比如你只是想体验体验 ai, 跑个推理,写个代码,或者平时生成几张图片玩。 cpu 方面选爱奇八七零零 k 或者 e 三二六六六 v 三起步就行。显卡的话可以考虑特斯拉 v 一 零零十六 g 或者 rtx 三零六零十二 g, 内存至少要三十二 g d d r 四,别省这个钱。内存小了,模型跑起来容易卡顿,体验感会很差。这套配置能用极低的投入让你体验到 ai 的 魅力。 第二套是企业级专业方案,预算大概在三万到四万以上,适合专业工作室或者需要二十四小时高强度作业的企业。 企业用户最在乎的是什么?是稳定性。如果机器因为配置不够中途撂挑子,损失的可不仅仅是那点设备钱,更是整个业务的进度,耽误的可是真金白银。所以这类需求建议直接上高性能整机,支持多卡兼容和大容量内存。 最后我想说,其实没有最好的设备争论哪款显卡更好,哪套配置更强,其实意义不大,核心还是看你要解决什么问题。 如果你只是好奇,想体验一下 ai, 那 完全可以先从低成本的洋垃圾方案试水,感受一下 ai 到底能帮你做什么。如果你有明确的生产需求, 比如要用 ai 来赚钱,那最好一步到位。记住啊,技术的价值从来不是追求高端,而是解决问题,理性选型,按需部署,别花大价钱买了一堆昂贵的显卡,最后却因为用不上,只能用来盖泡面,那就太可惜了。

20琦观智界 00:37查看AI文稿AI文稿

00:37查看AI文稿AI文稿学任何单片机,第一步都是 i o 口, i o 口就是芯片和外部世界沟通的接口。简单理解,输出是控制灯、亮电机、转继电器、吸合,输入是检测按键、传感器、信号、电瓶状态。英广的 i o 口配置很简单, 可以设置输入、输出、上拉等模式,大部分 i o 都能兼容常用电压。新手最常用的点亮一个 led, 检测一个按键就是 i o。 最经典的入门程序。下期讲 p w m 到底有什么用?

00:31

00:31 02:08查看AI文稿AI文稿

02:08查看AI文稿AI文稿我的二三年历史高考复分是九十八分,对应二三年的历史裸分是九十五,那么历史只扣五分的卷子是怎么做到的?每一门课的学习啊,都是有效的输入和有效的输出,放在历史当然也是一样。那么今天我们就不讲虚的,把我压箱底的听课方法和做题思路一次性的讲给大家听。先说输入吧, 很多人觉得一轮复习之后的习题课非常无聊,讲到自己会的题,那么就干脆不听了,这完全是大错特错。如果说这道题你做对了,你可以借助这一段的时间去整理一下自己的这些笔记, 把这五本书的知识点给他打通衔接起来,提高单位时间的利用率。老师在上面讲,你在下面复习,知识点也更加听得进去一点。如果做错了呢?那你就别只听正确答案,你要去听听看老师的思路,或者说你手上有教辅书,答案解析的思路是怎么样的,把你脑回路哪里断了,你 错误的那个点,给他用红笔批注在题目旁边,或者说自己的笔记本里,这才是有效的钉正。那么关于笔记的话,我的大部分笔记呢,都是直接记在书本上的,你千万别搞形式主义,笔记可不是手账,红笔、黑笔、蓝笔三个颜色就足够了。第二次复习,回过头来去看这个笔记本呢,那你就可以去用荧光笔, 边强调重点边复习,你可以把零碎的知识点通过,像什么时间啊,地点啊,呃,起因结果,像这些部分,你给他搭积木一样搭起来,立足教材。背书的时候呢,你对着书本上的框架,比如说目录去进行背诵,同时呢,翻翻其他几本书,去联想一下有没有相关的知识点。 如果说你找不到啊,那你就可以用学业 a, 或者说经典书里这两本是我们当时在用的。呃,复习教辅书,对应章节的专题复习 习,我的建议呢是,你千万不要直接去看教辅复习,你自己翻的话,会对书本上在哪一个位置会更加的熟悉一点,记忆会更深刻。我初高中背历史呢,你说一个知识点,我拿起书一两秒我就能翻的到得熟练到这种程度吧。选择题呢,你要显性做题,圈出时空主体角度, 记住啊,绝对化的表述,像什么彻底完全,这一般都是错的,越揭露越本质的越对。大题呢,你要学会缩句。什么叫缩句?就是把材料里的关键词和课本里的术语给它拼在一起, 用最简短的短句写出来。多角度分点答,千万不要一个角度车轱辘话来回说,那这样的话可能就只有一两分了。历史这门课,输入靠体系,输出靠逻辑。评论区有不懂的欢迎随时问我,大家加油!

1.7万智墩墩想学习 01:35查看AI文稿AI文稿

01:35查看AI文稿AI文稿没有想到都跑手机的朋友们,恭喜你省了三千五,因为就在昨天的时候,支付把它的 autgrm 开圆了,它可以直接机关你的手机屏幕,替你思考点击输入场景,覆盖了五十多个高频的中文 app, 比如说微信、淘宝、抖音、美团这些核心的场景,它都是可以跑的。 我拿它做了两个小测试,有亮点,当然也有吐槽点。首先第一个点外卖,它是真的可以跑通,比如说你想在美团上去下单,然后到加购,下单路径是很顺畅,你会产生一种错觉, 好像手机里面住了一个非常懂你小助手一样。第二,他的一个跨平台笔架是很实用的,我可以让他对比淘宝和京东同款拖鞋,他能够自己搜,自己去对比,最终给出你的一个结论,这就不是什么聊天机器人了,这相当于一个端侧 a 阵的他真真正正的上桌了。更关键的是什么?他居然很克制, 比如说他碰到了支付或者验证码之类的敏感操作呢?它会自动停止让你接管,很聪明,不会约借。但有一点很值得吐槽,就是现在的形态对普通人是不够友好的,你要用电脑通过 a、 d、 b 去控制手机体验,实际上更像是你在电脑面前远程控制着你自己的手机,就很奇怪。大家如果想要试试,可以找我拿下开源地址 和它的一个部署教程。智普啊, autolm 开源,我想说的是,它的价值不是在完美的体验,而是说它释放了三个信号。第一, ai 手机的异件可能要被打下来了, 以后的 ai 体验不一定要靠很贵的硬件,说不定就是靠的一个开源框架加它的一个端侧的能。第二就是大厂的 for a 阵固城河开始变浅了,开发者和极客们可以直接拆改做出来自己的版 本。第三呢,无障碍和轻量自动化领域绝对是要爆了。对于一些操作是很方便的人群来说,语音加 ai 操作就等于手机自由。欢迎大家评论区留下你的想法。

557小袁爱玩AI 00:38查看AI文稿AI文稿

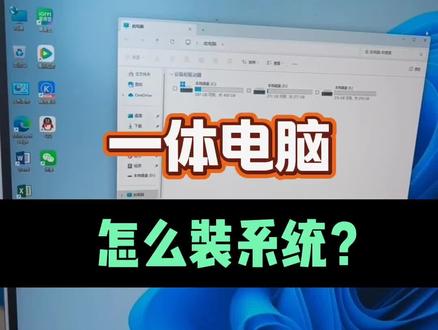

00:38查看AI文稿AI文稿他更新的以后就开不了机了,这个客户反映电脑开不了机,咱们给他看一下,肯定是系统提示他更新的,先开机看一下吧, 有可能是系统崩溃了。就是这个,你这个 b 头 logo 锁打开了,更新之后的话要输入密码才行,他要不记得密码,只能重新装系统。 这个电脑进不了系统,咱们给他进 pe 安装系统,这个电脑没有资料,咱们直接给他重新分区,然后安装镜像文件就可以了。现在系统装好了啊,给你把它更新也关掉了。 小伙伴们,如果笔记本更新过后出现系统问题,咱们可以考虑重新安装系统,平时我们也可以通过软件把更新关掉哦,你学会了吗?记得关注我们哦。

12电脑维修张工 01:04查看AI文稿AI文稿

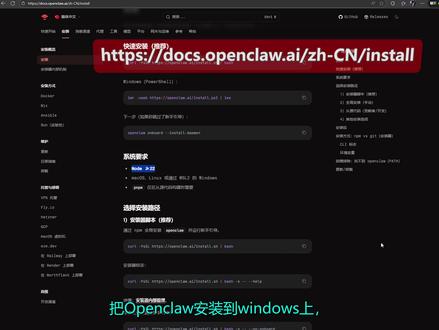

01:04查看AI文稿AI文稿把 openclip 安装到 windows 上其实并不难,首先我们登录这个网站,选择这个版本,下载安装包,并安装在桌面下方搜索框,输入 power shell, 复制这个指令,点击鼠标右键粘贴到 power shell 里,并按回车键运行。安装完后再复制这个指令,点击鼠标右键粘贴到 power shell 里,进行初步配置。我们先配置模型, 大家应该听说养龙虾很费钱吧,我们使用智普的 g l m 四点七 flash 免费养虾。选择 cn 浏览器,登录这个网站,点击右上角的 a p i key, 接着创建 api key 并复制 api key, 回到 power shell, 右键粘贴并按回车键进行确认,然后设置默认模型。我们选择四点七 flash 消息渠道搜索技能,先跳过后面,再配置 hux, 把后面几项都打开,键盘上下键移动,点击空格选中,再按回车键确定。 新建一个窗口,复制这个指令,右键粘贴回车确认。打开网关,再新建一个窗口,复制这个指令,右键粘贴回车确认。打开聊天页面对话框,输入这个可以查看状态,现在就可以通过对话框正常使用。后续我再带你配置消息渠道搜索技能,让你的龙虾更强更好。

30大橘说AI 07:53查看AI文稿AI文稿

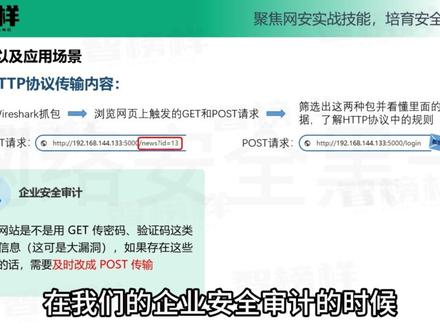

07:53查看AI文稿AI文稿你在搜索栏里面输入的关键词,或者是你在登录框里面输入的账号和密码,它们到底是怎么样传到网站服务器的呢?咱们今天就来拆穿这个秘密。那上一节课呢,咱们是聊了 t c p 三次握手建立连接的过程,它就像是两个人打电话前先这样子喂,在呢在呢, 好嘞,通过这样有来有回的确认连接,那建立连接以后,我们真正要传的内容应该怎么样规规矩矩的发过去呢?这就得靠咱们今天的主角 http 协议了。如果说这个 tcp 协议是修路的, 那我们的 http 就是 开在路上的货车, tcp 协议呢,它是可以让网络建立起来连接, 而我们这一个 http 协议,它就规定了网页中的数据应该怎么去打包,需要符合哪些规则才能够进行传递。那咱们今天就用 will shock 来看一看 http 这辆货车里面到底是装了啥。 此前正如你啊,咱们今天所有的操作都是在本地虚拟机里面去折腾的,千万不要去碰别人的网站。咱们今天用到的装备也很简单,还是我们的老熟人 will shock。 另外呢,再加一个测试靶机就可以了,我们在这个靶机里面搭了 http p 测试网站,这个网站呢,咱们特意没有给登录的数据进行加密,主要是方便咱们后续去实操的时候能够看清数据。实操的场景呢,也是我们经常会干的事情,比如说你平时去浏览网页,或者是我们刷一些新闻列表的时候, 还有我们在网页上去登录账号,我们主要就是抓这两个动作,操作过程中产生的 http 数据包,带你看一看 get 请求和我们的 post 数据分 分别是带了啥信息。要是你想自己课后练习的话,我把今天的靶场和操作步骤说明都已经整理好了,照着做也能够上手的,咱们就直接上实操吧。第一步,我们需要先启动 vr shock, 然后选对网卡去双击开始抓包,现在回到我们的桌面,双击打开这个 vr shock, 然后选对我们的网卡。 因为我们的靶机是搭建在虚拟机里面的嘛,所以我们选择虚拟机对应的网卡就是这个 vm 八这个网卡 双击开始抓包,然后我们先让他监听着,当看到下面表格里面的数据滚动的时候,说明已经开始抓包了,但是我们这里的数据还是比较多的,为了等下方便我们分析数据呢,我们先在 webshop 的 过滤栏里面输入 http, 然后回车筛选出所有的 http 协议类型的数据包, 我们就只分析 http 协议的数据,我们目前筛选看到的这个页面是空白的,这是因为我们现在还没有访问测试网站,所以还没有产生 http 批协议的数据。准备好 whatsapp 之后呢,再打开我们把机里面已经准备好的测试页面,我们双击把机里面的这个 get post 类型请求的文件夹,然后双击这个文件夹里面的慢点 p y 这个 python 文件,我们把这个 ip 地址给它先复制下来,这 这就是我们测试页面的 ip 地址,再打开我们的浏览器,输入我们刚刚复制的 ip 地址,回车我们就成功访问到我们的测试页面了。然后呢,我们先抓一些 get 类型的请求,我们就在这个测试网站的首页里面随便点击几个新闻,查看一下具体的信息。 像刚刚我们这种直接点击进入的网页都是使用 get 类型的请求的,我们可以看到在网页上方这个网址栏里面多出了这样一段。这个时候呢,我们的 webshop 上其实就已经抓取到了这些 get 请求了。现在我们返回 webshop, 可以看到我们刚刚在网页上点击了之后,出现后面有这个的 get 类型的数据包,已经被我们的 webshop 抓取到了。接下来呢,我们再抓取一个 post 类型的访问请求,我们在这个测试网站里面找到登录页,然后输入我们的测试账号 and me, 再加上密码,点击登录。这一步呢,我们就是为了触发 post 请求,一般情况下登录注册这一类的请求都是用的 post 类型的请求。现在同样我们再返回我们的 well shock, 你 会发现在 well shock 上同样也出现了 post 类型的 login 登录相关的数据包。 ok, 通过前面我们这些操作呢, get 和 post 类型的请求包都被我们 well shock 抓取到了之后,我们来简单看一下这两个请求, 先找到 excel 列里面的标志, get 后面的这一个有 news 问号, id 等于十三的这一个数据包,我们点进去往下面看到 h t t p 这一个部分,再展开 你就能够看到请求的网页地址后面带的参数,比如说我们这个 id 等于十三,就表示这个新闻的编号是十三。然后我们再来找一下 post 后面带着 logo 的 这一个数据包,点击之后呢,我们再看到这一个数据包详情面板,把这个收起来,找到最下面这一个表单数据就是 html form 这一个, 同样把它展开,然后我们就能看到刚才输入的 user name, 我 们的用户名是 admin, 密码是 admin 一 二三,这就是 post 提交的铭文用户名和密码数据啦。这里的铭文就是我们没有加密的原始数据, 就像是写在明信片上的内容,谁都可以一眼就看懂的。 ok, 现在我们看到的数据包,接下来就让我们来解析一下背后的原理吧。简单来说呢,这个 h t t p 它就像是网站世界的数据传递规则。而 http 规则里面的 get 请求呢,它就像是一张卡片上直接写着需要的内容,比如你访问 id 等于十三这一页的新闻的话, 这个新闻编号就直接写在我们这一个地址栏里面了,别人一眼就可以看到你想要访问的新闻编号了。那这种请求方式呢, 它是适合去拿一些公开的数据的,不适合在链接地址后面带上密码这一类的私密的信息。那在 http 规则里面的这个 post 的 请求呢,就像是把需要的内容写好之后,放在我们这个信封里面,比如说你要发送登录请求,内容里面呢是账号和密码, 它就会被藏在这个数据包里面,在外面的地址栏里面是看不到的。比如说我刚刚的这个登录页面,你会发现我在登录之前,还是说我点击登录之后,地址栏上面都是看不到我们的用户名和密码的。所以呢, post 请求的这样的方式,它是适合提交一些像密码这样的私密的数据, 不管是 get 还是 post, 它们俩都是要按照 http 规定的说话方式,确保客户端,也就是咱们电脑上的浏览器和服务器交流的时候,都能听懂对方在说啥,这样解释的话大家可以理解吗? ok, 今天咱们一步步操作下来,其实就干了三件事情。第一个,我们先用 well shock 来抓包,然后呢,我们通过浏览新闻和登录,触发了 get 和 post 两种请求方式。再接下来呢,我们再筛选出这两种包,并且看懂里面的数据。通过查看数据包来了解 http 协议里面的一些简单的规矩。比如说 http 协议里面规定了 get 请求是可以在后面带上一些数据参数,而 post 请求呢,它一般就是不使用参数直接传递数据, 而是要把提交的用户名和密码数据都放在了数据包里面,不让其他人一眼就去看到它。 ok, 这些了解清楚之后呢,我再来给大家举两个例子,来看一下我们的 h t t p 协议在网络安全领域的一些分析,用处会有哪些。第一个是在我们的企业安全审计的时候, 它可以来检查网站是不是用 get 请求传输的密码或者验证码这一类的敏感信息。如果是用 get 请求来传输的话, 这就是网站的一个大漏洞了,发现之后呢,我们就可以及时改成 post 传输。第二个呢,就是我们在做入侵检测的时候,安全设备就可以通过分析 http 数据包里面的异常内容,比如说是带病毒的一些链接啊,或者是一些恶意代码, 我们发现之后就可以提前进行拦截攻击,不过 http 他 光知道怎么传数据还不够,他还得先知道服务器在哪里。所以 这个时候呢,就需要 dns 协议来帮忙找地址啦。那下一节课我们就来聊聊 dns 是 怎么当网络导航的。 ok, 今天我们搞定了 http 协议的数据包分析,学会了的同学可以给个一键相连。

81网络安全黑卡 00:58查看AI文稿AI文稿

00:58查看AI文稿AI文稿让你部署一下智府开源的 auto golem 模型,让老板体验一下用 ai 操作手机,你说啊? no, no, 最后不是各种报错就是显存不足。 那我问你,面试的时候你不说你是计算机高材生吗?回答我,你就打开这个 auto golem 手机 ai 助手登录一下, 没有就去免费注册一个账号。然后先按提示把安卓手机开好,开发者模式和 usb 调试,插上数据线,或者在无线连接那里输入手机 ip 和端口,点一下连接或者首次配对等上面设备状态从检测中变成已连接。 接着在 a p i 服务商这里选好你要用的服务,比如智普或者魔搭,在旁边的输入框里粘贴你的 key, 如果不懂就点一下 a p i 申请教程,照着教程免费去申请一个。然后下面任务指令这一栏, 直接把你想让手机干的活用文字表达清晰,点击开始执行,这三分钟不到,就把复杂流程跑完了,你学会。

185一可软件 05:15查看AI文稿AI文稿

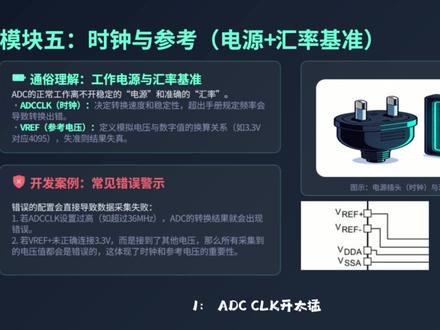

05:15查看AI文稿AI文稿各位小伙伴大家好,欢迎来到本次 adc 技术分享,今天我们不讲虚的,从核心原理到内部结构,一次性讲透 adc 内部框架原理,让大家不仅会用,更懂原理,真正用的稳,用的准。 今天的分享咱们分三步走,先快速回顾 adc 是 什么,搞懂他在电路里到底干啥的,重点拆解 adc 五大核心模块,用大白话讲明白,最后划重点,帮你一次吃透。 第一部分, a、 d、 c 概念初探,先不搞复杂结构,咱们先问两个最朴素的问题, a、 d、 c 到底是个啥?为啥它在单片机里这么重要? a、 d、 c analog to digital converter 就是 魔术转换器。简单说,把温度、声音这类连续变化的模拟信号翻译成单片机能看懂的零和一数字信号。左边是顺滑的模拟量, 经过 adc 一 处理,右边就变成接地状的数字量,它就是咱们硬件感知世界的眼睛和耳朵。 adc 的 应用可以说遍地都是,环境监测、工业控制、手机电脑、精密医疗仪器全都靠它感知现实世界。 一句话,没有 adc, 智能设备直接变瞎子,现代生活根本玩不转概念。咱们搞懂了,现在直接上硬核核心 adc 内部结构拆解, 这就是今天的主角 a、 d、 c 内部矿图,别看它复杂,我直接帮你拆成五大模块,信号输入转换、核心数据存储、事件中断、时钟参考。咱们一个个用超形象的比喻讲的明明白白。 先看信号输入模块,我把它比作快递分拣中心,多个通道就是收件口模拟,多路开关就是分拣员负责选这次要处理哪个信号快递,比如做环境监测时,它就能轮流采集温湿度、内部参考电压这些信号。 接下来是转换核心,这可是 adc 的 心脏,它就像一台外币兑换机,专门把模拟信号换成单片机能看懂的数字信号。这里有两个关键角色,规则通道,日常普通窗口慢慢处理温湿度这类常规采集 注入通道,紧急 vip 窗口优先级更高,专门处理电池电压。这种集市一缓一级,配合超丝滑。 那转换完的数据放哪儿?就是数据寄存器,相当于快递柜。而 dma 就是 全自动送货员,不用私 p o 喊,自己把数据从快递柜搬到内存。 cpu 直接解放双手,专心去干更重要的事,系统效率直接拉满。 采集完了怎么通知 cpu? 靠的就是事件与中断模块,它就像 adc 的 专属消息提醒,转换好了给你发个 eoc, 中断搞定来拿数据, 数据超范围了给你发 awd 告警,注意超标啦!配好终端, cpu 不 用死等,有事立刻响应,实时性直接拉满。 adcclk 时钟和 vrf 参考电压是 adc 的 工作节拍与汇率,精准 adc 想好好干活,全靠俩定海神针。 adcclk 时钟就是 adc 的 工作节拍,跑太快,超手册频率,直接跳步翻车,转换结果全错。 vr ef 参考电压相当于模拟数字的汇率,比如三点三伏对应四千零九十五汇率,一歪测出来的数值全跑偏,结果直接失真。开发案例,踩坑血泪警示, 瞎配置,等于直接凉凉给大家画两个高频坑。一、 adcclk 开太猛,比如超过三十六兆赫兹 adc 直接跑断腿,转换结果集体报错。 二 v r e f 加接错电压,每老老实实接三点三伏,测出来的电压值全是假数据,堪称硬件版汇率崩盘。一句话总结,时钟不稳等于效率翻车,参考不准等于数据效假。 咱们再好好对比一下规则通道和注入通道,这俩可是 a、 d、 c 里的核心角色。规则通道就像日常普通窗口负责温湿度这类常规采集的活儿,最多能排十六个通道轮流上班,优先级比较佛系。 而注入通道是紧急加急通道,专门处理案件采样、故障检测这种急事,他优先级更高,能直接插队打断正在干活的规则通道,保证紧急信号绝不拖沓,最多支持四个通道,一般由外部时间出发。 正是这种日常有条不稳加急事优先处理的搭配,让 adc 既稳又快,兼顾效率与时效性。 dma 直接内存访问是提升系统性能的关键。没有 dma 时, cpu 就 得亲自搬运数据,全程盯着等着,忙得焦头烂额,非常累。有了 dma, 就 像多了一位全自动搬运工, cpu 只要安排好任务,后续的数据搬运就交给 dma 自动完成,自己可以去处理更重要的工作,大大减轻负担,系统效率直接拉满。最后我们对本次分享的内容进行一个简要的总结, 我们一起认识了 adc 是 什么,拆解了 adc 内部框架的五大核心模块,用接地气的比喻帮大家吃透原理,还区分了规则通道和注入通道,也明白了 dna 是 如何给 cpu 减负,提升系统效率的。 最后还聊了 adc 的 关键性能指标和日常开发里的常见坑,希望今天的分享能让大家真正用懂、用稳 adc! 我 的分享到这里就结束了,感谢大家耐心听讲。接下来进入问答环节,有任何疑问、想法或者踩过的坑都尽管提出来,我们一起交流探讨。

71智嵌Ai工作室

猜你喜欢

- 1.2万凤凰网